Rilevamenti

La pagina Rilevamenti mostra le minacce rilevate sul computer.

È possibile che non si disponga di tutte le funzionalità descritte qui di seguito. Dipendono infatti dalla licenza.

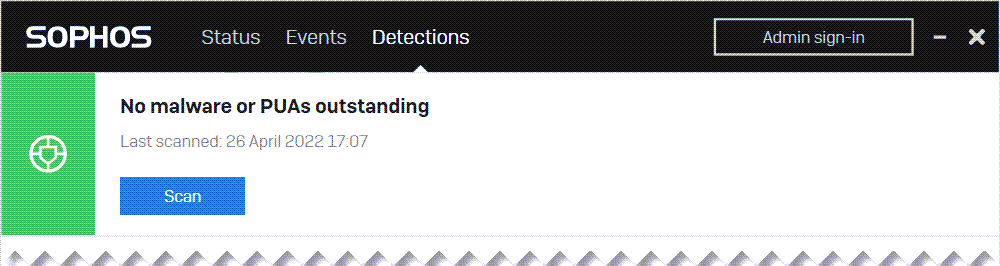

Nella parte alta della pagina viene indicato se sono presenti rilevamenti da verificare.

Nessun malware o PUA in sospeso indica che non ci sono rilevamenti o che gli elementi rilevati sono stati rimossi.

Cliccare su Esegui scansione per effettuare immediatamente la scansione del computer alla ricerca di eventuali minacce.

Cronologia dei rilevamenti

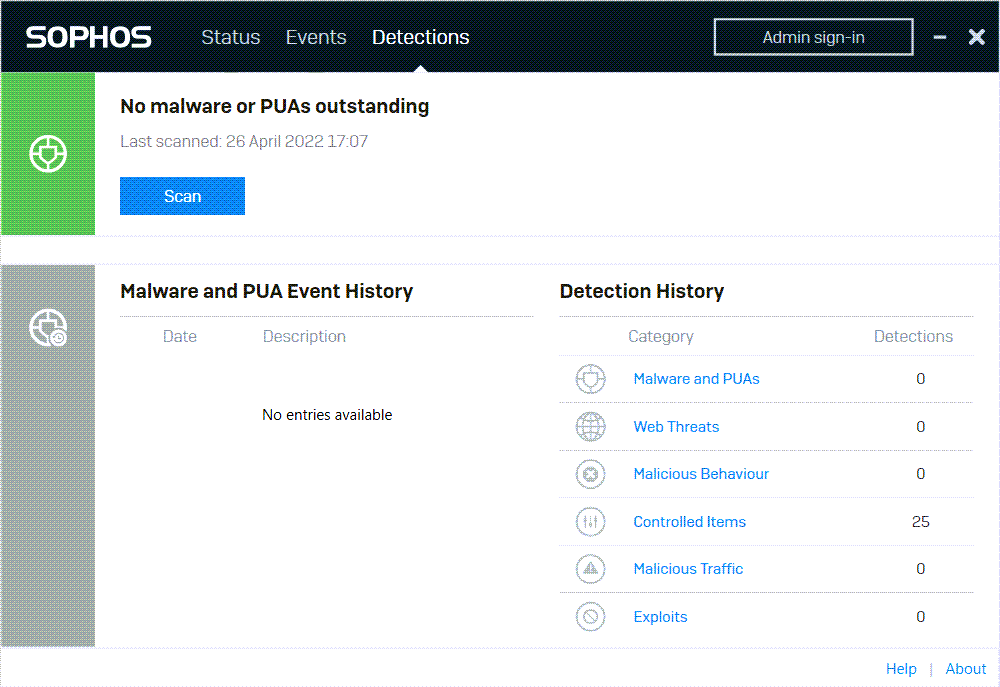

Cronologia eventi per malware e PUA mostra i dettagli relativi a malware e PUA.

La Cronologia dei rilevamenti mostra le statistiche per ogni tipo di minaccia rilevata. Cliccare su un tipo di minaccia per visualizzare nella pagina Eventi un elenco di eventi di rilevamento della tipologia selezionata.

Tipi di rilevamento

Di seguito sono riportati dettagli sui vari tipi di minacce ed elementi indesiderati.

| Tipo di rilevamento | Descrizione |

|---|---|

| Malware e PUA | Malware è un termine generico utilizzato per indicare software malevolo. Include virus, worm, trojan e spyware. Le applicazioni potenzialmente indesiderate (potentially unwanted application, PUA) sono programmi non malevoli come ad es. dialer, strumenti di amministrazione remota e di hacking, generalmente considerati inadatti alle reti aziendali. |

| Minacce web | Le minacce web includono siti web malevoli, siti web non appartenenti ad alcuna categoria, e download rischiosi. Inoltre, alcuni siti web vengono generalmente considerati come inadeguati per le reti aziendali, come ad esempio siti web per soli adulti o social media. Questi siti possono essere bloccati. |

| Comportamento malevolo | Il comportamento malevolo è un comportamento sospetto che viene rilevato nei software già in esecuzione sul computer o sul server. Questo tipo di rilevamento è applicabile solo a Windows. |

| Ransomware | I ransomware sono software malevoli che impediscono l’accesso ai documenti personali fino a quando non viene pagato un riscatto (ransom). |

| Elementi controllati | Questa categoria include:

|

| Traffico malevolo | Il termine traffico malevolo viene utilizzato per definire il traffico tra computer, quando mostra comportamenti che possono indicare un tentativo di assumere il controllo di un computer o server (attacco di “comando e controllo”). |

| Exploit | Gli exploit che Sophos può prevenire includono l’hijacking delle applicazioni e gli exploit che sfruttano le vulnerabilità di browser, plugin per i browser, applicazioni Java, applicazioni multimediali e applicazioni Microsoft Office. Questo tipo di rilevamento è applicabile solo a Windows. |