Wykryć

Strona Wykrycia pokazuje zagrożenia wykryte na komputerze.

Możliwe, że nie masz dostępu do niektórych opisanych tutaj funkcji. Zależy to od posiadanej licencji.

W górnej części strony widać, czy są do rozwiązania jakieś problemy.

Brak złośliwego oprogramowania lub programów typu PUA (potencjalnie niechcianych aplikacji) oznacza, że nie wykryto żadnych zagrożeń lub że wszelkie wykryte zagrożenia zostały usunięte.

Aby teraz przeskanować komputer w poszukiwaniu zagrożeń, należy kliknąć przycisk Skanuj.

Historia wykrywania

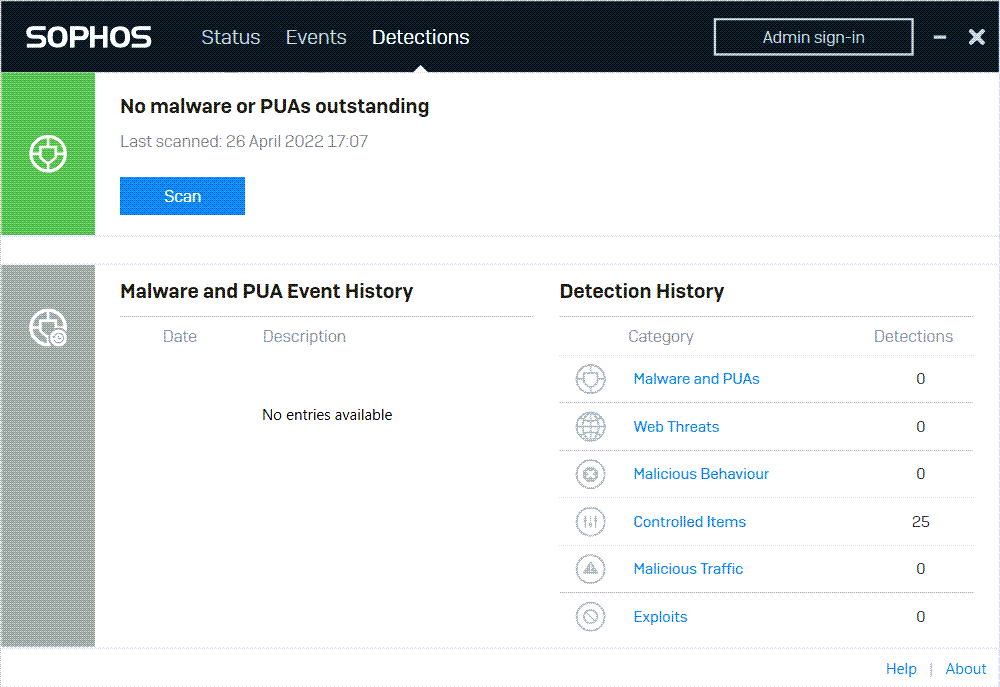

Historia zdarzeń dotyczących złośliwego oprogramowania i PUA zawiera szczegółowe informacje na temat złośliwego oprogramowania i potencjalnie niechcianych aplikacji.

Historia wykrywania pokazuje statystyki dla każdego rodzaju wykrytego zagrożenia. Kliknięcie dowolnego typu zagrożenia wyświetla szczegółowe informacje o wykrytych zagrożeniach danego typu na stronie Zdarzenia.

Typy wykryć

Poniżej podane są szczegółowe informacje na temat rodzajów zagrożeń i niechcianych elementów.

| Typ wykryć | Opis |

|---|---|

| Malware i PUA | Złośliwe oprogramowanie to ogólny termin określający oprogramowanie o złośliwym działaniu. Obejmuje wirusy, robaki, konie trojańskie oraz oprogramowanie szpiegujące. Potencjalnie niechciane aplikacje (PUA) to programy, które nie są złośliwe, takie jak dialery, zdalne narzędzia administracyjne i narzędzia do hakowania, ale ogólnie są uznawane za nieodpowiednie dla większości sieci firmowych. |

| Zagrożenia sieciowe | Zagrożenia sieciowe obejmują złośliwe witryny internetowe, witryny bez przypisanej kategorii oraz ryzykowne treści dostępne do pobrania. Niektóre witryny internetowe są zwykle uważane za nieodpowiednie dla sieci firmowych, na przykład witryny dla dorosłych czy portale społecznościowe. Można je zablokować. |

| Szkodliwe zachowanie | Szkodliwe zachowanie to podejrzane zachowanie wykryte w oprogramowaniu uruchomionym obecnie na komputerze lub serwerze. Ten typ wykryć dotyczy tylko systemu Windows. |

| Oprogramowanie ransomware | Oprogramowanie ransomware to złośliwe oprogramowanie, które blokuje dostęp do plików i domaga się zapłaty okupu. |

| Kontrolowane elementy | Kategoria ta obejmuje:

|

| Szkodliwy ruch | Szkodliwy ruch to ruch między komputerami, który wskazuje na potencjalną próbę przejęcia kontroli nad komputerem lub serwerem (atak typu „command and control”). |

| Programy wykorzystujące luki | Programy wykorzystujące luki, którym mogą zapobiec produkty Sophos, obejmują programy przejmujące kontrolę nad aplikacjami oraz programy wykorzystujące luki w przeglądarkach, wtyczkach przeglądarek, aplikacjach Java, aplikacjach multimedialnych i aplikacjach pakietu Microsoft Office. Ten typ wykryć dotyczy tylko systemu Windows. |