Ustawienia

Strona Ustawienia jest dostępna tylko wtedy, gdy użytkownik jest zalogowany jako administrator.

Możliwe, że nie masz dostępu do niektórych opisanych tutaj funkcji. Zależy to od posiadanej licencji.

Możesz tymczasowo zmienić ustawienia zabezpieczeń.

Może to być potrzebne podczas rozwiązywania problemów. Możesz, na przykład, wyłączyć jedną z funkcji, aby sprawdzić, czy nie wywołuje ona problemów.

Zmiana ustawień

Aby tymczasowo zmienić ustawienia, należy wykonać następujące czynności.

- Kliknij opcję Logowanie administratora (Windows) lub Logowanie administratora (Mac) w prawym górnym rogu strony.

- Wprowadź hasło ochrony przed naruszeniami (dostępne u administratora platformy Sophos Central). Teraz na pasku menu znajduje się pozycja Ustawienia.

- Przejdź na stronę Ustawienia.

-

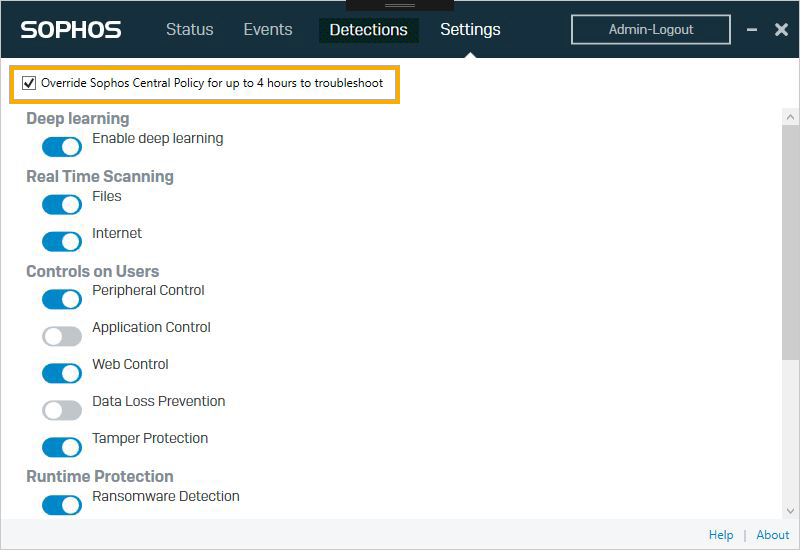

Zaznacz pole wyboru Pomijaj zasadę Sophos Central przez 4 godziny w celu rozwiązania problemu.

Teraz możesz zmienić ustawienia na tej stronie. Wprowadzone zmiany tymczasowo zastąpią ustawienia zasady, która została wdrożona przez Ciebie (lub innego administratora) w Sophos Central Admin.

Po czterech godzinach ustawienia automatycznie zmienią się z powrotem na ustawienia zasady wymuszane centralnie.

W razie potrzeby możesz później ponownie zmienić ustawienia. Aby zrobić to dla poszczególnych funkcji, nie możesz korzystać z suwaków. Zamiast tego, wyłącz opcję Pomijaj zasadę Sophos Central przez 4 godziny w celu rozwiązania problemu.

Ustawienia

Możesz włączyć lub wyłączyć następujące funkcje.

Uczenie głębokie

Ta funkcja jest dostępna tylko w systemie Windows.

Uczenie głębokie wykrywa zagrożenia, wykorzystując zaawansowane uczenie maszynowe. Może identyfikować złośliwe oprogramowanie i potencjalnie niechciane aplikacje bez wykorzystywania żadnych sygnatur.

Skanowanie w czasie rzeczywistym

Skanowanie w czasie rzeczywistym skanuje elementy w momencie, gdy użytkownik próbuje uzyskać do nich dostęp. Zezwala na dostęp tylko wtedy, gdy stwierdzi, że nie stanowią one zagrożenia. Możliwe opcje:

- Pliki: Ta funkcja skanuje lokalne pliki i dane udostępnione w sieci (jeśli zdefiniowano tak w zasadzie).

- Internet: Ta funkcja skanuje zasoby internetowe. Może skanować pobierane pliki, blokować dostęp do złośliwych witryn internetowych oraz wykrywać witryny o niskiej reputacji.

Kontrola użytkowników

- Funkcja Kontrola urządzeń peryferyjnych pozwala kontrolować dostęp do urządzeń peryferyjnych i nośników wymiennych.

- Funkcja Kontrola aplikacji pozwala wykrywać i blokować aplikacje, które nie stanowią zagrożenia bezpieczeństwa, ale które według użytkownika nie nadają się do użytku firmowego.

- Funkcja Kontrola sieci chroni przed pobieraniem ryzykownych treści, decyduje, które witryny mogą odwiedzać użytkownicy, oraz zapobiega utracie danych.

- Funkcja Zapobieganie utracie danych pozwala monitorować i ograniczać transfer plików zawierających wrażliwe dane.

- Ochrona przed naruszeniami umożliwia ograniczenie zmian. Jeśli opcja ta jest włączona, administrator lokalny potrzebuje hasła, aby zmienić ustawienia zabezpieczeń lub odinstalować Sophos Endpoint.

Ochrona środowiska wykonawczego

Funkcja ochrony środowiska wykonawczego chroni przed zagrożeniami poprzez wykrywanie podejrzanego i złośliwego zachowania lub ruchu.

- Wykrywanie oprogramowania ransomware: Ta funkcja chroni przed złośliwym oprogramowaniem, które ogranicza dostęp do plików, a następnie wymaga okupu w celu przywrócenia dostępu.

- Wykrywanie szkodliwych zachowań: Ta funkcja wykrywa i blokuje zachowanie, które jest uważane za złośliwe lub podejrzane.

Następujące funkcje ochrony środowiska wykonawczego są dostępne tylko dla systemu Windows:

- Bezpieczne przeglądanie: Ta funkcja chroni przeglądarki internetowe przed atakami złośliwego oprogramowania.

- Unikanie programów wykorzystujących luki: Ta funkcja chroni aplikacje najbardziej narażone na ataki złośliwego oprogramowania, takie jak aplikacje Java.

-

Ochrona przed zagrożeniami sieciowymi: Ta funkcja wykrywa ruch między komputerem końcowym i serwerem, który może wskazywać na próbę przejęcia kontroli nad komputerem. Obejmuje ona kontrolę pakietów, która polega na skanowaniu komunikacji w sieci, identyfikowaniu i blokowaniu zagrożeń, zanim zdołają uszkodzić system operacyjny lub aplikacje.

Uwaga

Wyłączenie funkcji ochrony przed zagrożeniami sieciowymi powoduje również wyłączenie funkcji, które izolują urządzenia lub konfigurują je w taki sposób, aby odrzucały połączenia sieciowe.

Kontrola komputera

Ta funkcja jest dostępna tylko w systemie Windows.

Użytkownik może monitorować zaporę systemu Windows (albo inne zarejestrowane zapory) w komputerze lub serwerze.