Detecções

A página Detecções mostra as ameaças detectadas no computador.

É possível que você não possua todos os recursos aqui descritos. Isso dependerá da sua licença.

A parte superior da página mostra se há alguma detecção com a qual lidar.

Nenhum malware ou PUA pendente indica que não há detecções ou que nenhuma detecção foi limpa.

Clique em Fazer varredura para fazer uma varredura de ameaças no computador agora.

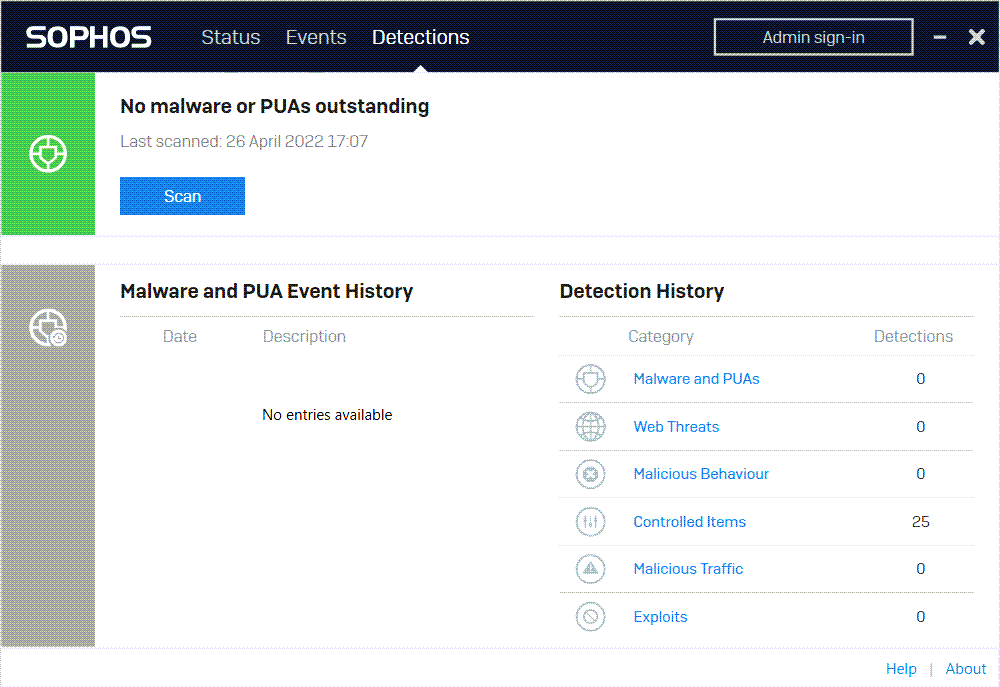

Histórico de detecções

Histórico de eventos de malware e PUA mostra detalhes de malwares e PUAs.

Histórico de detecções mostra as estatísticas para cada tipo de ameaça detectado. Clique em um tipo de ameaça para ver uma lista de eventos daquele tipo na página Eventos.

Tipos de detecção

Estes são os detalhes dos tipos de ameaças e itens indesejados.

| Tipo de detecção | Descrição |

|---|---|

| Malware e PUAs | Malware é um termo genérico para software mal-intencionado. Ele inclui vírus, worms, cavalos de Troia e spyware. Aplicativos potencialmente indesejados (PUAs) são programas que não são mal-intencionados, como discadores e ferramentas de administração remota e de invasão, mas que geralmente são considerados impróprios para a maioria das redes empresariais. |

| Ameaças da web | As ameaças da web incluem sites mal-intencionados, sites não categorizados e downloads arriscados. Alguns sites também são genericamente considerados impróprios para redes empresariais, como sites para adultos ou de redes sociais. Eles podem ser bloqueados. |

| Comportamento Mal-Intencionado | O comportamento mal-intencionado é o comportamento suspeito detectado em software que já é executado no computador ou servidor. Este tipo de detecção é apenas para Windows. |

| Ransomware | Ransomware é um software mal-intencionado que nega o acesso do usuário aos seus próprios arquivos até que seja pago um valor de resgate. |

| Itens Controlados | Esta categoria inclui:

|

| Tráfego Mal-Intencionado | Tráfego mal-intencionado é o tráfego entre computadores que indica uma possível tentativa de controlar o computador ou servidor (um ataque de “comando e controle”). |

| Explorações | As explorações que a Sophos pode prevenir incluem intercepção de aplicativo e explorações que se aproveitam de vulnerabilidades em navegadores, plug-ins de navegadores, aplicativos Java, aplicativos de mídia e aplicativos Microsoft Office. Este tipo de detecção é apenas para Windows. |