クライアントレス SSO (STAS) 認証を VPN で許可する

Sophos Transparent Authentication Suite (STAS) 2.1.2.8 を使えば、VPN ユーザーがリモートの Active Directory サーバーによってシングルサインオン (SSO) で自動認証されるように Sophos Firewall を設定できます。

はじめに

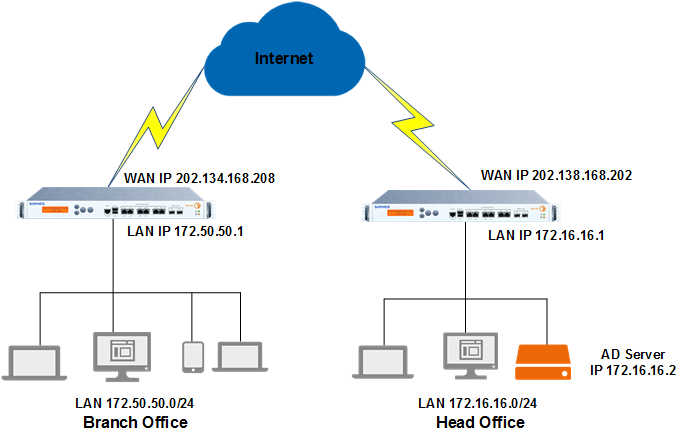

ここでは、支社のユーザーが、クライアントレス SSO を使用して本社の Active Directory サーバーで自動認証されるようにする例を紹介します。ネットワークスキーマは以下のとおりです。

前提条件

VPN で STAS を使用するには、以下の条件を満たす必要があります。

- IPsec 接続がアクティブで、接続した状態になっている。

- 支社からのトラフィックが IPsec トンネルを経由している。詳しくは、Sophos XG Firewall: IPSec VPN トンネル経由で Sophos Firewall から発信されたトラフィックをルーティングする方法をご覧ください。

- 本社および支社の両方に、Active Directory およびクライアントレス SSO (STAS) が必要です。ドメインコントローラは本社にのみ設置します。詳しくは、STAS による透過的認証の設定を参照してください。

設定

支社のユーザーがクライアントレス SSO を使用して本社の Active Directory サーバーで自動認証されるようにするには、以下の手順を実行します。

- 支社のネットワークを、STAS の監視対象ネットワークに追加します。

- 支社の Sophos Firewall を STAS コレクターの設定に追加します。

- VPN トラフィックに対して認証を要求するように支社の Sophos Firewall を設定します。

支社のネットワークを、STAS の監視対象ネットワークに追加する

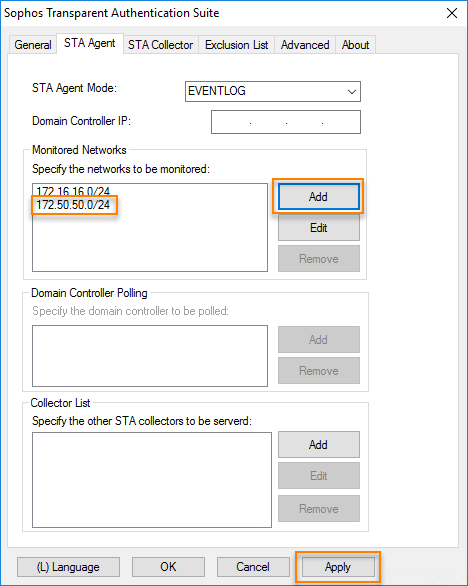

支社のネットワークを監視対象ネットワークに含めるには、以下の手順に従います。

- STAS アプリケーションを使って、管理者の認証情報でサーバーにサインインします。

- デスクトップまたは「スタート」メニューから STAS を起動します。

- 「STA Agent」に移動します。

- 「Monitored Networks」に支社ネットワークを追加します。

-

「適用」をクリックします。

次に例を示します。

支社の Sophos Firewall を STAS コレクターの設定に追加する

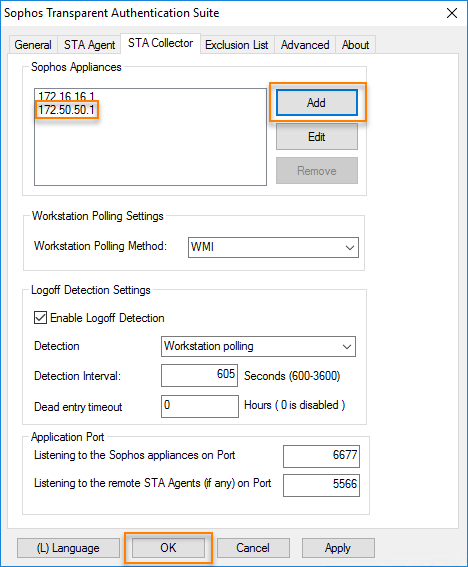

支社の Sophos Firewall を STAS コレクターの設定に含めるには、以下の手順に従います。

- STAS アプリケーションを使って、管理者の認証情報でサーバーにサインインします。

- デスクトップまたは「スタート」メニューから STAS を起動します。

- 「STA Collector」に移動します。

- 「Sophos Appliances」に、支社の Sophos Firewall の IP アドレスを追加します。

-

「OK」をクリックします。

次に例を示します。

VPN トラフィックに対して認証を要求するように支社の Sophos Firewall を設定する

Sophos Firewall は、デフォルトでは LAN/DMZ ゾーンからのクライアントレス SSO の未認証トラフィックに対してプロンプトを表示します。本社サーバーの STAS は、支社からのログインリクエストを VPN 経由で処理します。したがって、支社の Sophos Firewall でサインインを要求するように設定する必要があります。

- Telnet または SSH を使ってコマンドラインにサインインします。または、Web 管理コンソールの右上にある「admin > コンソール」を選択して、コマンドラインにアクセスすることもできます。

- 次のオプションを選択します。「4.デバイスコンソール」。

-

以下のコマンドを実行して、支社のネットワークを STAS に追加します。

system auth cta vpnzonenetwork add source-network 172.50.50.0 netmask 255.255.255.0

注

VPN ゾーンに対して、「管理 > デバイスのアクセス > ローカルサービス ACL > クライアント認証」をオンにしておく必要があります。