DHCP サーバー (本社) と DHCP リレー (支社) を設定する方法

本社の Sophos Firewall を DHCP サーバーとして設定し、支社の Sophos Firewall を DHCP リレーエージェントとして設定します。

はじめに

本社のファイアウォールの DHCP サーバー設定に基づき、支社のクライアントに IP アドレスがリースされます。支社のファイアウォールの DHCP リレー設定に基づき、DHCP クライアントとサーバー間で DHCP 通信が転送されます。この例では、サイト間 IPsec 接続経由の DHCP 通信を設定します。

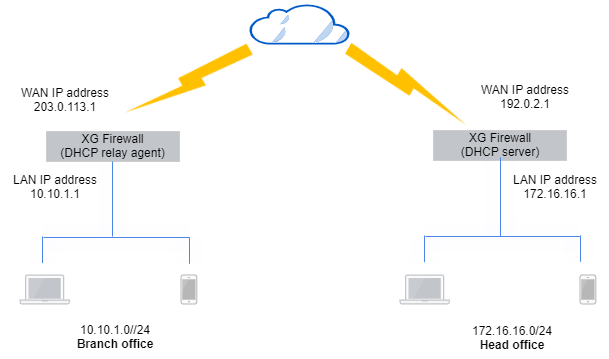

DHCP サーバーおよびリレーエージェント: ネットワーク図

ネットワークの詳細は以下のとおりです。

本社:

- WAN IP アドレス:

192.0.20.1 - DHCP サーバーのインターフェース:

172.16.16.1

支店:

- WAN IP アドレス:

203.0.113.1 - DHCP リレーエージェントのインターフェース:

10.10.1.1 - LAN サブネット:

10.10.1.0/24

本社: DHCP サーバーの設定を指定する

本社の Sophos Firewall を DHCP サーバーとして設定し、支社の DHCP クライアントにダイナミック IP アドレスをリースします。

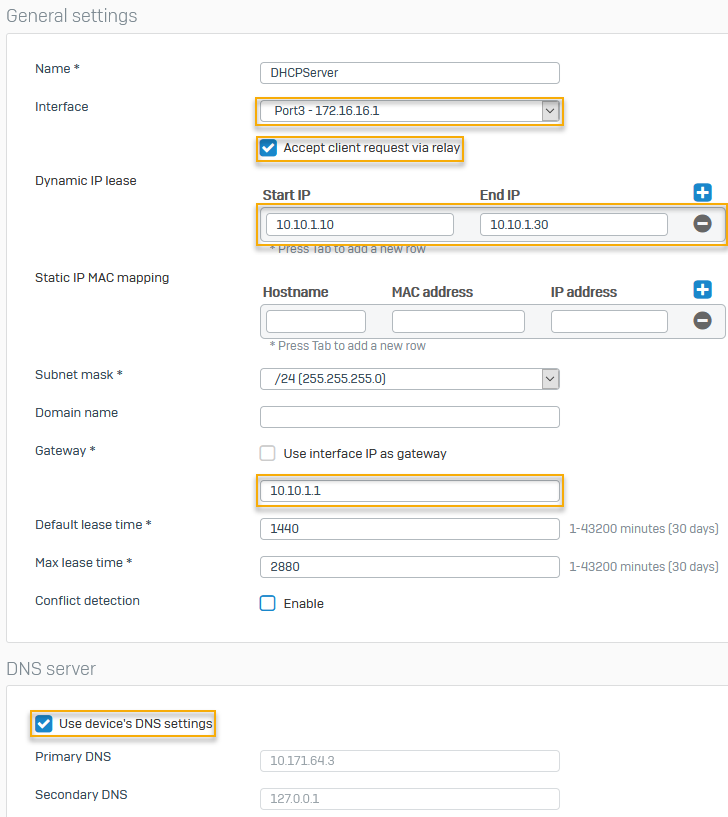

- 「ネットワーク > DHCP」の順に選択します。

- 「サーバー」で「追加」をクリックします。

-

設定の例を以下に示します。ご利用のネットワークに応じた設定を行ってください。

名前 設定 インターフェース Port3 - 172.16.16.1

Sophos Firewall が DHCP リクエストをリッスンするインターフェース。リレー経由でクライアントリクエストを承認 リレーリクエストを受け付けます。 ダイナミック IP リース 10.10.1.10~10.10.1.30ゲートウェイ 10.10.1.1デバイスの DNS 設定を使用 DHCP クライアントと共有する DNS サーバーの詳細。 -

「保存」をクリックします。

次に例を示します。

本社: IPsec 接続経由で IP アドレスをリースする

本社のファイアウォールで、IPsec 経由での IP アドレスのリースを有効にします。

- 本社の CLI で「4」と入力して「デバイスコンソール」を選択します。

-

次の項目を入力します。

system dhcp lease-over-IPSec enable

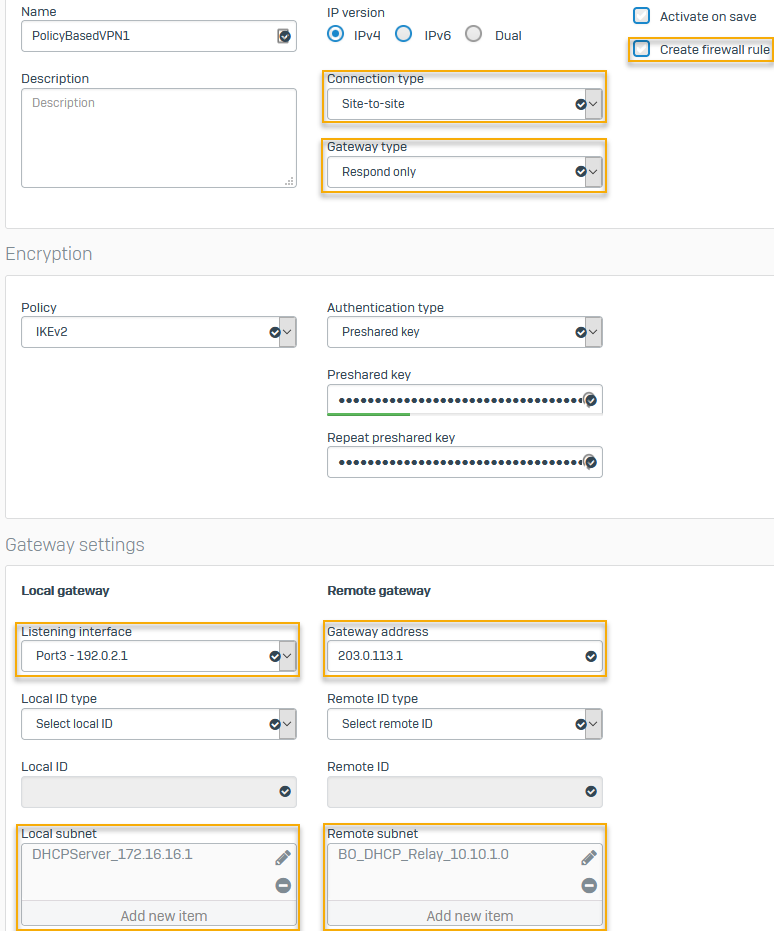

本社: サイト間 IPsec 接続を設定する

本社のファイアウォールで、支社へのサイト間 IPsec 接続を設定します。

- Web 管理コンソールで、「サイト間 VPN > IPsec > IPsec 接続」に移動し、「追加」をクリックします。

-

設定の例を以下に示します。ご利用のネットワークに応じた設定を行ってください。

名前 設定 接続の種類 Site-to-siteゲートウェイの種類 Respond onlyファイアウォールルールの作成 チェックボックスの選択を解除します。

ファイアウォールルールによって、システム生成トラフィックを制御しません。認証タイプ Preshared keyリスニングインターフェース Port3 - 192.0.2.1ゲートウェイのアドレス 203.0.113.1ローカルサブネット 172.16.16.1リモートサブネット 10.10.1.0次に例を示します。

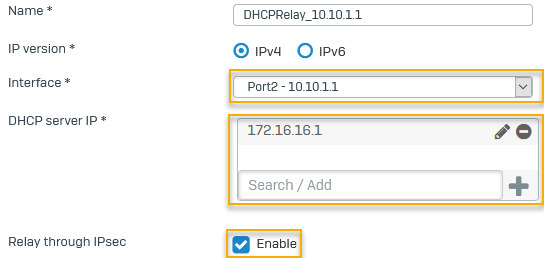

支店: DHCP リレーエージェントを設定する

支社の Sophos Firewall を DHCP リレーエージェントとして設定します。この例では、本社のファイアウォールの DHCP サーバーからリースされた IP アドレスをリレーします。

- 「ネットワーク > DHCP」の順に選択します。「リレー」で「追加」をクリックします。

-

「インターフェース」をドロップダウンリストから選択します。

例:

Port2 - 10.10.1.1 -

「DHCP サーバー IP」に IP アドレスを入力します。

例:

172.16.16.1 -

「IPsec 経由のリレー」を選択します。

次に例を示します。

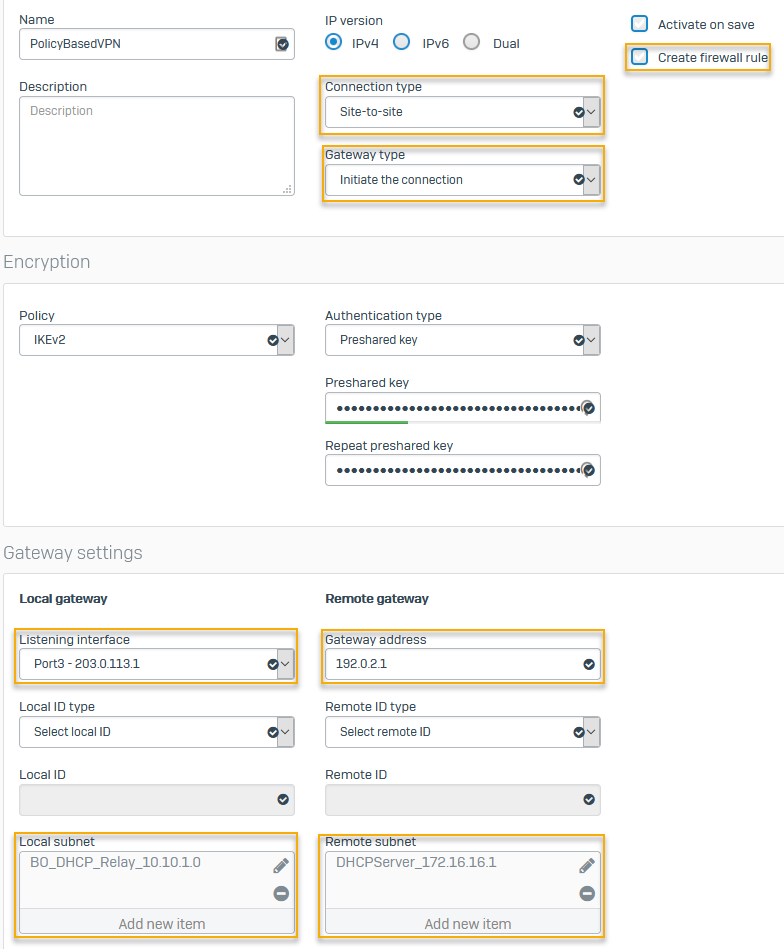

支店: IPsec 接続を設定する

支社のファイアウォールで、本社へのサイト間 IPsec 接続を設定します。

- Web 管理コンソールで、「サイト間 VPN > IPsec > IPsec 接続」に移動し、「追加」をクリックします。

-

設定の例を以下に示します。ご利用のネットワークに応じた設定を行ってください。

名前 設定 接続の種類 Site-to-siteゲートウェイの種類 Initiate the connectionファイアウォールルールの作成 チェックボックスの選択を解除します。

ファイアウォールルールによって、システム生成トラフィックを制御しません。認証タイプ Preshared key

本社のファイアウォールで指定した鍵を入力します。リスニングインターフェース Port3 - 203.0.113.1ゲートウェイのアドレス 192.0.2.1ローカルサブネット 10.10.1.0リモートサブネット 172.16.16.1次に例を示します。

支店: IPsec ルーティングを追加する

支社のファイアウォールで、システム生成トラフィックを本社の DHCP サーバーに送信する IPsec ルーティングを追加します。システム生成トラフィックに送信元 NAT を適用して、支社内の送信元 IP アドレスを宛先 IP アドレス (本社の DHCP サーバー) に変換します。

- CLI で「4」と入力して「デバイスコンソール」を選択します。

-

支社から本社の DHCP サーバーへのスタティックルートを追加します。次の項目を入力します。

system ipsec_route add host <IP address of host> tunnelname <tunnel>例:

system ipsec_route add host 172.16.16.1 tunnelname PolicyBasedVPN -

支社のファイアウォールの LAN ポート (DHCP リレーインターフェース) の IP アドレスを、本社の DHCP サーバーの IP アドレスに変換します。システムによって生成されたトラフィックを変換するには、このコマンドを使用する必要があります。次の項目を入力します。

set advanced-firewall sys-traffic-nat add destination <Destination IP address or network> snatip <Source IP address to translate>set advanced-firewall sys-traffic-nat add destination 172.16.16.1 snatip 10.10.1.1