ルーターの背後にあるファイアウォールとの IPsec VPN

ルーターの背後にあるファイアウォールとの IPsec VPN 接続を設定できます。

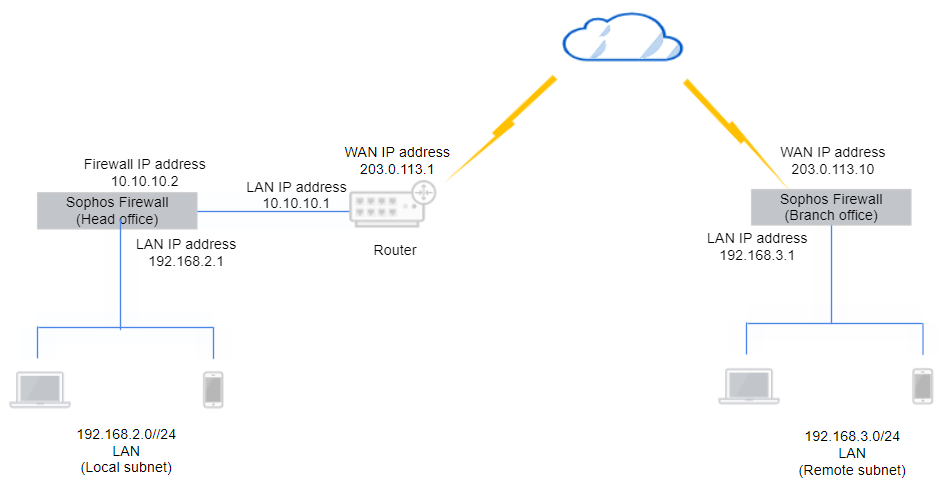

ここでは、本社のファイアウォールがルーターの背後にあり、パブリック IP アドレスがない例を取り上げます。この場合、本社および支社で、以下の設定を行う必要があります。

- ファイアウォールの前提条件: ローカルおよびリモートサブネットの IP ホストを設定します。

- IPsec VPN 接続を設定します。

- 任意: 自動生成されたファイアウォールルールを編集し、送信トラフィック専用のルールを作成します。

- 任意: 受信トラフィック専用のファイアウォールルールを、必要に応じて作成します。

- サービスへのアクセスを許可します。

- ルーターを設定します。

- 接続を確認する。

- ログを確認します。

ネットワーク構成の例を以下に示します。

本社のファイアウォールを設定する

IPsec 接続およびファイアウォールルールを設定します。

IPsec 接続の追加

本社で IPsec 接続を作成して有効化します。

- 「サイト間 VPN > IPsec」に移動し、「追加」をクリックします。

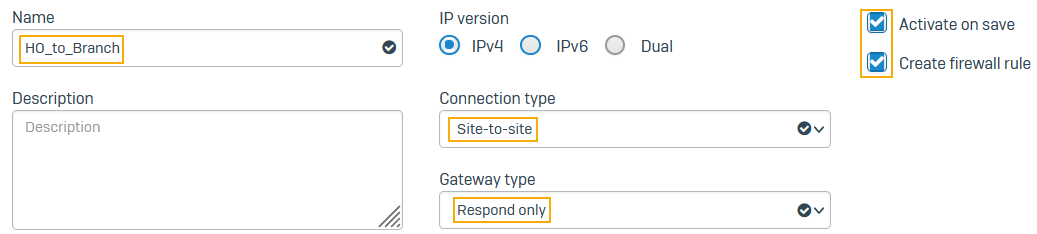

- 名前を入力します。

- 「保存時にアクティベート」を選択します。

- 「ファイアウォールルールの作成」を選択します。

- 「接続の種類」で「サイト間」を選択します。

-

「ゲートウェイの種類」で「応答のみ」を選択します。

次に例を示します。

-

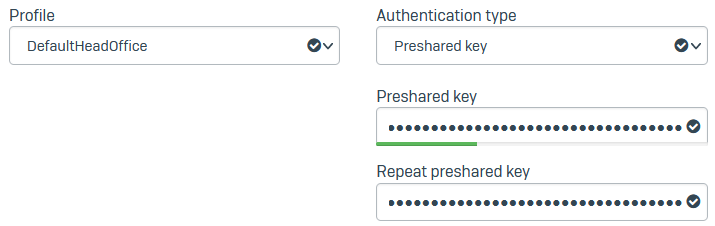

「プロファイル」で「DefaultHeadOffice」を選択します。

- 「認証の種類」で「事前共有鍵」を選択します。

-

鍵を入力して、確認します。

次に例を示します。

-

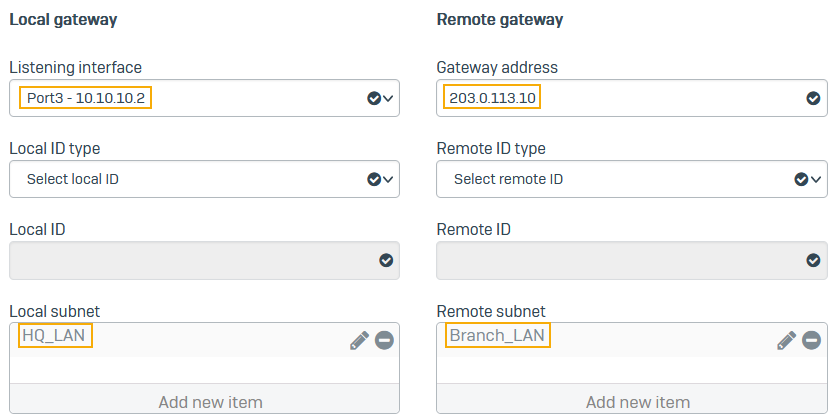

「リスニングインターフェース」で、ローカルファイアウォールの WAN ポートを選択します (例:

10.10.10.2)。 - 「ゲートウェイの設定」で、リモートファイアウォールの WAN ポートを入力します (例:

203.0.113.10)。 - 「ローカルサブネット」で、

192.168.2.0用に作成した IP ホストを選択します。 - 「リモートサブネット」で、

192.168.3.0用に作成した IP ホストを選択します。 -

「保存」をクリックします。

次に例を示します。

ファイアウォールルールの編集

VPN の送信トラフィック専用のファイアウォールルールを設定するには、自動生成されたファイアウォールルールを編集します。または、VPN トラフィック用のファイアウォールルールがすでにある場合は、設定を確認します。

- 「ルールとポリシー > ファイアウォールルール」に移動します。

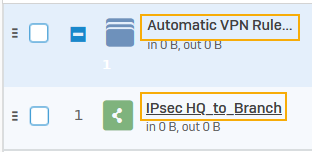

-

ルールグループ「Automatic VPN rules」をクリックし、作成済みのルールをクリックします。

次に例を示します。

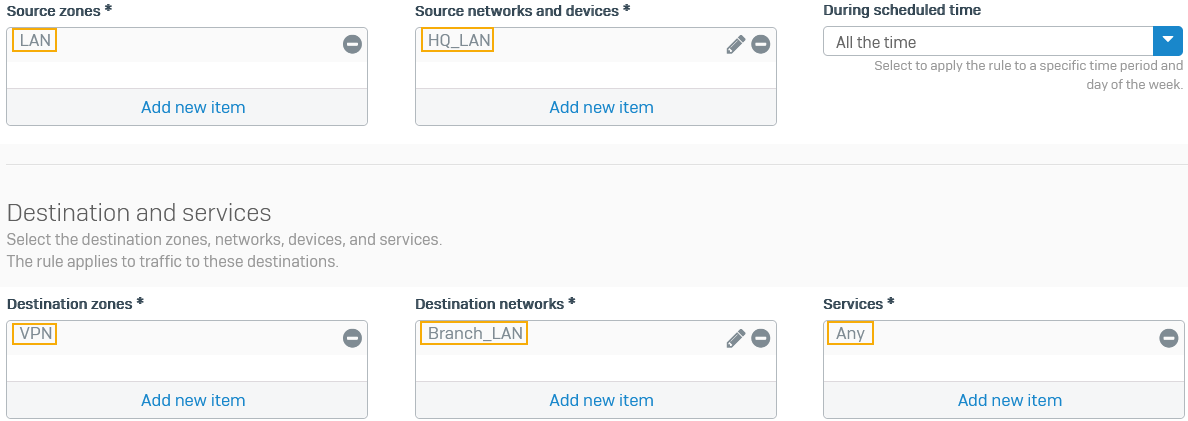

-

次の設定を指定します。

オプション 設定 ルール名 Outbound VPN traffic送信元ゾーン LAN 送信元ネットワークとデバイス HQ_LAN宛先ゾーン VPN 宛先ネットワーク Branch_LANサービス 任意 -

「保存」をクリックします。

次に例を示します。

ファイアウォールルールの追加

VPN の受信トラフィック用のファイアウォールルールがない場合は、作成します。

- 「ルールとポリシー > ファイアウォールルール」に移動します。

- 「ファイアウォールルールの追加」をクリックして、「新しいファイアウォールルール」を選択します。

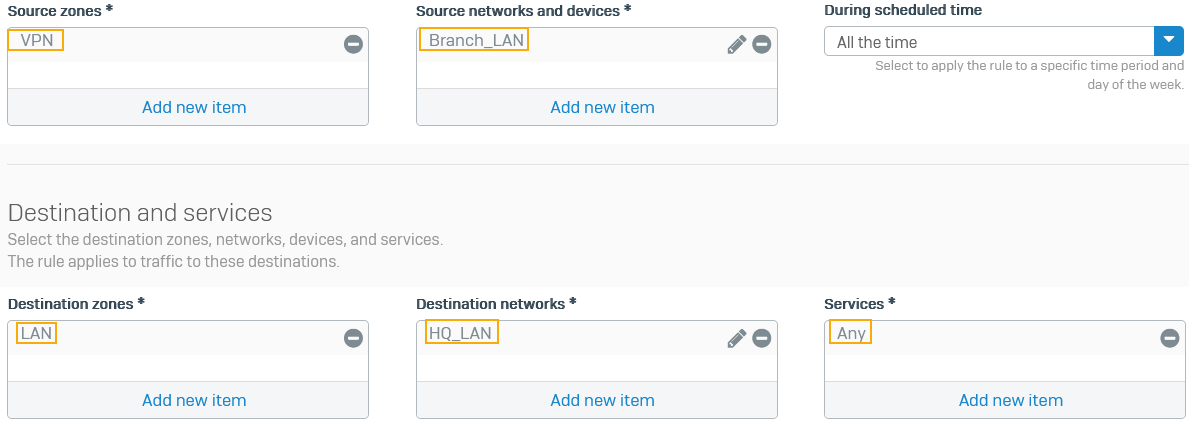

-

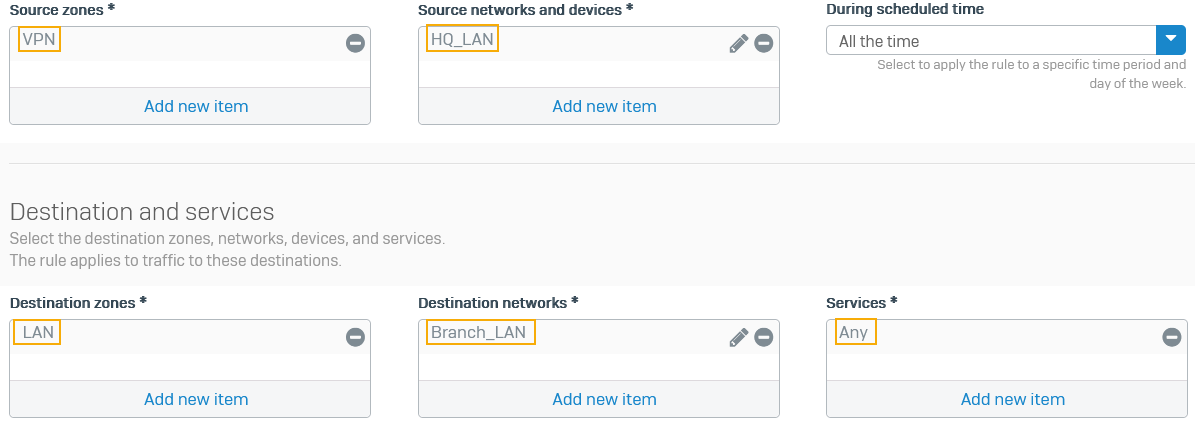

次の設定を指定します。

オプション 設定 ルール名 Inbound VPN traffic送信元ゾーン VPN 送信元ネットワークとデバイス Branch_LAN宛先ゾーン LAN 宛先ネットワーク HQ_LANサービス 任意 -

「保存」をクリックします。

次に例を示します。

本社のファイアウォールでサービスへのアクセスを許可する

- 「管理 > デバイスのアクセス」に移動します。

- 「Ping/Ping6」の「VPN」を選択します。

ユーザーが VPN 経由でファイアウォールの IP アドレスに ping を実行し、接続を確認することができます。 - 「適用」をクリックします。

ルーターを設定する

次の手順を実行します。

- ルーターの DNAT ルールを設定し、VPN トラフィックを許可します。

- 変換前の宛先を、ルーターの WAN インターフェースに設定します (例:

203.0.113.1)。 - 変換後の宛先を、ローカルファイアウォールの WAN インターフェースに設定します (例:

10.10.10.2)。

- 変換前の宛先を、ルーターの WAN インターフェースに設定します (例:

- 以下のサービスを許可します。

- UDP ポート 500

- UDP ポート 4500

- IP プロトコル 50

支社のファイアウォールを設定する

IPsec 接続およびファイアウォールルールを設定します。

IPsec 接続の追加

支社で IPsec 接続を作成して有効化します。

- 「サイト間 VPN > IPsec」に移動し、「追加」をクリックします。

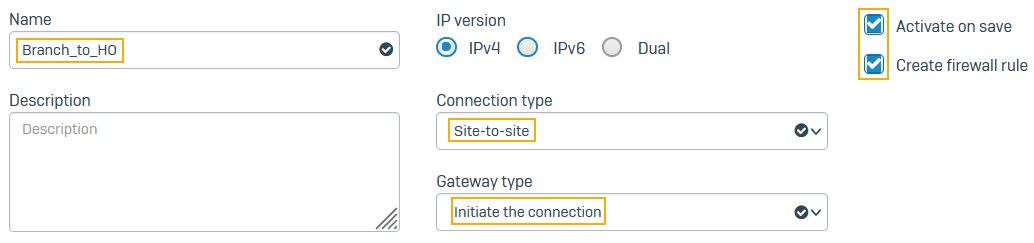

- 名前を入力します。

- 「保存時にアクティベート」を選択します。

- 「ファイアウォールルールの作成」を選択します。

- 「接続の種類」で「サイト間」を選択します。

-

「ゲートウェイの種類」で「接続を開始」を選択します。

次に例を示します。

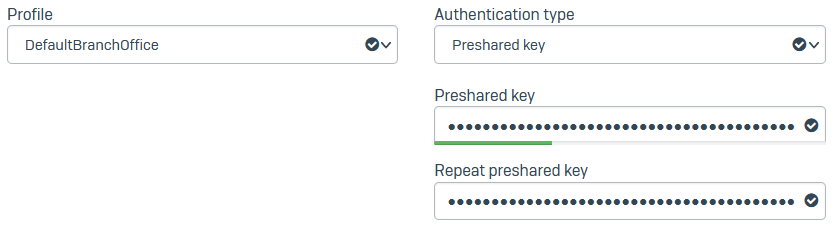

-

「プロファイル」で「DefaultBranchOffice」を選択します。

- 「認証の種類」で「事前共有鍵」を選択します。

-

鍵を入力して、確認します。

次に例を示します。

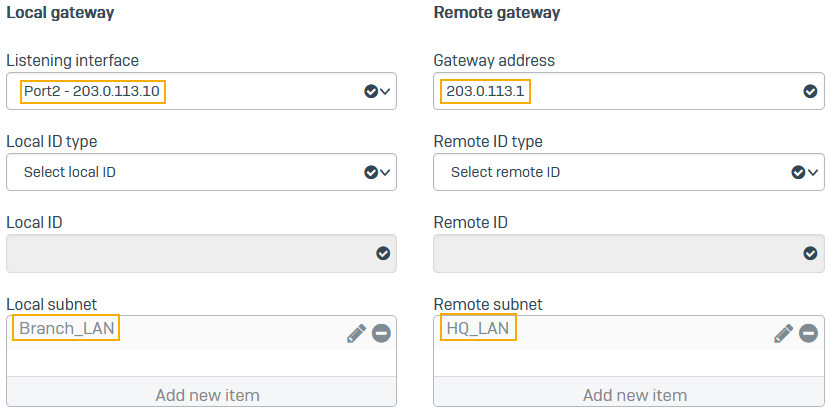

-

「リスニングインターフェース」で、ローカルファイアウォールの WAN ポート (

203.0.113.10) を選択します。 - 「ゲートウェイの設定」で、本社のルーターの WAN ポート (

203.0.113.1) を入力します。 - 「ローカルサブネット」で、

192.168.2.0用に作成した IP ホストを選択します。 - 「リモートサブネット」で、

192.168.3.0用に作成した IP ホストを選択します。 -

「保存」をクリックします。

ファイアウォールルールの編集

VPN の送信トラフィック専用のファイアウォールルールを設定するには、自動生成されたファイアウォールルールを編集します。 または、VPN トラフィック用のファイアウォールルールがすでにある場合は、設定を確認します。

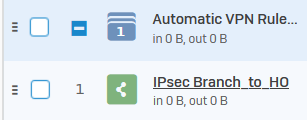

- 「ルールとポリシー > ファイアウォールルール」に移動します。

-

ルールグループ「Automatic VPN rules」をクリックし、作成済みのルールをクリックします。

次に例を示します。

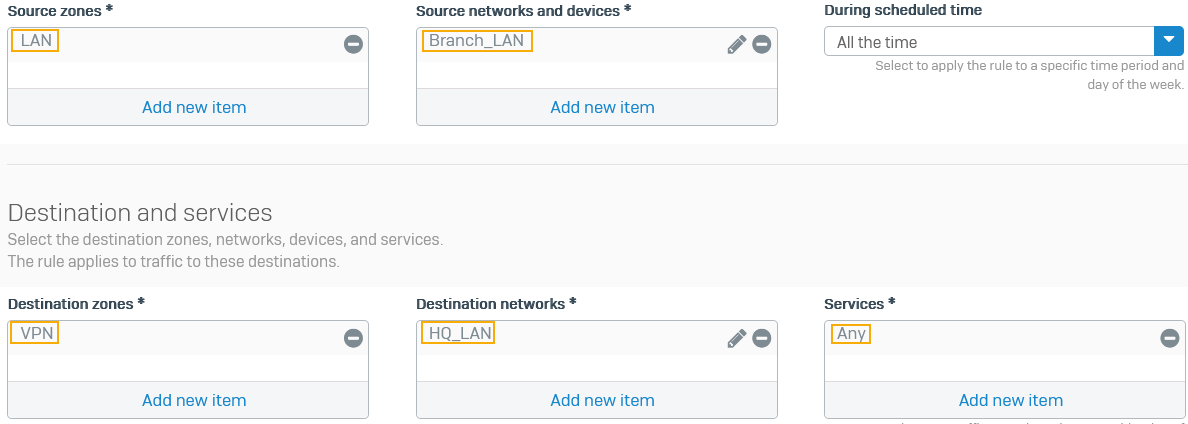

-

次の設定を指定します。

オプション 設定 ルール名 Outbound VPN traffic送信元ゾーン LAN 送信元ネットワークとデバイス Branch_LAN宛先ゾーン VPN 宛先ネットワーク HQ_LANサービス 任意 -

「保存」をクリックします。

次に例を示します。

ファイアウォールルールの追加

VPN の受信トラフィック用のファイアウォールルールがない場合は、作成します。

- 「ルールとポリシー > ファイアウォールルール」に移動します。

- 「ファイアウォールルールの追加」をクリックして、「新しいファイアウォールルール」を選択します。

-

次の設定を指定します。

オプション 設定 ルール名 Inbound VPN traffic送信元ゾーン VPN 送信元ネットワークとデバイス HQ_LAN宛先ゾーン LAN 宛先ネットワーク Branch_LANサービス 任意 -

「保存」をクリックします。

次に例を示します。

本社のファイアウォールでサービスへのアクセスを許可する

- 「管理 > デバイスのアクセス」に移動します。

- 「Ping/Ping6」の「VPN」を選択します。

ユーザーが VPN 経由でファイアウォールの IP アドレスに ping を実行し、接続を確認することができます。 - 「適用」をクリックします。

接続を確認する

本社と支社の間の VPN 接続を確認します。

- 本社のファイアウォール: 支社のサブネットに ping を実行します。たとえば、Windows のコマンドプロンプトで以下のコマンドを入力します:

ping 192.168.3.0 - 支社のファイアウォール: 本社のサブネットに ping を実行します。たとえば、Windows のコマンドプロンプトで以下のコマンドを入力します:

ping 192.168.2.0

ログを確認する

本社のファイアウォールのログに、ファイアウォールの手前に NAT デバイスがあることが示されています。

支社のファイアウォールのログに、本社のファイアウォールの手前に NATデバイスがあることが示されています。

その他のリソース