既存の IPsec トンネルと NAT ルールを使用して、リモートネットワークに接続する方法

IPsec トンネルを使用して、IPsec 設定で指定していないローカルホストをリモートトラフィックセレクタに接続してみましょう。そのためには、IPsec ルートと NAT ルールを使用して、トンネル経由でトラフィックを送信します。

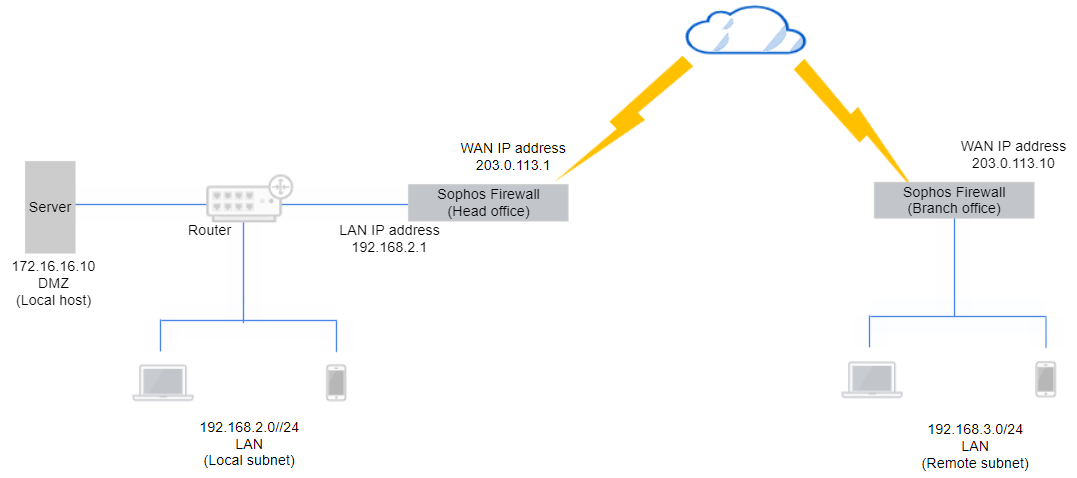

この例では、本社と支社のファイアウォールで、ローカルサブネットとリモートサブネット間の IPsec 接続をすでに設定しています。詳細は、サイト間 IPsec VPN を設定する方法を参照してください。

では、この IPsec 接続で、ローカルサーバーとリモートサブネット間のトラフィックを許可してみましょう。

本社のファイアウォールで、以下の手順を実行します。

- ローカルサーバーから IPsec 接続への IPsec ルートを追加します。

- DNAT ルールおよび再帰ルール (SNAT) を追加します。リモートサブネットからのトラフィックが LAN インターフェース (変換前の宛先) に到達すると、この DNAT ルールによって宛先がローカルサーバー (変換後の宛先) に変換されます。

- SNAT (送信元 NAT) ルールを編集して、ローカルサーバー (変換前の送信元) が LAN ホスト (LAN インターフェースに対応する、変換後の送信元) に変換されるようにします。インターフェースに変換することはできないため、あらかじめ LAN ホストを作成してください。

この例では、以下のネットワーク図に基づいて、設定を行います。

IPsec ルートを追加する

本社の Sophos Firewall デバイスで、ローカルサーバーからのトラフィックを LAN インターフェース (IPsec 接続のローカルサブネットに対応するインターフェース) にルーティングするように設定します。

- CLI に移動します。

- 「4」を入力することで「入力デバイスコンソール」を選択します。

-

以下のコマンドを入力します。

system ipsec_route add net <remote subnet> tunnelname <ipsec_tunnel>この例では、以下のように入力します。

system ipsec_route add net 192.168.3.0/255.255.255.0 tunnelname HO_to_Branch

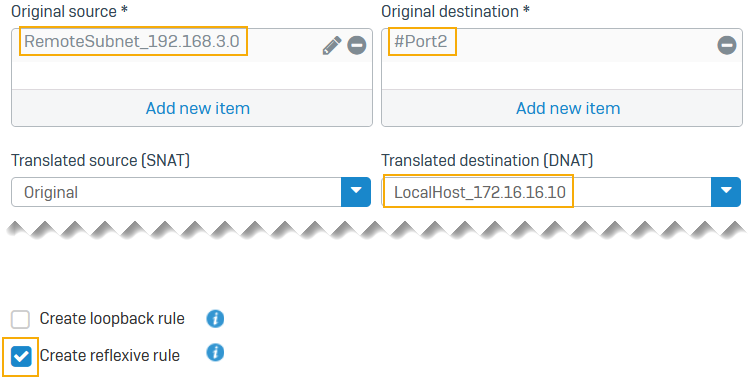

DNAT ルールを追加します

リモートサブネットからの受信トラフィックの DNAT ルールを追加して、LAN ホストをローカルサーバーに変換します。

- 「ルールとポリシー > NAT ルール」に移動します。

- 「NAT ルールの追加 > 新しい NAT ルール」をクリックします。

- ルール名を入力します。

- 「変換前の送信元」をリモートサブネット (

192.168.3.0) に設定します。 - 「変換後の送信元」を

Originalに設定します。 - 「変換前の宛先」を LAN インターフェース (

192.168.2.1) に設定します。この IP アドレスは、IPsec 接続で指定したローカルサブネットに属します。この例では、この IP アドレスは Port2 (LAN ポート) に割り当てられています。 - 「変換後の宛先」をローカルサーバー (

172.16.16.10) に設定します。 - 「再帰ルールの作成」を選択して、対応する SNAT ルールを作成します。

-

「保存」をクリックします。

次に例を示します。

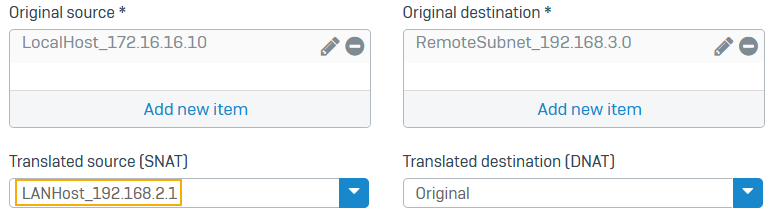

再帰ルール (SNAT) を編集する

送信トラフィックの SNAT ルールを編集して、ローカルサーバーを LAN ホスト (LAN インターフェースの IP アドレス) に変換します。

- 「ルールとポリシー > NAT ルール」に移動します。

- 作成した再帰ルールをクリックします。

例:Reflexive_NAT#_<DNAT rulename> - 「変換後の送信元」を LAN ホスト (LAN インターフェースの IP アドレス

192.168.2.1) に設定します。

LAN ホストを選択できるようにするために、このアドレスの IP ホストを作成しておく必要があります。 -

「保存」をクリックします。

次に例を示します。

IPsec ルートと NAT ルールを設定し、ローカルサーバーとリモートサブネット間で IPsec 接続経由でトラフィックを送受信できるようにしました。