IPsec 接続

Sophos Firewall ともう 1台の Sophos Firewall またはサードパーティ製ファイアウォールの間で IPsec VPN 接続を設定すると、パブリックネットワーク経由で暗号化された安全な通信を行えます。

IPsec VPN には、以下の 2種類があります。

- ルートベースの VPN

- ポリシーベースの VPN

フェールオーバーグループを使用して、IPsec 接続を管理できます。

IPsec プロファイル

IPsec プロファイルでは、ポリシーベースまたはルートベースの IPsec 接続について、暗号化アルゴリズム、認証アルゴリズム、および鍵の交換方式を定義します。フェーズ 1 およびフェーズ 2 のセキュリティパラメータを定義してください。

IPsec プロファイルを設定するには、「プロファイル > IPsec プロファイル」に移動します。

制限事項

FIPS をオンにすると、一定の暗号化強度を確保するために、暗号化の制限が適用されます。詳しくは、FIPS における VPN 暗号化の制限事項を参照してください。

デフォルトの IPsec プロファイルを編集するか、複製してカスタムプロファイルを作成できます。IPsec 接続には、デフォルトまたはカスタムの IPsec ポリシーを割り当てられます。Sophos Firewall は、ローカル側とリモート側で設定した IPsec プロファイルを照合し、IPsec 接続を確立します。

IPsec 接続

ポリシーベース (ホスト間およびサイト間) またはルートベース (トンネルインターフェース) の IPsec 接続を設定できます。

以下の操作を実行できます。

- 「IPsec プロファイル」をクリックして、プロファイルを編集または作成します。IPsec および L2TP トンネルを確立するため、フェーズ 1 およびフェーズ 2 の IKE (Internet Key Exchange) パラメータを指定できます。

- 「ログ」をクリックして、ログを参照できます。

- 「追加」をクリックして、設定を指定します。

ポリシーベースの接続: 両方のネットワークで、ポリシーベースの IPsec 接続とそれに対応するファイアウォールルールを設定する必要があります。ローカルサブネットとリモートサブネットが重複している場合は、IPsec 設定内で NAT を指定します。

- 「ウィザード」をクリックするとアシスタントが起動し、画面に表示される手順に従ってポリシーベースの VPN を設定できます。アシスタントを使って、既存の接続設定を編集することはできません。

ルートベースの接続: ルートベースの VPN を設定するには、「接続の種類」を「トンネルインターフェース」に設定します。詳細は、ルートベースの接続を参照してください。

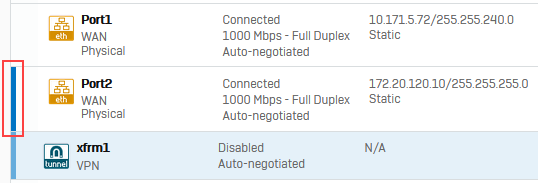

現時点では、アシスタントを使ってルートベースの接続を作成することはできません。ルートベースの IPsec 接続を設定すると、XFRM インターフェースと呼ばれる仮想トンネルインターフェース (VTI) が自動的に作成されます。インターフェースには xfrm に数字を付与した名前が付けられ、「ネットワーク > インターフェース」に表示されます。

注

XFRM や VLAN などの仮想インターフェースが割り当てられた物理インターフェースの左側には、青いバーが表示されます。XFRM インターフェースを表示するには、ルートベースの IPsec 接続で指定したリスニングインターフェースをクリックしてください。そうすると、このインターフェースの下に XFRM インターフェースが表示されます。

IPsec の設定時に、ローカルサブネットおよびリモートサブネットを「任意」にするか、「IP バージョンを「デュアル」にした場合は、XFRM インターフェースに IP アドレスを割り当ててください。XFRM インターフェースに送信するトラフィックを判定するために、スタティックルート、SD-WANルート、またはダイナミックルートを設定する必要があります。SD-WAN ルートを使用する場合は、指定の SD-WAN プロファイルに基づき、トラフィックにサービスレベル契約 (SLA) を適用できます。

ローカルサブネットとリモートサブネットが重複する場合は、SNAT ルールと DNAT ルールを設定する必要があります (「ルールとポリシー > NAT ルール」)。

XFRM インターフェースに特定のローカルサブネットおよびリモートサブネットを指定し、これらが重複する場合は、IPsec 設定で NAT を指定します。

すべての IPsec 接続に、ファイアウォールルールを設定してください。

ヒント

SNAT ルールの「MASQ」は、デフォルトで、元の IP アドレスを WAN IP アドレスに変換します。

ただし、ルートベースの VPN の設定時に、ローカルサブネットおよびリモートサブネットを「任意」、または「IP バージョン」を「デュアル」にした場合は、SNAT で「MASQ」が設定されていると、元の送信元は XFRM の IP アドレスに変換されます。

tcpdump とパケットキャプチャで、XFRM の IP アドレスを確認できます。IP アドレスは以下のように表示されます。

WAN IP アドレス: カプセル化されたパケットの外部のIPヘッダー。

XFRM IP アドレス: 送信元の内部の IP ヘッダー。

警告

ルートベースの VPN でトラフィックセレクタを使用した場合は、XFRM インターフェースに IP アドレスが割り当てられません。そのため、トラフィックに SNAT ルールのマスカレードが適用された場合、そのトラフィックは破棄されます。

IPsec ルート

ポリシーベースの IPsec トンネルが確立されると、IPsec ルートが自動的に作成されます。ただし、一部のトラフィックでは、IPsec ルートを手動で追加する必要があります。例として、以下のようなケースがあります。

- システム生成トラフィック (認証リクエストなど) を、支社から本社に IPsec 接続経由でルーティングしたい場合。詳細は、IPSec トンネル経由でシステム生成トラフィックをルーティングする方法を参照してください。

- 内部的な事情により、IPsec 接続に追加できないサブネットがあるが、そのサブネットのトラフィックも IPsec 接続を通過させたい場合。

- 詳細は、IPsec ルートと NAT を設定して、トラフィックを IPsec 接続にルーティングする方法を参照してください。

- 詳細は、IPsec ルートを手動で作成する方法を参照してください。

注

ポリシーベースの IPsec 接続で指定したリモートサブネットに、スタティックルートまたは SD-WAN ルートを適用する場合は、それらのルートよりも VPN ルートを優先するように設定してください。この設定は、CLI で行えます。以下に例を示します。system route_precedence set vpn static sdwan_policyroute

詳細は、ルートの優先順位の設定方法を参照してください。

接続のステータス

以下の 2種類のステータスが示されます。

- アクティブ (有効/無効のいずれか): 接続を有効にするには、設定画面で「保存時にアクティベート」をクリックします。または、設定済みの接続一覧画面で、有効にしたい接続の「アクティブ」のステータス

をクリックします。

をクリックします。 - 接続 (確立済み/未確立のいずれか): 接続を確立するには、設定済みの接続一覧画面で、「接続」のステータス

をクリックします。

をクリックします。

| 有効 | 接続 | 説明 |

|---|---|---|

|  | 接続は有効ですが、トンネルは確立されていません。 |

|  | 接続が有効で、トンネルが確立されています。 |

|  | 接続は有効ですが、まだすべてのトンネルが確立されていません。ローカルサブネットまたはリモートサブネットを複数設定した場合は、そのペアごとにトンネルが確立されます。 |

|  | 接続は無効です。 |

フェールオーバーグループ

フェールオーバーグループとは、IPsec 接続の順番を指定し、グループ化したものです。プライマリ接続に障害が発生すると、グループ内の次の有効な接続に自動的に引き継がれます。

自動フェールバック: フェールオーバーグループに指定した条件に基づいて、リモートゲートウェイの状態がチェックされます。チェックの実行間隔は、「ネットワーク > WAN リンクマネージャ」の「ゲートウェイフェールオーバーのタイムアウト」で指定します。

リモートゲートウェイが復旧すると、プライマリの IPsec 接続に再び戻ります。プライマリに戻せない場合は、セカンダリ接続が引き続き使用されます。この場合、プライマリ接続を再度チェックして自動フェールバックを行うことはありません。セカンダリ接続のリモートゲートウェイがダウンした場合のみに、プライマリへのフェールバックが行われます。プライマリ接続を手動で復元するには、フェールオーバーグループリストに移動し、グループのステータスボタンをオフにしてから再びオンにします。この操作を行うと、ダウンタイムが発生します。

フェールオーバーグループに 3つ以上の IPsec 接続が含まれる場合は、「メンバーの接続」に含まれる利用可能な接続のうち、最初のものに切り替えられます。

フェールオーバーグループをオフにすると、そのグループに含まれる有効なトンネルが無効に切り替えられます。必要に応じて、個々のトンネルを有効にしてください。

その他のリソース