セキュリティ管理とベストプラクティス

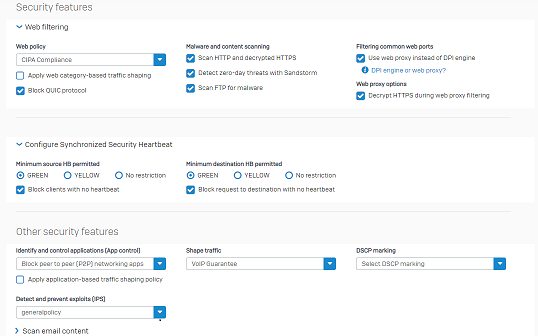

Sophos Firewall では、最新の保護機能をすべて 1つの画面から簡単に設定、管理できるようになっています。

具体的には、DPI エンジンによる AV スキャンをはじめ、サンドボックスおよび脅威インテリジェンスによるファイル解析や、IPS、トラフィックシェーピング、Web およびアプリケーションの制御、セキュリティハートビートなどのセキュリティおよび制御ポリシーを単一画面からまとめて確認・設定することが可能です。こうした設定は、ルール、ユーザー、またはグループ単位で行えます。

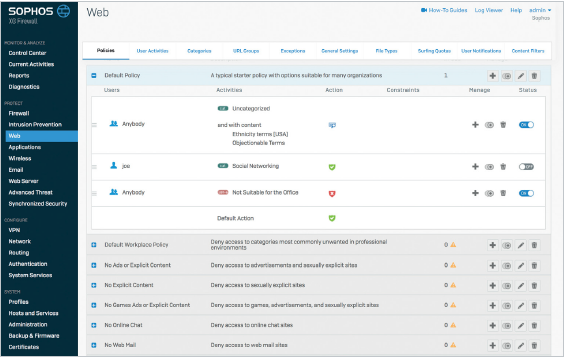

Web の保護および制御は、ファイアウォールの要ともいえる機能です。トップダウン型継承ポリシーモデルが実装されているので、高度なポリシーを簡単かつ直感的に作成できます。

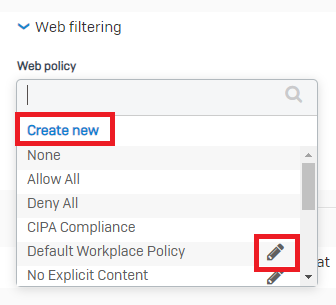

標準的な職場環境や、教育機関の CIPA 準拠など、一般的な用途向けの定義済みポリシーテンプレートが多数用意されており、すぐに使用を開始できます。テンプレートでは微調整やカスタマイズのオプションをすぐに使用できるため、即座に要件を満たすことができます。また、新しいポリシーを作成したり、ファイアウォールルールに含まれる既存のポリシーを編集することも可能です。

ご利用のネットワーク構成に応じて、ファイアウォールルールの設定は自由に調整可能です。ここでは、Sophos Firewall の設定方法を検討する際に参考となるベストプラクティスを紹介します。

ネットワークを分割して、IPS ポリシーを適用する方法

ネットワークを適宜分割するようにしましょう。最低限、Web サーバーやリモートアクセスサーバーなどのインターネットに接続するサービスは、メインの LAN ネットワークとは別のネットワークセグメントおよびゾーンに配置するようにしてください。インターネットに接続するサービスは DMZ ゾーンに配置し、DMZ から LAN への接続をブロックするようにファイアウォールルールを設定します。

また、サブネットの単位を小さくして LAN ゾーンを細分化し、これらを異なる LAN ゾーンに割り当てて、ネットワーク間を流れるトラフィックをファイアウォールルールで制御するように設定します。

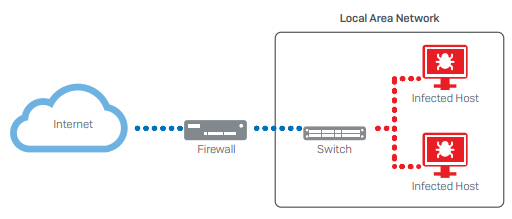

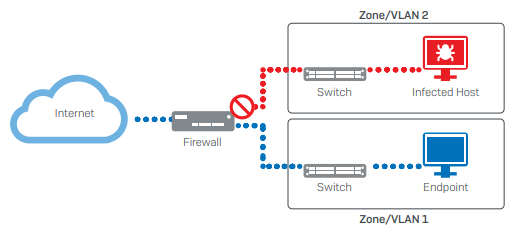

以下の図では、ネットワークがセグメント化されておらず、エンドポイント間で感染が広がりやすい状態になっています。

ネットワークを DMZ ネットワークや LAN ネットワークなどのセグメントに分割することで、感染拡大を防止できます。

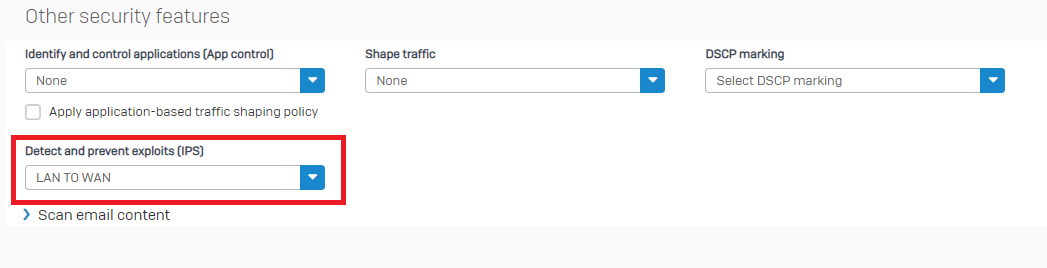

このようにネットワークをセグメント化したうえで、ファイアウォールルールに IPS ポリシーを適用し、ネットワーク間のトラフィックを制御することで、マルウェアやハッカーが万が一ネットワーク内に侵入した場合に、感染拡大を防止できます。このように感染拡大を抑え込んでいる間に、脅威の検出、無効化に取り組むことができます。

リモートアクセスの制限

内部リソースへのアクセスには VPN 接続のみを許可し、ポート転送はできるだけ使用しないようにしてください。ポート転送を使用する必要がある場合は、ルールを処理するトラフィックに IPS ポリシーを適用するようにしてください。

SSL/TLS インスペクションルールの設定

主なネットワークトラフィックをすべてスキャンするように SSL/TLS インスペクションルールを設定してください。SSL スキャンによって問題が発生するサービスに限り、例外を設定するようにします。

SSL/TLS インスペクションルールの詳細および設定方法については、SSL/TLS インスペクションルールを参照してください。

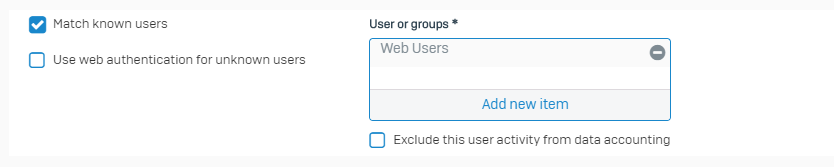

認証済みのユーザーのみに、LAN からインターネットへの接続を許可する方法

ユーザートラフィックを処理するファイアウォールルールを設定する際、「既知のユーザーを一致」を選択するようにしてください。こうすることによって、認証済みのユーザーのみが LAN ネットワークから外部リソースにアクセスできるようになります。

必要なサービスのみに NAT を使用

ネットワークアドレス変換 (NAT) は、異なるネットワーク間でトラフィックを通過させるのに便利です。ただし、NAT ルールは「任意」のサービスではなく NAT を必要とするサービスに対してのみ設定するようにしましょう。そうすることで、マルウェアやハッカーが万が一ネットワークに侵入した場合に、攻撃される範囲を最小にとどめることができます。

NAT ルールおよび設定方法について詳しくは、NAT ルールを参照してください。

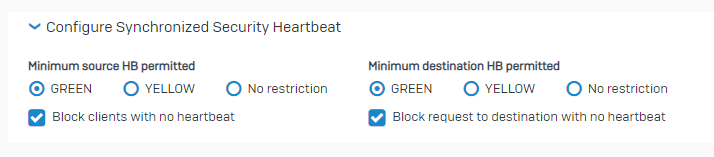

感染システムの自動隔離

セキュリティハートビートを使用すると、システムを監視して、感染や不正が発生した兆候のあるシステムを自動的に隔離できます。このように設定することで、ネットワーク上の感染システムと正常なシステムのやりとりを切断できます。