STAS による透過的認証を設定する

クライアントレス SSO 機能は、Sophos Transparent Authentication Suite (STAS) によって提供されます。STAS は、Active Directory サーバーが 1台ある環境に導入できます。

STAS は、「認証 > クライアントダウンロード」からダウンロードできます。STAS 2.5 以降は、Windows Server 2008R2、2012R2、2016、2019 をサポートしています。

STAS 2.5 以降は Windows Server 2022 で動作すると思われますが、まだテストされていません。

サポートされている導入方法:

- ドメインコントローラ上の STAS

- メンバーサーバー上の STAS 2.5 以降

目的

このセクションでは、以下について学びます。

- STAS をインストールして、エージェントとコレクターを構成する。

- STAS をファイアウォールに導入する。

- ライブユーザーを確認する。

システムセキュリティの設定

監査ポリシーを設定し、ユーザー権利を割り当て、ファイアウォールの設定を変更します。

- Windows で、「スタート」ボタンをクリックし、「Windows 管理ツール > ローカルセキュリティポリシー」に移動します。

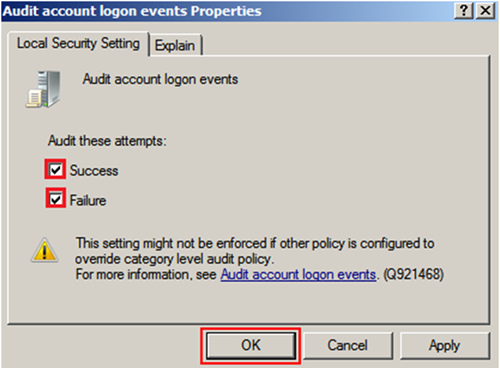

- 「ローカルポリシー > 監査ポリシー」に移動し、「アカウント サイン イベントの監査」を開きます。

-

「成功」オプションと「失敗」オプションを選択し、「OK」をクリックします。

-

「ローカルポリシー > ユーザー権利の割り当て」に移動し、「サービスとしてログオン」を開きます。

-

STAS をインストールして実行する管理ユーザーがリストに含まれていない場合は、「ユーザーまたはグループの追加」をクリックし、ユーザーを追加し、「OK」をクリックします。

要件

STAS をインストールして実行するユーザーには、次の権限が必要です。

- Domain Users および Event Log Readers グループのメンバー。

- STAS フォルダの読み取りおよび書き込み権限。デフォルトの場所は次のとおりです。

C:\Program Files (x86)\Sophos\Sophos Transparent Authentication Suite.

-

ポートを開きます。

Windows ファイアウォールとサードパーティのファイアウォールで、次のポート経由の通信が許可されるように設定します。

- AD サーバー: 受信 UDP 6677、送信 UDP 6060、送信 TCP 135、445 (ワークステーションポーリングメソッドとして WMI または Registry Read Access を使用する場合)、送信 ICMP (Logoff Detection Ping を使用する場合)、送受信 UDP 50001 (コレクターテスト)、送受信 TCP 27015 (構成の同期)。

- ワークステーション: 受信 TCP 135 & 445 (ワークステーションポーリングメソッドとして WMI または Registry Read Access を使用する場合)、受信 ICMP (Logoff Detection Ping を使用する場合)。

注

ワークステーションで、RPC サービス、RPC ロケーターサービス、DCOM サービス、WMI サービスの WMI/Registry Read Access を有効にする必要があります。

STAS のインストール

STAS をダウンロードして、ドメインコントローラまたはメンバーサーバーにインストールします。

- ファイアウォールで、「認証 > クライアントダウンロード」に移動し、「Sophos Transparent Authentication Suite (STAS)」をダウンロードします。

- インストーラをドメインコントローラまたはメンバーサーバーに移します。

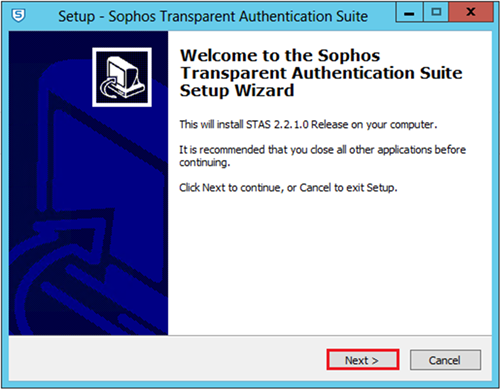

-

インストーラを起動し、「次へ」をクリックします。

-

セットアップウイザードに従って、インストール先やその他のオプションを指定します。その後、「インストール」をクリックします。

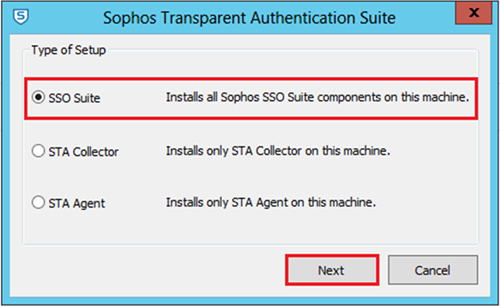

-

「SSO Suite」を選択し、「次へ」をクリックします。

-

管理者の認証情報を入力し、「次へ」をクリックします。

- 「完了」をクリックします。

STAS の構成

コレクターとエージェントを構成し、全般設定を指定します。

注

ここに記載されていない設定項目は、デフォルトの値を使用してください。

-

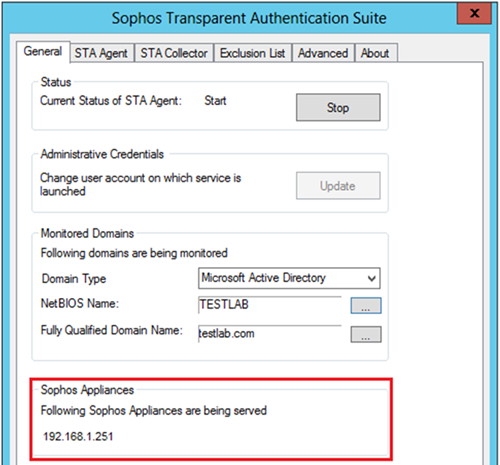

サーバーで STAS を開始し、「全般」タブをクリックし、以下の設定を指定します。

オプション 値 NetBIOS 名 監視するドメインの NetBIOS 名 完全修飾ドメイン名 監視するドメインの FQDN 注

STAS では、NetBIOS 名を大文字で入力する必要があります。

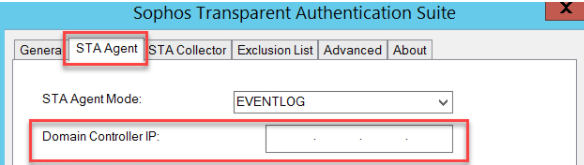

-

「STA Agent」タブをクリックし、以下の設定を指定します。

オプション 値 ドメインコントローラ IP ドメインコントローラの IP アドレス。ドメインコントローラに STAS をインストールする場合は、空白のままにします。 監視対象ネットワーク 監視対象のネットワーク。CIDR 記法を使用します。 -

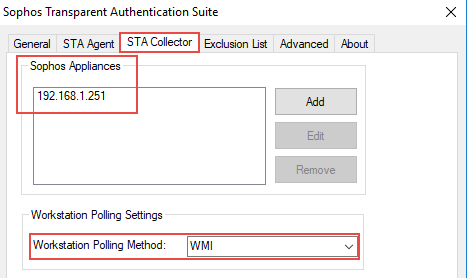

「STA Collector」タブをクリックし、以下の設定を指定します。

オプション 値 ソフォスのアプライアンス ネットワーク内の Sophos Firewall アプライアンスの IP アドレス ワークステーションポーリング設定 「WMI」(デフォルト) または「Registry Read Access」を選択します -

「適用」をクリックします。

- 「開始」をクリックして、STAS サービスを開始します。

ファイアウォールへの STAS の導入

STAS をファイアウォール上でアクティベートし、新規コレクターを追加します。その後、サーバーで STAS を開き、ファイアウォールの IP アドレスが表示されていることを確認します。最後に、ユーザー ID に基づいてトラフィックを制御するためのファイアウォールルールを作成します。

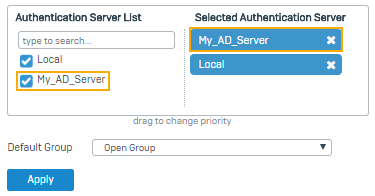

STAS を導入する前に、「認証 > サービス」に移動し、AD サーバーをプライマリ認証方法として選択してください。

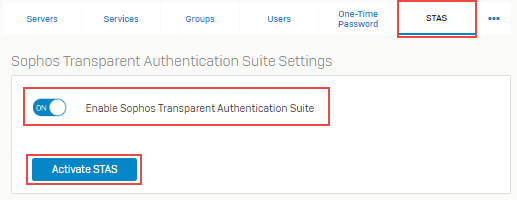

- ファイアウォールで、「認証 > STAS」に移動します。

-

「Sophos Transparent Authentication Suite (STAS) を有効にする」をオンにして、「STAS をアクティベートする」をクリックします。

-

「新しいコレクターの追加」をクリックして、以下の設定を指定します。

オプション 値 コレクター IP コレクターの IP アドレス -

「保存」をクリックします。ファイアウォールが、サーバー上の STAS に UDP 6060 経由で接続を試行します。

-

サーバーで STAS を開始し、「全般」タブをクリックします。Sophos アプライアンスのリストに、ファイアウォールの IP アドレスが表示されているはずです。これにより、STAS がファイアウォールに接続していることが分かります。

-

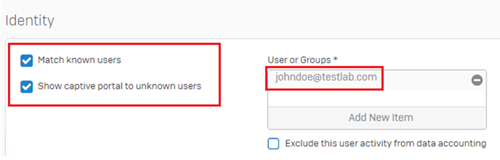

「ファイアウォール」に移動し、「ファイアウォールルールの追加 > ユーザー/ネットワークのルール」をクリックして、ユーザーの ID に基づいてトラフィックを制御するルールを作成します。

ライブユーザーの確認

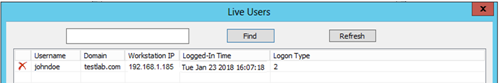

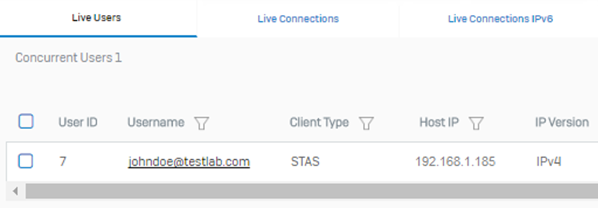

ドメインでのユーザー認証が正常に完了すると、STAS と ファイアウォールの両方にライブユーザーとして表示されます。

-

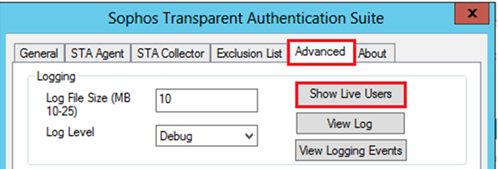

STAS で「詳細設定」に移動して、「ライブユーザーを表示」を選択します。

-

ファイアウォールで、「現在のアクティビティ > ライブユーザー」に移動します。

一部またはすべての STAS ユーザーがライブユーザーに表示されない場合は、STAS のトラブルシューティングを参照してください。

その他のリソース