NDR Essentials

NDR (Network Detection and Response) は、ネットワーク上で活動するアクティブな攻撃を特定することを目的としたネットワークセキュリティ製品で、異常なトラフィックのパターンを検出します。攻撃者が目的を遂行するためには、ネットワーク間を移動したり、ネットワーク外への通信を行ったりする必要があります。どんなに腕のたつ攻撃者であっても、こうした動きを避けて通ることはできません。そこで、NDR ではセンサーを使用してネットワークトラフィックを監視、分析し、疑わしいアクティビティを特定します。

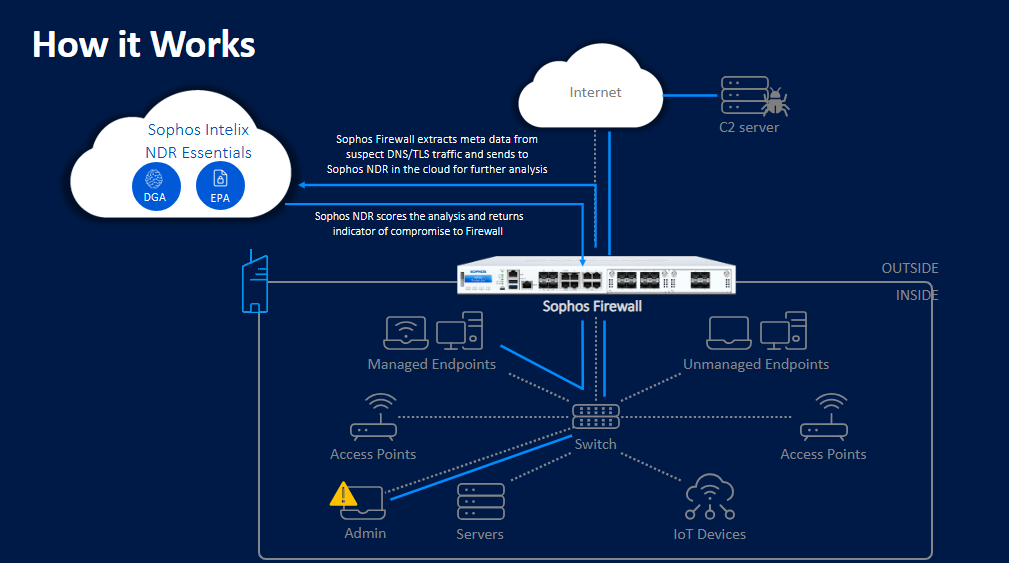

NDR Essentials はクラウドホスト型の NDR ソリューションで、ファイアウォールと直接連係して動作します。高度な機械学習を使用して、ファイアウォールのパフォーマンスに影響を与えることなく、リアルタイムで脅威を検出します。NDR Essentials は、既存のファイアウォール保護に加える形で、追加のセキュリティレイヤーとして使用します。

NDR Essentials の仕組み

Sophos Firewall は、TLS で暗号化されたトラフィックおよび DNS クエリからメタデータを取得し、その情報を Sophos Cloud の NDR Essentials サービスに送信します。その後、複数の AI エンジンを使ってこのデータを分析し、脅威を検出します。

この方法によって、TLS の復号化を完全に行うことなく、暗号化されたまま悪意のあるペイロードを識別することが可能となります。また、アルゴリズムによって生成された新しい不審なドメイン名を、ネットワーク上のシステム侵害インジケータとして検出します。

メタデータの抽出は、Sophos XGS シリーズファイアウォールの FastPath アーキテクチャに搭載されている軽量エンジンによって実行されます。このような仕組みにより、ファイアウォールのパフォーマンスに影響を与えることなく、NDR Essentials の分析を実行することができます。

Sophos NDR Essentials では、検出項目に対してリスクスコア (最低の 6 から最高の 10 まで) が割り当てられます。ご利用の環境に応じて、警告を発動するリスクスコアの値をカスタマイズできます。デフォルトの推奨設定は、「リスク - 高 (スコア 9、10) - 推奨」です。

スコアが 6 以上の IoC (不正のインジケータ) については、ファイアウォールに記録が保存されます。スコアが 6 未満の場合、ほとんどが正常または誤検出であるため、IoC の記録は保存されません。

まず、ファイアウォールがクラウドの NDR Essentials に対して、解析リクエストを送信します。NDR Essentials によって宛先が IoC として識別されると、ファイアウォールがその宛先を脅威フィードに追加します。また、これらの IoC に関連する後続のリクエストをログに記録し、次の処理を行います。

- ログの生成

- メールで通知

- ローカルレポートおよび Sophos Central レポートの作成 (Central Firewall のレポート作成機能)

有効時間

すべての IoC には、有効時間 (TTL) があります。TTL が期限切れの IoC 項目をクリーンアップするジョブが毎日実行されます。

NDR のサマリーウィジェットで、IoC の数を確認できます。詳細は、サマリーを参照してください。この数は、期限切れの TTL を反映し、毎日更新されます。期限切れの IoC は削除されます。

注

IoC の脅威スコアを受信した後、もっと低いスコアを受信した場合、脅威スコアは変更されませんが、TTL は更新されます。IoC の脅威スコアを受信した後、もっと高いスコアを受信した場合、脅威スコアが高いスコアに更新されます。

NDR Essentials の設定

設定、ログの記録、および、ファイアウォールルールを使用して IoC をブロックする方法については、NDR Essentials の設定を参照してください。

テスト検出を生成する

テスト検出を生成して、Sophos NDR が正しく設定され、動作していることを確認できます。

テストは悪意のあるものではありません。攻撃に典型的な機能を持ったイベントをシミュレートすることで、検出を行います。このイベントは、クライアントが疑わしいドメインと証明書の詳細を持つサーバーからファイルをダウンロードするというものです。

次の例では、Windows コマンドプロンプトを使って検出を生成する方法を示します。

テスト検出を生成するには、次の手順を実行します。

- Sophos Test に移動します。

- 「Network Security > Network Detection and Response」をクリックします。

- 「Download File」をクリックします。

- ファイルを任意の場所に展開します。

- 管理者としてコマンドプロンプトを実行します

-

コマンドプロンプトで、ファイルの場所に移動し、次のコマンドを実行します。

NdrEicarClient.exe -- all。注

このコマンドは、ファイアウォールの内側にあるデバイスで実行し、トラフィックがファイアウォールを通過するようにする必要があります。

ファイルを実行すると、証明書が期限切れの不審なドメインとの通信がシミュレートされます。

検出が完了するまで数分間待ちます。

-

コマンドを再度実行します。

ファイアウォールによってこの通信が検出され、特定の脅威カテゴリに分類されます。NDR がこのフローを分析し、脅威スコアを割り当て、IoC のフラグを付けます。ファイアウォールがこの IoC を脅威インジケータリストに追加します。

NDR Essentials の地域を選択する

最初に NDR Essentials をオンにすると、その地域の (API) エンドポイントに問い合わせて、遅延が最も少ない地域を取得します。この地域は、NDR Essentials をオフにしても、ファイアウォールを再起動しても変わりません。

地域を変更するには、次の手順を実行します。

- ファイアウォールの Web 管理コンソールから、NDR Essentials をオフにします。

- SSH を使用して、ファイアウォールのバックエンドに IP アドレスで接続します。

5と入力し、続けて3と入力して、Advanced Shell にアクセスします。cd /content/ndrと入力して、NDR フォルダに移動します。vi ndr_info.jsonと入力して、設定ファイルを開きます。iと入力して、挿入モードに切り替えます。-

service_urlという文字列を含む行を見つけて、地域を変更します。次のいずれかの地域を選択できます。

- 英国:

uk.analysis.sophos.com - ドイツ:

de.analysis.sophos.com - 米国:

us.analysis.sophos.com - オーストラリア:

au.analysis.sophos.com - アジア太平洋:

apac.analysis.sophos.com

- 英国:

-

Esc キーを押して、挿入モードを終了します。

:wqと入力し、Enter キーを押して、ファイルを保存して閉じます。