アクティブ脅威対応のログとアラート

脅威フィードのログ、アラート、通知を設定して、ログをファイアウォールのローカルに保存し、syslog サーバーや Sophos Central に送信できます。

ログの設定を定義する

ログの設定を行うには、次の手順を実行します。

- 「システムサービス > ログ設定」に移動します。

-

「ログ設定」で、「アクティブな脅威対応」の以下のオプションを選択します。

- ローカルレポート。

- 設定済みの Syslog サーバー。

-

Central レポート。

これは、ファイアウォールの Sophos Central ページで「Sophos Central にレポートとログを送信する」を選択すると表示されます。

-

「適用」をクリックします。

注

アラートと通知を生成するには、「システムサービス > 通知リスト」に移動します。

ログを見る

MDR 脅威フィードが設定されている場合は、このフィードが最優先で実装されます。すべての脅威フィードに含まれる IoC に関連するイベントのログについては、アクティブな脅威対応の仕組みを参照してください。

サマリー

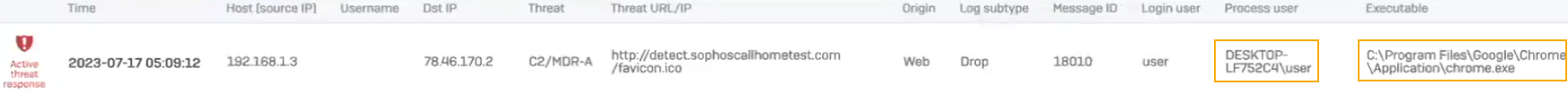

- ログビューアに移動し、「アクティブな脅威対応」を選択して、ブロックされた IoC (不正のインジケータ) を確認します。

- Synchronized Security を使用している場合は、ユーザー、ホスト、プロセスなどの追加情報を参照して、アクションを実行します。

- MDR によって特定された IoC について MDR アナリストに問い合わせるには、ログで監査 ID を見つけます。フィードを識別するために ID が必要となります。

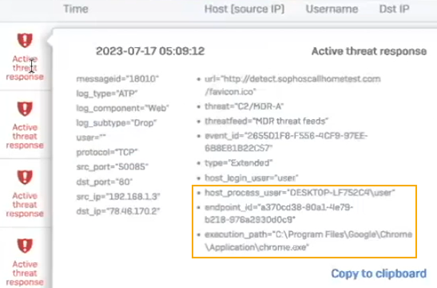

エンドポイントの脅威の詳細

脅威が検出されると、ファイアウォールは Sophos Central によって管理されているエンドポイントに対して、ホスト、ユーザー、プロセスなどの情報を照会します。

詳細の表示方法

以下のオプションを使用します。

-

ログビューア:

- ドロップダウンリストから「アクティブな脅威対応」を選択します。

- 「プロセスユーザー」および「実行ファイル」列を確認します。

- または、ログの詳細形式で確認できます。

-

レポート:

- 「ネットワークと脅威」をクリックします。

- ドロップダウンリストから「アクティブな脅威対応」を選択します。

- 「同期済みの IoC」リストを確認します。

脅威の詳細

エンドポイントの脅威の詳細は以下の通りです。

host_process_userendpoint_idexecution_path

注

Windows 7 以降のバージョンを使用するエンドポイントで、ホスト、ユーザー、プロセスの詳細を確認できます。

macOS エンドポイントでは、これらの情報は確認できません。代わりに、一般的なアラートが表示されます (「Active threat C2/Generic-C deleted」など)。エンドポイントを特定するには、ファイアウォールのログビューアで送信元 IP アドレスを確認します。

MDR セキュリティアナリストの監査 ID

MDR セキュリティアナリストが IP アドレス、ドメイン、URL などの IoC を追加または削除すると、そのアクションとセキュリティアナリストの ID (audit_ID) がログに記録されます。

脅威フィードについて MDR アナリストに問い合わせるには、ログで監査 ID を見つけます。フィードを識別するために ID が必要となります。

アクションと audit_ID は次のいずれかの方法で確認できます。

- ログビューアで詳細ビューボタンを選択し、ドロップダウンリストから「管理者」を選択します。

- Sophos Central で、「マイプロダクト > ファイアウォール管理 > タスクのキュー」に移動します。