Microsoft Entra ID (Azure AD) サーバー

ファイアウォールは、OAuth 2.0 および OpenID Connect (OIDC) プロトコルによる Microsoft Entra ID シングルサインオン (SSO) 認証に対応しています。

管理者とユーザーは、Microsoft Entra ID SSO を使って次のサービスにサインインできます。

-

Web 管理コンソール

-

キャプティブポータル

-

VPN ポータル

-

Windows 版 Sophos Connect クライアントバージョン 2.4 以降によるリモートアクセス IPsec VPN とリモートアクセス SSL VPN。

!!! note "注"

リモートアクセス VPN では、Microsoft Entra ID SSO は VPN ポータルポートを使用してファイアウォールと通信します。

グループインポートアシスタントを使用して、すべてのグループをインポートすることも、特定の属性に一致するグループのみをインポートすることもできます。スケジュールポリシーおよびトラフィックポリシーを適用することもできます。

Microsoft Entra ID SSO は、IdP で設定された多要素認証 (MFA) をサポートします。ファイアウォールで設定された MFA はサポートされません。

Microsoft Entra ID の設定

Microsoft Entra ID 認証を設定するには、次の手順を実行します。

-

Azure ポータルで Microsoft Entra ID (Azure AD) を設定します。手順は、Azure ポータルでの Microsoft Entra ID (Azure AD) の設定を参照してください。

-

ファイアウォールにサーバーを追加します。手順は、Microsoft Entra ID (Azure AD) サーバーの追加を参照してください。

-

(オプション) Microsoft Entra ID からグループをインポートします。手順は、グループのインポートを参照してください。

-

必要な URL を許可します。手順は、Microsoft Azure URL の許可を参照してください。

SFOS 21.5 へのアップグレード

SFOS 20.0 または 21.0 で Microsoft Entra ID SSO を使用している場合、SFOS 21.5 にアップグレードすると、認証方法がファイアウォールと同じに設定されているサービスの SSO が自動的にオンになります。

たとえば、VPNポータル、IPsec VPN、SSL VPN の認証方法が ファイアウォールと同じに設定されている場合、これらのサービスで SSO がオンになります。さらに、VPN ポータル、リモートアクセス IPsec VPN、リモートアクセス SSL VPN で SSO を使用するには、次の手順を実行する必要があります。

-

ファイアウォールで、「認証 > サーバー」に移動します。

-

Microsoft Entra ID サーバーの設定をクリックします。

-

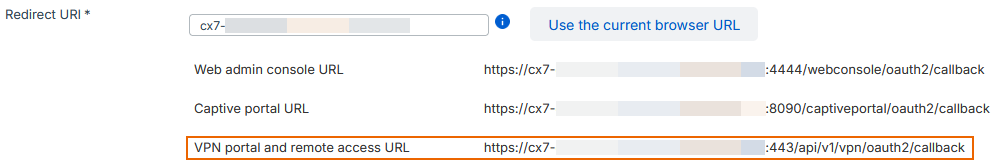

VPN ポータルとリモートアクセス URL をコピーします。

- Azure で、ファイアウォール用に作成したアプリケーションに URL を貼り付けます。詳細は、Azure でリダイレクト URI を貼り付けるを参照してください。

!!! note "注"

Sophos Central から Microsoft Entra ID を設定する場合は、Sophos Central のリバース SSO の URL を使用しないでください。

動画

Microsoft Entra ID SSO を設定する

Sophos Connect 用に Microsoft Entra ID SSO を設定する

キャプティブポータル認証

注

Web 管理コンソール、キャプティブポータル、ユーザーポータル、クライアント認証エージェント (CAA) などのサービスに Microsoft Entra ID 認証を使用する場合は、Microsoft Entra ID ドメインサービスを使ってファイアウォールで Microsoft Entra ID を設定することもできます。詳細は、次を参照してください。Sophos Firewall: Integrate Sophos Firewall with Microsoft Entra ID を参照してください。