セキュリティ管理とベストプラクティス

ここでは、ネットワーク セキュリティ ソリューションを構成する際のベストプラクティスを紹介します。

ゾーンとスキャンルールおよびポリシーの設定

ネットワークを分割して、IPS ポリシーを適用する方法

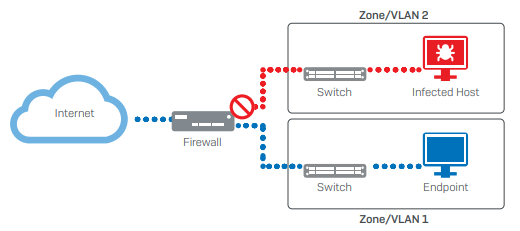

ネットワークは分割するようにしましょう。Web サーバーやリモートアクセスサーバーなどのインターネットに接続するサービスは、メインの LAN ネットワーク以外のネットワークセグメントおよびゾーンに配置するようにしてください。DMZ ゾーン内にあるサービスなど、インターネットに接続するサービスは、DMZ から LAN への接続をブロックするようにファイアウォールルールを設定します。

また、サブネットの単位を小さくして必要に応じて LAN ゾーンを細分化し、これらを異なる LAN ゾーンに割り当てて、ネットワーク間のトラフィックをファイアウォールルールで制御するように設定します。

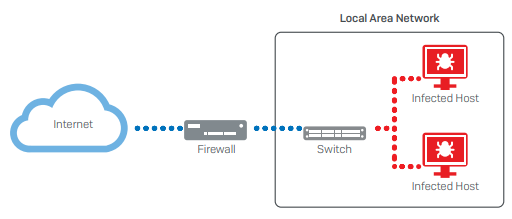

以下の例では、ネットワークがセグメント化されていないために、エンドポイント間で感染が広がりやすい状態になっています。

Sophos Firewall はネットワークを DMZ ネットワークおよび LAN ネットワークなどのセグメントに分割することで、あるエリアでの感染が他のエリアに広がるのを防ぎます。

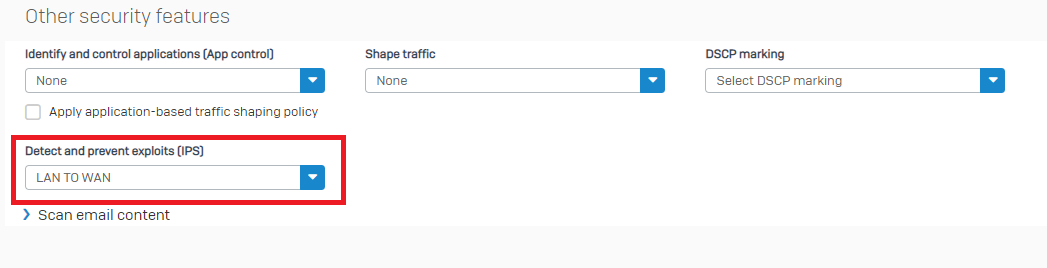

このようにネットワークをセグメント化したうえで、ファイアウォールルールに IPS ポリシーを適用し、ネットワーク間のトラフィックを制御することで、マルウェアやハッカーが万が一ネットワーク内に侵入した場合に、感染拡大を防止できます。このように感染拡大を抑え込んでいる間に、脅威の検出、無効化に取り組むことができます。

SSL/TLS インスペクションルールの設定

SSL/TLS インスペクションルールは、ほとんどのネットワークトラフィックをスキャンするように設定してください。SSL スキャンによって問題が発生するサービスに限り、例外を設定します。

SSL/TLS インスペクションルールの詳細および設定方法については、SSL/TLS インスペクションルールを参照してください。

感染したシステムを自動的に隔離する

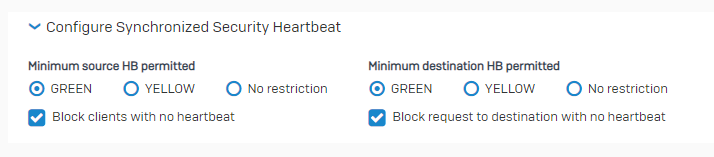

Sophos Central で管理するエンドポイントのファイアウォールルールで、Synchronized Security Heartbeat 設定を指定します。

Security Heartbeat はエンドポイントを監視し、感染や侵害の兆候を示すエンドポイントを、正常なエンドポイントから自動的に分離します。

詳細は次のページを参照してください。

内部リソースおよび外部リソースへのアクセス

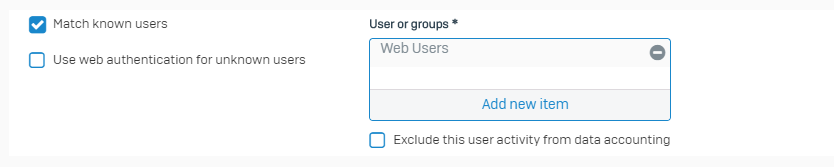

認証された LAN ユーザーのみがインターネットに接続できるようにします

ユーザートラフィックを処理するファイアウォールルールを設定する際、「既知のユーザーを一致」を選択するようにしてください。これによって、認証済みのユーザーのみが LAN ネットワークから外部リソースにアクセスできるようになります。

ユーザーの内部リソースへのリモートアクセスの保護

-

可能な限り、内部リソースへのアクセスには VPN 接続のみを許可し、ポート転送はできるだけ使用しないでください。

- これらのリソースを必要とするユーザおよびグループに対してのみ、指定されたリソースへの VPN アクセスを許可してください。

-

リモートアクセス VPN でデフォルトのフォールバックグループを選択しないでください。

注

ファイアウォールでは、Active Directory の同期中など、ファイアウォール内の特定のグループに属していないユーザーを追加するためのデフォルトのフォールバックグループとして「Open グループ」が設定されます。

グループのユーザーを定期的に確認し、正しいグループに割り当ててください。

-

ポート転送を使用する必要がある場合は、トラフィックを照合するファイアウォールルールに IPS ポリシーを適用するようにしてください。

必要なサービスのみに NAT を使用

ネットワークアドレス変換 (NAT) は、異なるネットワーク間でトラフィックを通過させるのに便利です。ただし、NAT ルールは「任意」のサービスではなく NAT を必要とするサービスに対してのみ設定してください。そうすることで、マルウェアやハッカーが万が一ネットワークに侵入した場合に、攻撃される範囲を最小にとどめることができます。

NAT ルールおよび設定方法について詳しくは、NAT ルールを参照してください。

必要な国へのアクセスのみを許可します

「管理」 > 「デバイスアクセス」に移動し、組織に必要な国のファイアウォールサービスへのアクセスのみを許可する権限とルールを設定します。

-

グローバルサービス:これらはダイナミックルーティングなどのサービスです。

- 「ローカルサービス ACL」では、リストのゾーンからのグローバルアクセス権限を許可できます。

- ローカルサービス ACL 例外ルールを作成して、特定の送信元および宛先の国をブロックします。

-

特定のサービス:これらは、Web 管理コンソールへのアクセスを制御する「管理サービス」の下の「HTTPS」など、高度なセキュリティを必要とするサービスです。

-

「ローカルサービス ACL」では、WAN ゾーンからのアクセスを選択しないでください。

これらのサービスは脅威に対して脆弱になります。

-

特定の IP ホストからのアクセスを許可する「ローカルサービス ACL 例外ルール」を作成します。

-

認証のベストプラクティスの導入

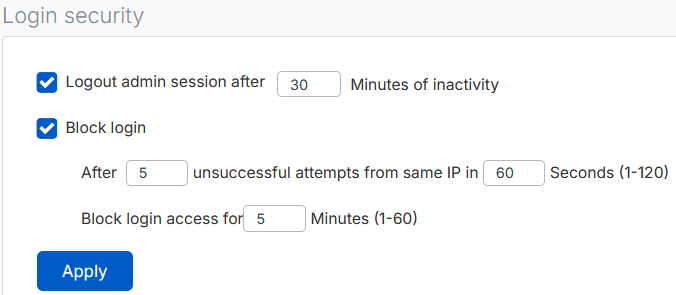

サインインセキュリティとパスワードの複雑さの設定

次のようにサインインを保護します。

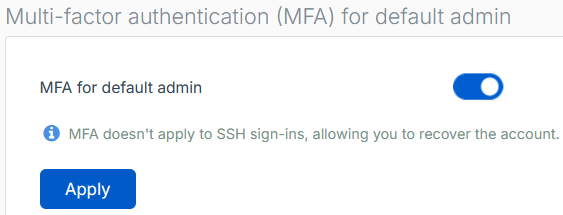

多要素認証 (MFA) の設定

-

「認証」 > 「デバイスアクセス」に移動し、デフォルト管理者の MFA を設定します。

-

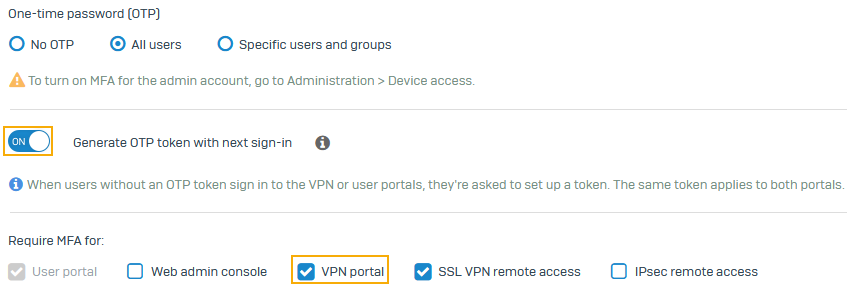

ネットワークで可能な場合は、「認証」 > 「多要素認証 (MFA)」に移動し、すべてのユーザーに対して MFA を設定します。

少なくとも、リスクの高いグループに対しては MFA を設定します。

-

「MFA が必要」では、使用する VPN ポータルや VPN サービスなど、使用するすべてのサービスを選択していることを確認します。

注

MFA を設定したら、ユーザーができるだけ早く QR コードをスキャンして OTP トークンを生成するようにしてください。「発行されたトークン」では、誰がトークンを生成したかを確認できます。

詳細については、多要素認証を構成する方法および OTP タイムステップ設定の詳細 (英語) を参照してください。