ファイアウォールルール

ファイアウォールルールを使用すると、ゾーンとネットワーク間のトラフィックフローを許可または禁止できます。ポリシーとアクションを実装して、セキュリティ制御とトラフィックの優先順位付けを適用できます。

IPv4 および IPv6 ネットワーク用のファイアウォールルールを作成できます。ファイアウォールルールを使用して、次のアクションを実装できます。

アクセスとログ

- 条件に基づいてトラフィックを許可、破棄、または拒否します。条件には、送信元、宛先、サービス、ユーザー、期間を指定できます。

- アドレス変換用のリンク (送信元) NAT ルールを作成します。

- ルールの条件に一致するトラフィックをログに記録します。

ポリシーとスキャン

- Web トラフィック、アプリケーション制御、および IPS にポリシーを適用します。

- 復号化およびスキャンを使用した Web プロキシフィルタリングの実装

- コンテンツをゼロデイ対策解析に送信します。

- Web、メール、FTP トラフィックのマルウェアスキャンを適用します。

- Synchronized Security ハートビートを使用して、エンドポイントデバイスとサーバーにアクションを適用します。このハートビートによって、セキュリティ状態に関する情報が Sophos Firewall に送信されます。

トラフィックの優先順位付け

- 帯域幅制御を適用します。

- DSCP マーキングを使用したトラフィックの優先順位付け

システムが生成するトラフィックやシステムサービスへのアクセスを許可するファイアウォールルールは必要ありません。特定のゾーンからシステムサービスへのアクセスを制御するには、「管理 > デバイスのアクセス」に移動します。

- ファイアウォールルールを手動で追加するには、「ファイアウォールルールの追加」を選択した後、「新しいファイアウォールルール」を選択します。

- 宛先 NAT ルールとファイアウォールルールを自動的に作成するには、「ファイアウォールルールの追加」を選択してから、「サーバーアクセスアシスタント (DNAT)」を選択します。

サーバーアクセスアシスタント (DNAT)

DNAT ルールを作成し、サーバー (Web、メール、SSH などのサーバー) へのトラフィックを変換し、リモートデスクトップを利用できるようにします。このアシスタントによって、再帰 SNAT ルール (サーバーからの送信トラフィック用)、ループバックルール (サーバーにアクセスする内部ユーザー用)、およびファイアウォールルール (サーバーの受信トラフィックを許可するルール) も自動的に作成されます。

ルールおよびルールグループ

ファイアウォールルールを作成し、ルールグループに追加できます。

Sophos Firewall は、ルールグループではなく、ファイアウォールルールを評価して、基準とトラフィックを照合します。ルールグループの一致基準は、ファイアウォールルールをグループ化するためだけに使用されます。

デフォルトのルール

新しいファイアウォールをインストールする場合、次のデフォルトルールが存在します。

- LAN から WAN へのトラフィックを許可するファイアウォールルール。

-

メール MTA ファイアウォールルール。MTA モードをオンにすると、リンク NAT ルールとともに自動的に作成されます。MTA モードはデフォルトでオンになっています。

注

ファイアウォールルールが自動的に作成された後、または手動で作成された後にルールの位置を確認し、目的のルールがトラフィックの基準に一致することを確認します。

メール MTA、IPsec 接続、ホットスポットなどの自動作成されたファイアウォールルールは、ファイアウォールルールリストの一番上に配置され、最初に評価されます。その後、新しいファイアウォールルールを作成して「ルールの位置」を「最上位」に設定するか、または、新しいルールが自動作成されると、そのルールが一番上になります。新しいルールと既存のルールに同じような条件が指定されている場合、一番上のルールのポリシーとアクションが適用されることにより、メールが配信されなかったり、トンネルが確立されないなど、想定外の結果につながる可能性があります。

-

「すべて破棄」ファイアウォールルール。このルールは、ファイアウォールルールの基準に一致しないすべてのトラフィックを破棄します。ルールテーブルの最下位に設定され、ファイアウォールルール ID は

#0です。このルールは編集、削除、または移動できません。使用数は表示されません。フィルタは適用されません。

ルールグループ

ファイアウォールルールなしでルールグループを作成することはできません。そのため、ルールテンプレートからルールを作成するとき、またはルールテーブルから既存のルールを使用してルールグループを作成します。

ルールグループにルールを追加したり、グループからルールを解除することができます。ルールグループを空にすることはできません。ルールグループに含まれるルールをすべて削除すると、そのルールグループも削除されます。

ファイアウォールルールを作成すると、「ルールグループ」はデフォルトで「なし」に設定されます。

ルールテーブルのアクション

- ルールテーブルで IPv4 または IPv6 ルールを表示するには、「IPv4」または「IPv6」を選択します。

- ルールフィルタを表示または非表示にするには、「フィルタの無効化」および「フィルタの有効化」をそれぞれ選択します。

-

ルールまたはルールグループのオン/オフを切り替えるには、「有効」または「無効」をクリックします。

オンになっているルールとオフになっているルールを同時に選択した場合、この操作は実行できません。

-

ルールまたはルールグループを削除するには、削除対象のルールを選択して、「削除」をクリックします。

-

ルールパラメータでルールをフィルタリングするには、「フィルタを追加」をクリックし、フィールド名とそのオプションを選択します。

フィルタを適用すると、ルールグループを選択できません。これは、グループに有効なルールと無効なルールの組み合わせが含まれている可能性があるためです。ただし、個々のルールを選択できます。

-

ルールフィルタをリセットするには、「フィルタのリセット」をクリックします。

- ルールテーブルでルールの詳細を表示するには、「機能とサービス」の下のアイコンにカーソルを合わせます。

- ルールグループを編集するには、「編集」

をクリックします。

をクリックします。 -

ハッシュ (#) は、ルールの位置を示します。ルールまたはルールグループの位置を変更するには、ルールハンドル (

) をクリックしてドラッグします。Sophos Firewall は、一致するルールが見つかるまで、上から下に向かってルールを評価します。パケットの一致が見つかると、後続のルールは評価されません。このため、特定のルールをより具体的でないルールよりも上に配置してください。

) をクリックしてドラッグします。Sophos Firewall は、一致するルールが見つかるまで、上から下に向かってルールを評価します。パケットの一致が見つかると、後続のルールは評価されません。このため、特定のルールをより具体的でないルールよりも上に配置してください。ルールグループ内のルールの位置は、変更できます。グループを超えて位置を変更するには、グループからルールを切り離すか、グループの位置を変更します。

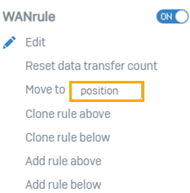

以下のルールのアクションを指定するには、「その他のオプション」 ![]() をクリックします。

をクリックします。

- ルールをオンまたはオフにするには、スイッチを選択します。

-

データ転送量の計算をリセットするには、「データ転送量計算のリセット」を選択します。これは、トラブルシューティングの際に役立ちます。

ルールを使用して転送されたデータを確認するには、「レポート > ダッシュボード」に移動します。「トラフィックダッシュボード」を選択し、「許可するポリシー」まで下にスクロールします。

-

ルールをテーブル内の別の位置に移動するには、「移動先」のとなりに位置番号を入力し、

Enterを押します 。 -

ルールを編集または削除するには、該当するボタンを選択します。

- 既存のルールの横にルールを複製または追加するには、アクションを選択します。

-

ファイアウォールルールをグループから解除するには、「解除」を選択します。

ルールグループのアクション: ルールグループのアクションを指定するには、ルールの横にある「その他のオプション」

をクリックします。

をクリックします。 -

ルールグループに関連付けられていないルールのルールグループを作成できます。ルールの横にある「グループへの追加」で、「新しいグループ」を選択します。グループ名を入力し、ルールの種類と送信元および宛先ゾーンを指定します。

- ルールグループにルールを追加するには、グループを選択するか、新しいグループを追加します。

- ルールグループを削除するには、「削除」

をクリックします。

をクリックします。

リンク NAT ルール

これらは送信元 NAT ルールであり、 NAT ルールテーブルにリストされています。ファイアウォールルール ID と名前で識別できます。

Sophos Firewall では、送信元 NAT ルールを適用する前に、ファイアウォールルールを適用します。リンクされたルールの上にある NAT ルールが一致基準を満たしている場合、Sophos Firewall はそのルールを適用し、リンクされたルールをさらに検索しません。ただし、リンクされた NAT ルールは、リンク先のファイアウォールルールと一致するトラフィックのみに適用されます。

リンクされた NAT ルールを NAT ルールテーブルからリンク解除できます。元のファイアウォールルールからルールのリンクを解除すると、NAT ルールを編集できます。これで、元のファイアウォールルールの基準ではなく、基準に基づいて元のファイアウォールルールとは無関係に評価されます。

ルールの状態

| 状態 | 説明 |

|---|---|

| 未使用 | 過去 24 時間以内に一致するトラフィックが見つかりませんでした。 |

| 無効 | 手動でオフにしました。 |

| 変更 | 過去 24 時間でアップデートされました。 |

| 新規 | 過去 24 時間以内に作成されました。 |

ルールテーブルアイコン

| アイコン | 説明 |

|---|---|

| ユーザーのルール | |

| 「既知のユーザーを一致」が選択されていません。 | |

| ルールがオフになっています。 | |

| アクションが「許可」に設定されています。 | |

| ルールがオフになっています。 | |

| アクションが「破棄」または「拒否」に設定されています。 | |

| ルールがオンになっています。 | |

| アクションが「許可」に設定されています。 | |

| ルールがオンになっています。 | |

| アクションが「破棄」または「拒否」に設定されています。 | |

| オフに設定: Web、FTP、またはメールトラフィックのスキャン。Web プロキシ (DPI がオン)。トラフィックのログ。 |

| ポリシーの設定: なし: Web ポリシー、アプリケーション制御、侵入防御、トラフィックシェーピング。 |

| オフになっているか、制限がありません: セキュリティハートビート: | |

| オンに設定: Web、FTP、またはメールトラフィックのスキャン。Web プロキシ: ファイアウォールルールでの除外。トラフィックのログ。 |

| 指定されたポリシー: IPS、トラフィックシェーピング |

| ポリシーの設定: 許可: Web ポリシー、アプリケーション制御 |

| ポリシーの設定: マルウェアおよび PUA 検出: セキュリティハートビート | |

| 制限なし、マルウェアおよび PUA 検出に設定: セキュリティハートビート | |

| ポリシーの設定: 破棄: Web ポリシー、アプリケーション制御 |

| ポリシーの設定: PUA 検出: セキュリティハートビート | |

| 制限なし、PUA 検出に設定: セキュリティハートビート | |

| ポリシーの設定: 拒否: Web ポリシー、アプリケーション制御ポリシー |

| 制限なし、ハートビートなし: セキュリティハートビート |

初期設定へのリセット動作

ファイアウォールを初期設定にリセットすると、すべてのファイアウォールルールが削除されます。ファイアウォールをリセットすると、「MTA 用に追加された自動追加ファイアウォールポリシー」というルールだけが追加されます。

その他のリソース