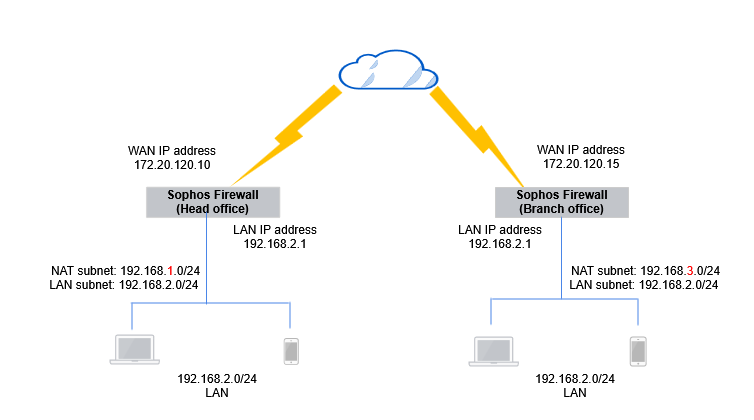

ローカルサブネットとリモートサブネットが同じ場合のポリシーベース IPsec を使用する NAT

ローカルファイアウォールとリモートファイアウォールでサブネットが同じ場合は、ポリシーベースの IPsec VPN を使用してネットワークアドレス変換 (NAT) を構成します。

1:1 (ホスト間)、1:n (ホストとサブネット間)、または n:n (サブネット間) NAT を使用できます。n:n NAT を構成するには、元のサブネットと変換後のサブネットのサイズが同じである必要があります。

このシナリオの例では、/24 サブネットを使用した n:n NAT を示しています。

主な手順

主なステップは次のとおりです。

-

本社のファイアウォールを構成する:

- IP ホストを追加します。

- IPsec 接続の追加。

- 受信方向および送信方向のファイアウォールルールを追加します。

-

支社のファイアウォールを構成する:

- IP ホストを追加します。

- IPsec 接続の追加。

- 受信方向および送信方向のファイアウォールルールを追加します。

-

IPsec 接続を確立する。

- トラフィックフローを確認します。

この例では、以下のネットワーク図に基づいて、設定を行います。

本社のファイアウォール

次のように設定します。

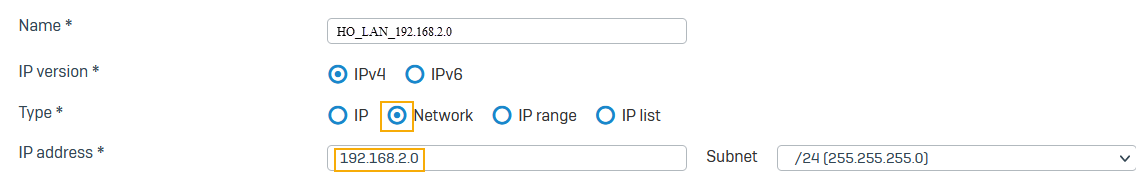

IP ホストを設定する

本社のファイアウォールデバイスを、サイト間接続の NAT トラフィックに設定します。以下に例を示します。

-

「ホストとサービス > IP ホスト」に移動し、「追加」を選択してローカル LAN を作成します。

次に例を示します。

-

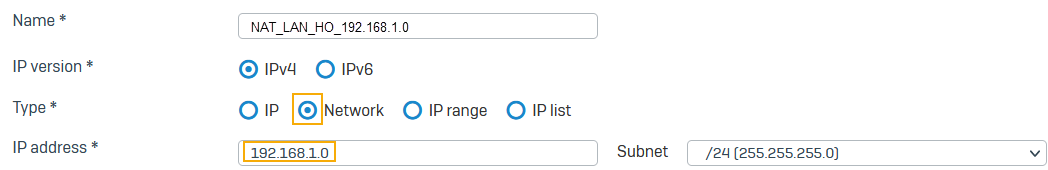

「ホストとサービス > IP ホスト」に移動し、「追加」を選択して、NAT 変換されたローカル LAN を作成します。

次に例を示します。

-

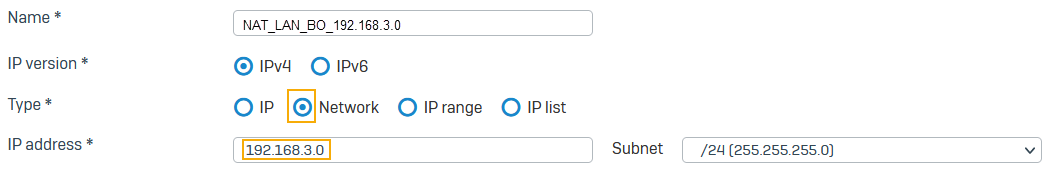

「ホストとサービス > IP ホスト」に移動し、「追加」を選択して、NAT 変換されたリモート LAN を作成します。

次に例を示します。

注

ローカル LAN ネットワークと NAT ネットワークには、同じサブネットマスクを使用する必要があります。

IPsec 接続を設定する

以下に例を示します。

- 「サイト間 VPN > IPsec」に移動します。

- 「IPsec 接続」の「追加」をクリックします。

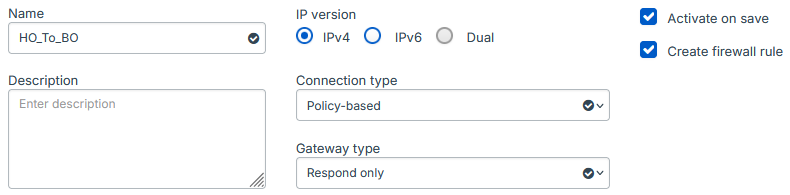

- 名前を入力します。

- 「接続の種類」が「ポリシーベース」に設定されていることを確認します。

-

「ゲートウェイの種類」が「応答のみ」に設定されていることを確認します。

次に例を示します。

-

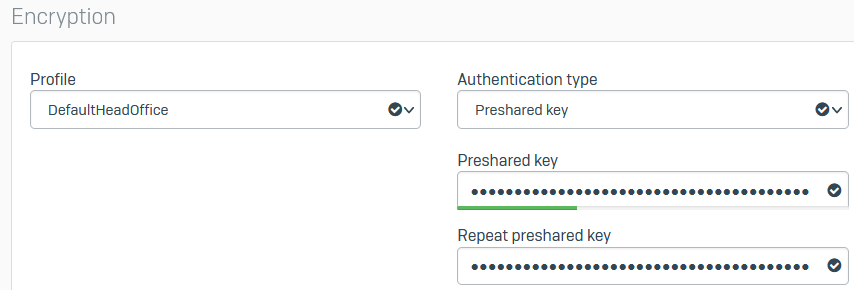

「暗号化」で「プロファイル」を「DefaultHeadOffice」に設定します。

- 「認証の種類」で「事前共有鍵」を選択します。

- 事前共有鍵を入力します。

-

確認のために、事前共有鍵を再度入力します。

次に例を示します。

-

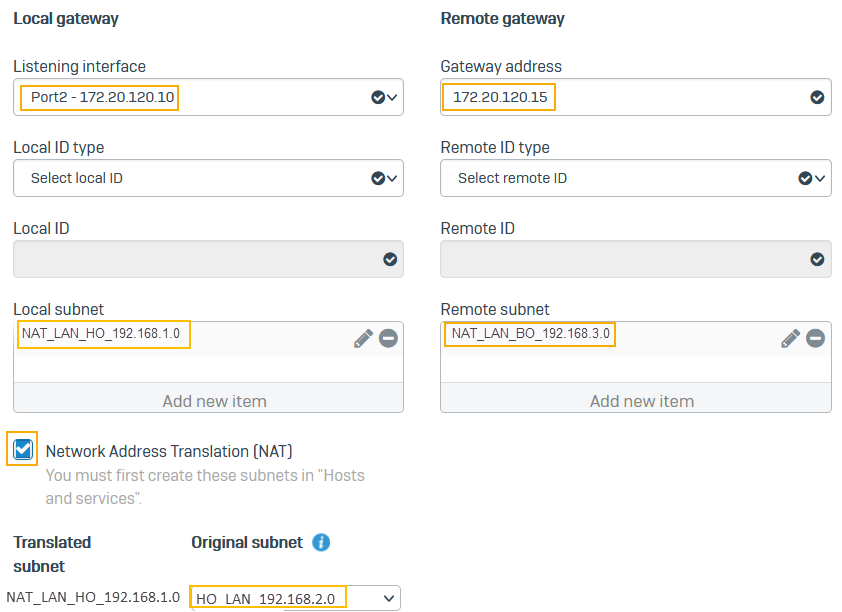

「リスニングインターフェース」で「Port2」を選択します。

- 「ゲートウェイアドレス」に

172.20.120.15と入力します。 - 「ローカルサブネット」で

NAT_LAN_HO_192.168.1.0を選択します。 - 「リモートサブネット」で

NAT_LAN_BO_192.168.3.0を選択します。 - 「Network Address Translation (NAT)」を選択します。

- 「変換前のサブネット」で

HO_LAN_192.168.2.0を選択します。 -

「保存」をクリックします。

次に例を示します。

-

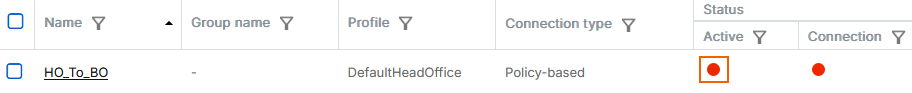

「ステータス」ボタン

をクリックして接続を有効にします。

をクリックして接続を有効にします。

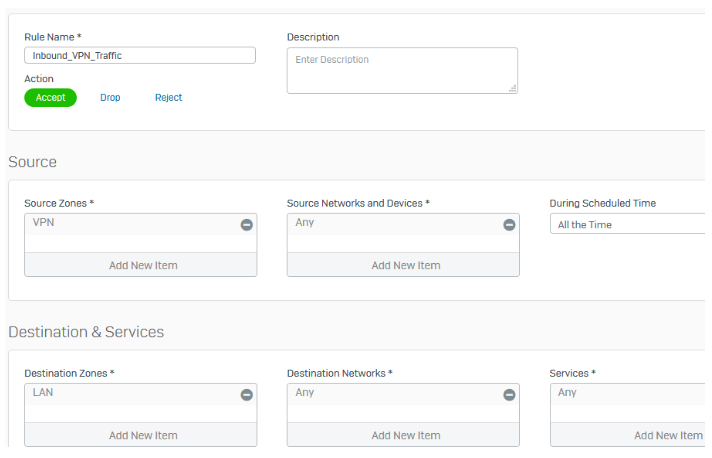

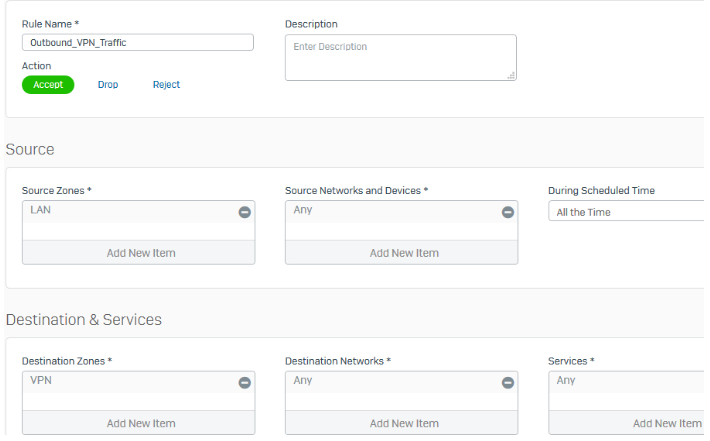

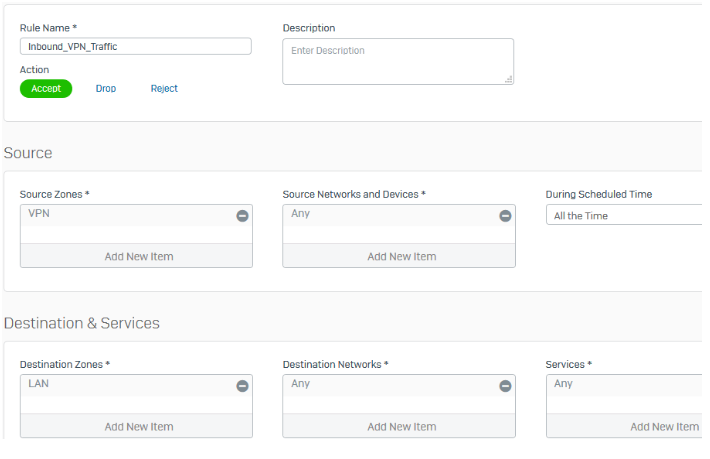

ファイアウォールルールの設定

以下に例を示します。

- 「ルールとポリシー > ファイアウォールルール」に移動し、「ファイアウォールルールの追加」をクリックします。

-

以下の 2つのルールを作成します。

注

VPN ファイアウォールルールがファイアウォールルールの一覧の最上部にあることを確認してください。

支社のファイアウォール

次のように設定します。

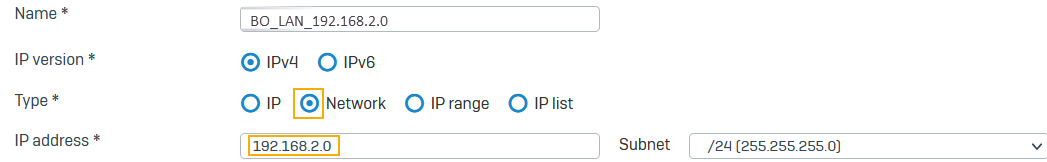

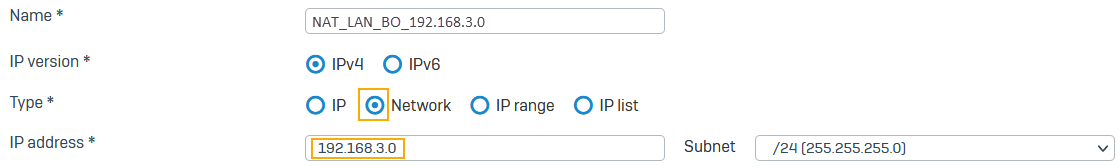

IP ホストを設定する

サイト間接続でトラフィックを NAT 処理するように 2番目の Sophos Firewall を設定します。以下に例を示します。

-

「ホストとサービス > IP ホスト」に移動し、「追加」を選択してローカル LAN を作成します。

-

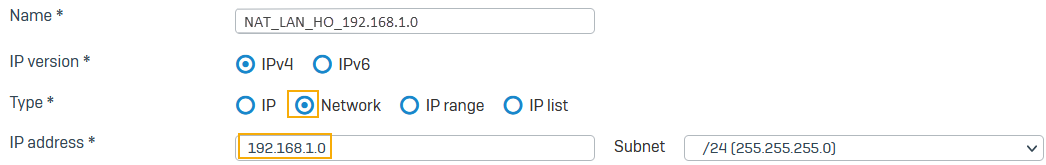

「ホストとサービス > IP ホスト」に移動し、「追加」を選択して、NAT 変換されたローカル LAN を作成します。

-

「ホストとサービス > IP ホスト」に移動し、「追加」を選択して、NAT 変換されたリモート LAN を作成します。

注

ローカル LAN ネットワークと NAT ネットワークには、同じサブネットマスクを使用する必要があります。

IPsec 接続を設定する

以下に例を示します。

- 「サイト間 VPN > IPsec」に移動し、「追加」を選択します。

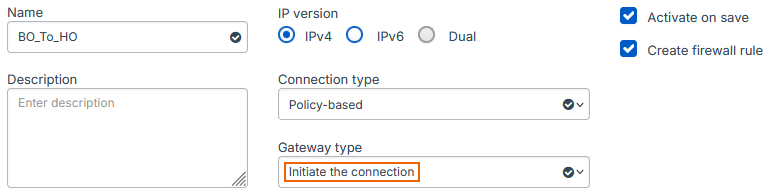

- 名前を入力します。

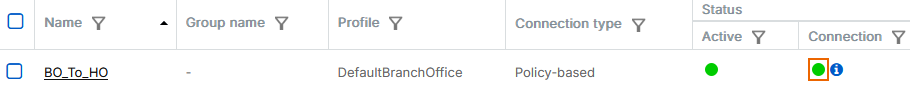

- 「接続の種類」が「ポリシーベース」に設定されていることを確認します。

-

「ゲートウェイの種類」が「接続を開始」に設定されていることを確認します。

次に例を示します。

-

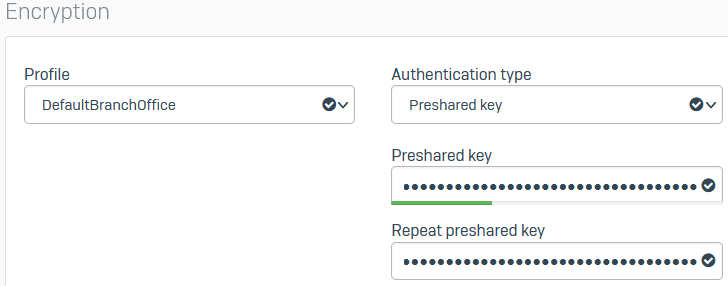

「暗号化」で「プロファイル」を「DefaultBranchOffice」に設定します。

- 「認証の種類」で「事前共有鍵」を選択します。

-

事前共有鍵を入力し、確認のために再度入力します。

次に例を示します。

-

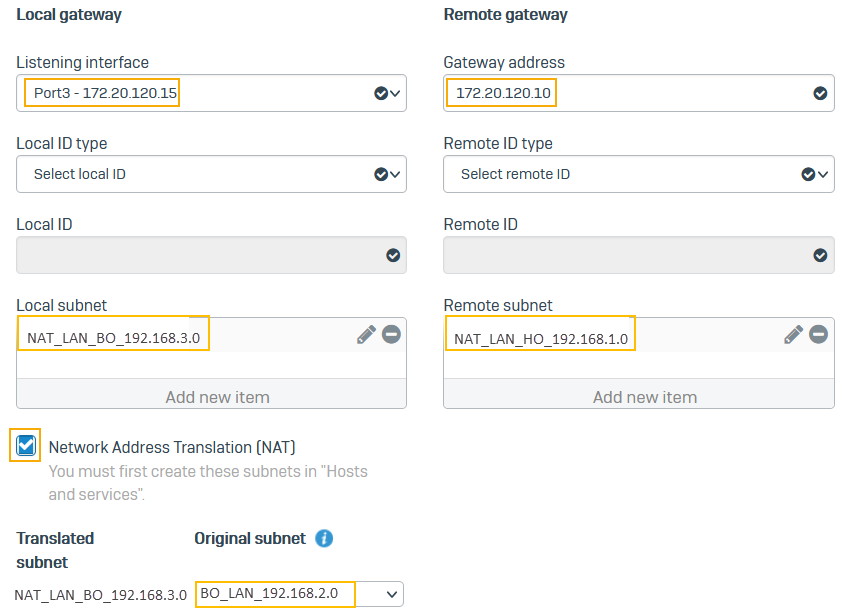

「リスニングインターフェース」で「Port3」を選択します。

- 「ゲートウェイアドレス」に

172.20.120.10と入力します。 - 「ローカルサブネット」で

NAT_LAN_BO_192.168.3.0を選択します。 - 「リモートサブネット」で

NAT_LAN_HO_192.168.1.0を選択します。 - 「Network Address Translation (NAT)」を選択します。

- 「変換前のサブネット」で

BO_LAN_192.168.2.0を選択します。 -

「保存」をクリックします。

次に例を示します。

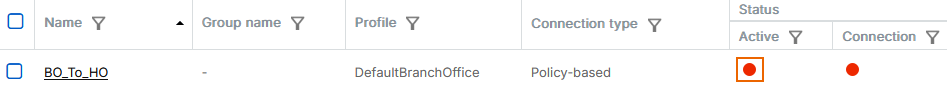

-

「ステータス」ボタン

をクリックして接続を有効にします。

をクリックして接続を有効にします。

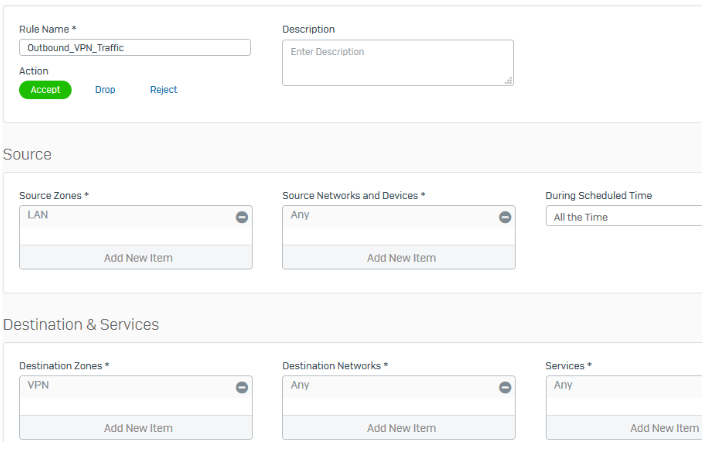

ファイアウォールルールの設定

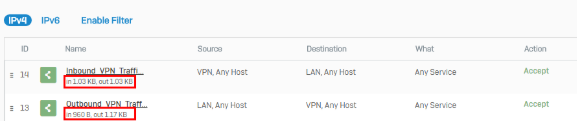

以下に例を示します。

- 「ルールとポリシー > ファイアウォールルール」に移動し、「ファイアウォールルールの追加」をクリックします。

-

以下の 2つのルールを作成します。

注

VPN ファイアウォールルールがファイアウォールルールの一覧の最上部にあることを確認してください。

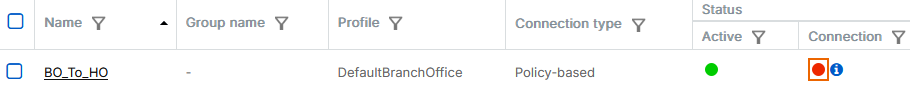

IPsec 接続を確立する

本社と支社の両方の Sophos Firewall デバイスを設定したら、IPsec 接続を確立する必要があります。

トラフィックフローを確認します

- VPN 接続を通過するトラフィックを生成します。

- 「ルールとポリシー > ファイアウォールルール」に移動します。

-

前に作成したファイアウォールルールが両方向のトラフィックフローを許可していることを確認します。

-

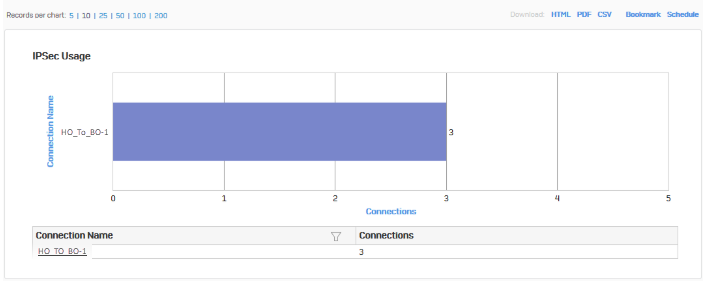

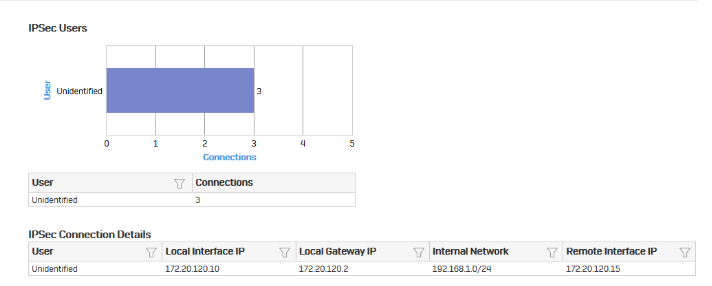

「レポート > VPN」に移動し、IPSec の使用状況を確認します。

-

接続名をクリックすると、詳細が表示されます。

トンネルの接続を確認する

トラフィックがエンドツーエンドで接続されていることを確認するには、支社および本社のエンドポイントからリモートファイアウォールで使用した NAT アドレスに ping を送信します。次の手順を実行します。

- 支社のエンドポイントで、Windows コマンドプロンプトを開きます。

- 次のコマンドを実行します。

ping 192.168.1.2 - 本社のエンドポイントで、Windows コマンドプロンプトを開きます。

- 次のコマンドを実行します。

ping 192.168.3.2

追加情報

本社・支社の構成では、通常、支社側のファイアウォールがトンネルイニシエーター、本社側のファイアウォールがレスポンダーとして動作します。理由は以下の通りです。

- 支社のデバイスに動的 IP アドレスが設定されている場合、本社のデバイスから接続を開始することはできません。

- 支社は複数存在する可能性があるため、本社がすべての支社に対して接続を再試行するのではなく、各支社が接続を再試行することをお勧めします。