2 つの ISP 接続によるルートベース VPN フェールオーバーの設定

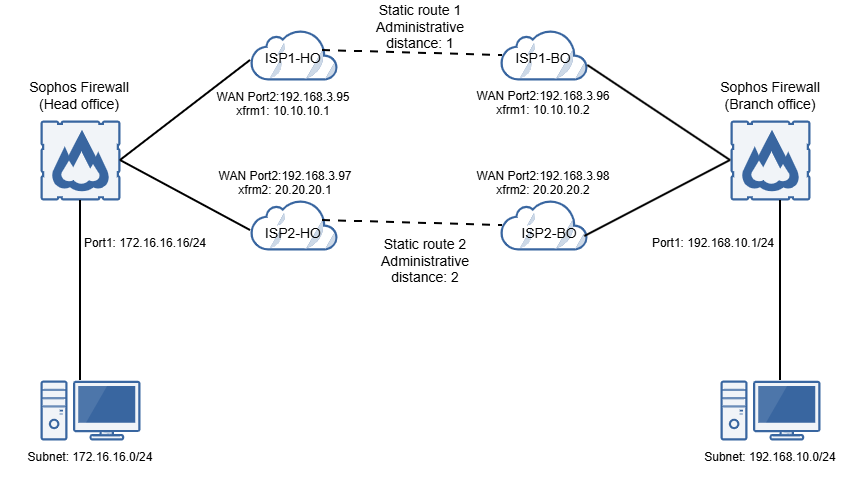

2 つの異なるインターネットサービスプロバイダー (ISP) 上に作成されたルートベース VPN 間のフェールオーバーについては設定できます。たとえば、ISP1 および ISP2 の本社 (HO) ファイアウォールと支社 (BO) ファイアウォールの間にルートベースの VPN トンネルを作成できます。ISP1 がダウンすると、トラフィックは ISP2 にフェールオーバーします。ISP1 が回復すると、トラフィックは ISP1 にフェールバックします。

主な手順

主なステップは次のとおりです。

-

本社ファイアウォールを次のように構成します。

- ルートベースの VPN 接続を設定します。

- XFRM インターフェイスに IP アドレスを割り当てます。

- ゲートウェイホストを追加します。

- スタティックルートを追加します。

- ルートの優先順位を設定します。

-

支社ファイアウォールを次のように構成します。

- ルートベースの VPN 接続を設定します。

- XFRM インターフェイスに IP アドレスを割り当てます。

- ゲートウェイホストを追加します。

- スタティックルートを追加します。

- ルートの優先順位を設定します。

この例では、以下のネットワーク図に基づいて、設定を行います。

本社のファイアウォール

ルートベースの VPN 接続の設定

ルートベースの VPN 接続を構成するには、本社ファイアウォールで次の手順を実行します。

-

ISP1 の本社ファイアウォールと支社ファイアウォールの間にルートベースの VPN トンネルを作成します。

-

ISP2 の本社ファイアウォールと支社ファイアウォールの間にルートベースの VPN トンネルを作成します。

ルートベースの VPN トンネルの作成方法については、ルートベースの VPN の作成 (任意のサブネット間)を参照してください。

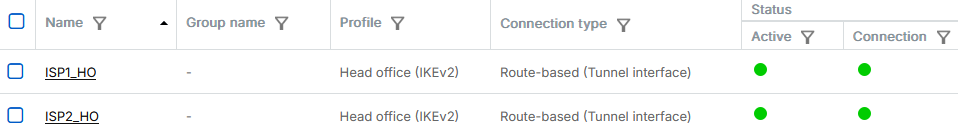

構成されている VPN 接続を確認するには、「サイト間 VPN」 > 「IPsec」を選択します。

XFRM インターフェイスへの IP アドレスの割り当て

次のように、各 XFRM インターフェイスに IP アドレスを割り当てる必要があります。

-

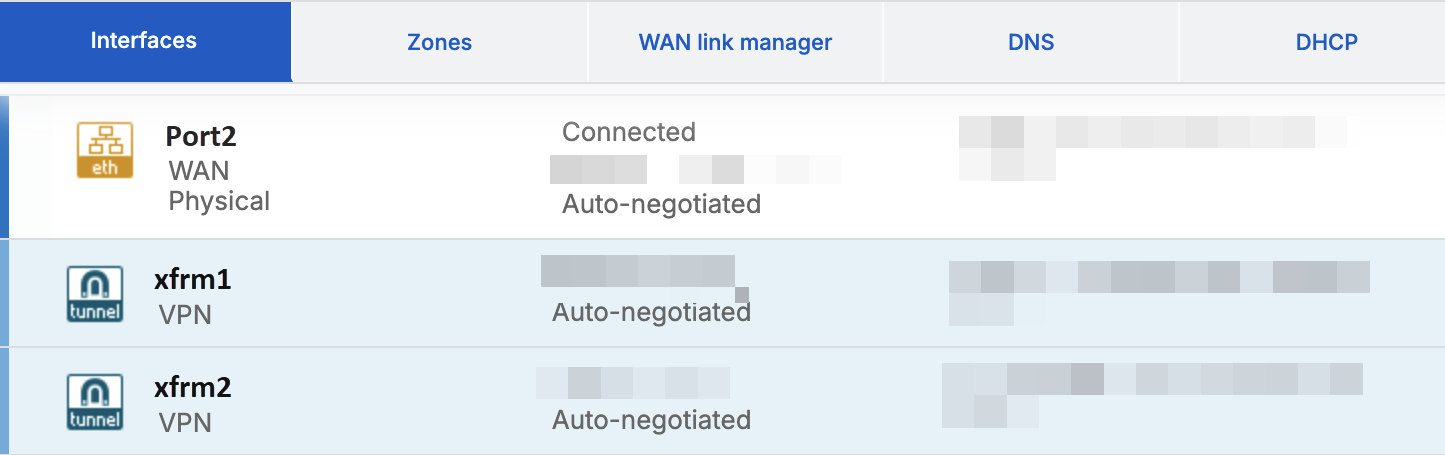

「ネットワーク > インターフェース」に移動して、IPsec 接続作成に使用した WAN インターフェースを展開します。

トンネルには XFRM インターフェイスが自動的に作成されます。たとえば、xfrm1 および xfrm2 インターフェイスが WAN インターフェイスの下に作成されていることがわかります。

-

各 XFRM インターフェースに IP アドレスを割り当てます。

注

以下の設定は例です。

- xfrm1 インターフェイスをクリックします。

- 「IPv4/ネットマスク」に

10.10.10.1および/24(255.255.255.0)を入力します。 - xfrm2 インターフェイスをクリックします。

- 「IPv4/ネットマスク」に

20.20.20.1および/24(255.255.255.0)を入力します。

ゲートウェイホストの追加

各 XFRM インターフェイスにゲートウェイホストを追加します。

-

次のように、xfrm1 インターフェイスのゲートウェイホストを追加します。

- 「ルーティング」 > 「ゲートウェイ」に移動して、「追加」をクリックします。

- 「インターフェイス」で xfrm1 インターフェイスを選択します。

- ネットワーク構成に応じて残りのゲートウェイ設定を指定します。

-

次のように、xfrm2 インターフェイスのゲートウェイホストを追加します。

- 「ルーティング」 > 「ゲートウェイ」に移動して、「追加」をクリックします。

- 「インターフェイス」で xfrm2 インターフェイスを選択します。

- ネットワーク構成に応じて残りのゲートウェイ設定を指定します。

スタティックルートの追加

宛先は同じで、送信 XFRM インターフェイスとアドミニストレーティブディスタンスが異なる 2 つのスタティックルートを追加します。ルートのアドミニストレーティブディスタンスが低いほど、優先度が高くなります。そのため、2 番目のルートのアドミニストレーティブディスタンスを最初のルートよりも高く設定します。これにより、トラフィックは ISP1 を通過し続け、ISP1 がダウンした場合にのみ ISP2 にフェールオーバーします。ISP1 が回復すると、トラフィックは ISP1 にフェールバックします。

スタティックルートを追加するには、次の手順を実行します。

注

以下の設定は例です。

-

次のように、最初のスタティックルートを追加します。

- 「ルーティング」 > 「スタティックルーティング」に移動して、「追加」をクリックします。

- 「宛先 IP/ネットマスク」に

192.168.10.0および/24 (255.255.255.0)を入力します。 - 「ゲートウェイ」に

10.10.10.2と入力します。 - 「インターフェイス」で

xfrm1を選択します。 - 「アドミニストレーティブディスタンス」に

1と入力します。

-

次のように、2 番目のスタティックルートを追加します。

- 「ルーティング」 > 「スタティックルーティング」に移動して、「追加」をクリックします。

- 「宛先 IP/ネットマスク」に

192.168.10.0および/24 (255.255.255.0)を入力します。 - 「ゲートウェイ」に

20.20.20.2と入力します。 - 「インターフェイス」で

xfrm2を選択します。 - 「アドミニストレーティブディスタンス」に

2と入力します。

ルートの優先順位の設定

ルートの優先順位をスタティックルートを 1 番目に設定する必要があります。これにより、VPN ルートと SD-WAN ルートの両方よりもスタティックルートが確実に優先されます。

コマンドラインインターフェースで、次の手順を実行します。

-

「4」を入力することで「入力デバイスコンソール」を選択します。

-

ルートの優先順位を

staticを 1 番目に設定するには、次のコマンドを入力します。system route_precedence set static vpn sdwan_policyroute -

ルートの優先順位を確認するには、次のコマンドを入力します。

system route_precedence show

支社のファイアウォール

ルートベースの VPN 接続の設定

ルートベースの VPN 接続を構成するには、支社ファイアウォールで次の手順を実行します。

-

ISP1 の本社ファイアウォールと支社ファイアウォールの間にルートベースの VPN トンネルを作成します。

-

ISP2 の本社ファイアウォールと支社ファイアウォールの間にルートベースの VPN トンネルを作成します。

ルートベースの VPN トンネルの作成方法については、ルートベースの VPN の作成 (任意のサブネット間)を参照してください。

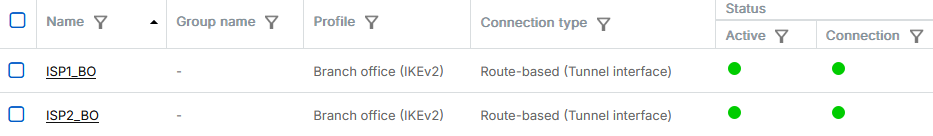

構成されている VPN 接続を確認するには、「サイト間 VPN」 > 「IPsec」を選択します。

XFRM インターフェイスへの IP アドレスの割り当て

次のように、各 XFRM インターフェイスに IP アドレスを割り当てる必要があります。

-

「ネットワーク > インターフェース」に移動して、IPsec 接続作成に使用した WAN インターフェースを展開します。

トンネルには XFRM インターフェイスが自動的に作成されます。たとえば、xfrm1 および xfrm2 インターフェイスが WAN インターフェイスの下に作成されていることがわかります。

-

各 XFRM インターフェースに IP アドレスを割り当てます。

注

以下の設定は例です。

- xfrm1 インターフェイスをクリックします。

- 「IPv4/ネットマスク」に

10.10.10.2および/24(255.255.255.0)を入力します。 - xfrm2 インターフェイスをクリックします。

- 「IPv4/ネットマスク」に

20.20.20.2および/24(255.255.255.0)を入力します。

ゲートウェイホストの追加

各 XFRM インターフェイスにゲートウェイホストを追加します。

-

次のように、xfrm1 インターフェイスのゲートウェイホストを追加します。

- 「ルーティング」 > 「ゲートウェイ」に移動して、「追加」をクリックします。

- 「インターフェイス」で xfrm1 インターフェイスを選択します。

- ネットワーク構成に応じて残りのゲートウェイ設定を指定します。

-

次のように、xfrm2 インターフェイスのゲートウェイホストを追加します。

- 「ルーティング」 > 「ゲートウェイ」に移動して、「追加」をクリックします。

- 「インターフェイス」で xfrm2 インターフェイスを選択します。

- ネットワーク構成に応じて残りのゲートウェイ設定を指定します。

スタティックルートの追加

宛先は同じで、送信 XFRM インターフェイスとアドミニストレーティブディスタンスが異なる 2 つのスタティックルートを追加します。ルートのアドミニストレーティブディスタンスが低いほど、優先度が高くなります。そのため、2 番目のルートのアドミニストレーティブディスタンスを最初のルートよりも高く設定します。これにより、トラフィックは ISP1 を通過し続け、ISP1 がダウンした場合にのみ ISP2 にフェールオーバーします。ISP1 が回復すると、トラフィックは ISP1 にフェールバックします。

スタティックルートを追加するには、次の手順を実行します。

注

以下の設定は例です。

-

次のように、最初のスタティックルートを追加します。

- 「ルーティング」 > 「スタティックルーティング」に移動して、「追加」をクリックします。

- 「宛先 IP/ネットマスク」に

172.16.16.0および/24 (255.255.255.0)を入力します。 - 「ゲートウェイ」に

10.10.10.1と入力します。 - 「インターフェイス」で

xfrm1を選択します。 - 「アドミニストレーティブディスタンス」に

1と入力します。

-

次のように、2 番目のスタティックルートを追加します。

- 「ルーティング」 > 「スタティックルーティング」に移動して、「追加」をクリックします。

- 「宛先 IP/ネットマスク」に

172.16.16.0および/24 (255.255.255.0)を入力します。 - 「ゲートウェイ」に

20.20.20.1と入力します。 - 「インターフェイス」で

xfrm2を選択します。 - 「アドミニストレーティブディスタンス」に

2と入力します。

ルートの優先順位の設定

ルートの優先順位をスタティックルートを 1 番目に設定する必要があります。これにより、VPN ルートと SD-WAN ルートの両方よりもスタティックルートが確実に優先されます。

コマンドラインインターフェースで、次の手順を実行します。

-

「4」を入力することで「入力デバイスコンソール」を選択します。

-

ルートの優先順位を

staticを 1 番目に設定するには、次のコマンドを入力します。system route_precedence set static vpn sdwan_policyroute -

ルートの優先順位を確認するには、次のコマンドを入力します。

system route_precedence show