システムが生成した認証リクエストを IPsec VPN 経由で送信する

Sophos Firewall で、認証リクエストなどのシステム生成トラフィックをポリシーベースまたはルートベースの IPsec トンネル経由で安全に送信する方法を説明します。

システム生成トラフィックは、デフォルトでは、「ネットワーク > WAN リンクマネージャ」にリストされている WAN ゲートウェイ経由で送信されます。この動作を上書きし、支社のファイアウォールから本社の Active Directory (AD) サーバーへ、IPsec トンネル経由でリクエストを送信することができます。

ここでは、支社のファイアウォールから本社の Active Directory (AD) サーバーへ、IPsec トンネル経由で認証リクエストを送信する例を示します。

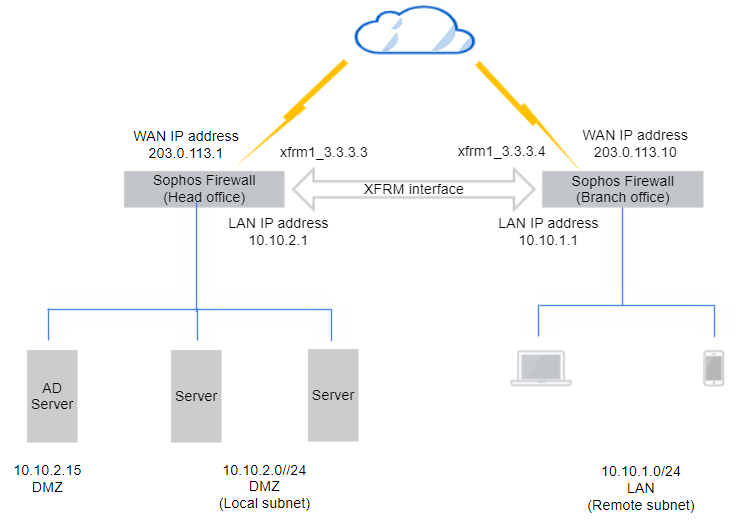

ネットワーク図

ここでは、以下に示すルートベースの IPsec の構成の例を紹介します。ご利用のネットワーク要件に基づいて、実際の値を使用してください。

要件

支店および本社のファイアウォールには、以下の IP ホストおよび VPN が設定されているものとします。

-

IP ホスト:

- AD サーバー:

10.10.2.15 - 支社の LAN インターフェース (ユーザーの認証リクエストの送信元):

10.10.1.1

- AD サーバー:

-

以下のいずれかの VPN 設定:

- 支社の LAN と本社の DMZ サブネット間のポリシーベースの VPN。詳細は、事前共有鍵を使用したポリシーベースの IPsec VPN の作成を参照してください。

- 支社と本社のファイアウォール間のルートベースの VPN (任意のサブネット間)。詳細は、ルートベースの VPN の作成 (任意のサブネット間)を参照してください。

SNAT、ルーティング、ファイアウォールルールを設定する

ポリシーベースの VPN またはルートベースの VPN のタブをクリックして、必要な手順をご覧ください。

ポリシーベースの VPN を使用する場合、支社のファイアウォールで LAN インターフェースのアドレスを宛先の ADサーバーに変換するように設定する必要があります。ファイアウォールはこのトラフィックを IPsec トンネルに送信します。

指定済みのルートの優先順位によって、トラフィックがトンネルに送信されない場合は、IPsec ルートを設定してください。

LAN インターフェースを変換する

CLI を使って、認証リクエストなどのシステム生成トラフィックに対して SNAT (送信元ネットワークのアドレス変換) を設定する必要があります。

LAN インターフェースを本社の AD サーバーのアドレスに変換するには、以下の手順を実行します。

-

CLI にサインインし、4 と入力してデバイスコンソールを選択し、以下のコマンドを実行します。

set advanced-firewall sys-traffic-nat add destination <宛先の IP またはネットワークアドレス> snatip <変換対象の、送信元 IP アドレス>例

set advanced-firewall sys-traffic-nat add destination 10.10.2.15 snatip 10.10.1.1 -

VPN の設定で LAN インターフェースを以下のように選択済みであることを確認してください。

- 支社のファイアウォールのローカルサブネット

- 本社のファイアウォールのリモートサブネット

支店: IPsec ルーティングを追加する

認証リクエストがトンネル経由で AD サーバーに送信されない場合は、IPsec ルートを設定する必要があります。この手順はオプションであり、ネットワーク構成に依存します。

ルートを追加するには、次のコマンドを実行します。

system ipsec_route add host <宛先 IP アドレス> tunnelname <トンネル名>

例

system ipsec_route add host 10.10.2.15 tunnelname Branch_to_HeadOffice

注

SFOS 22.0 以降では、ルーティングテーブルに ipsec0 ルートは表示されませんが、トラフィックは内部ルーティングに基づいて処理されます。

ルートベーストンネルを任意のサブネット間で使用できます。

支店: SD-WAN ルートの追加

以下の手順に従って SD-WANルートを設定し、認証クエリを XFRM インターフェースに送信するようにします。

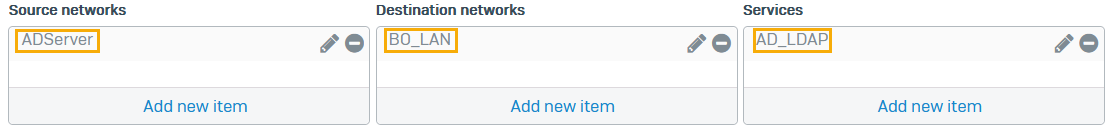

- 「ルーティング > SD-WAN ルート」に移動し、「追加」をクリックします。

- 「名前」を入力します。

- 「送信元ネットワーク」を「すべて」に設定します。

-

「宛先ネットワーク」を、AD サーバーの IP ホストに設定します。IP ホストを設定するには、次の手順を実行します。

- 「新規項目の追加」をクリックして、「すべて」のチェックを外します。

- 「追加」をクリックし、「名前」を入力します。

- 「IP アドレス」に

10.10.2.15と入力します。 - 「保存」をクリックします。

-

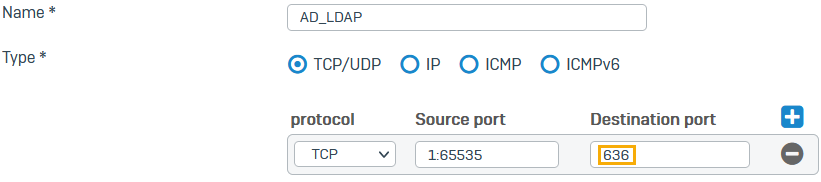

「サービス」で、TCP ポート 636 (セキュア AD および LDAP 認証のデフォルトポート) のオブジェクトを作成します。

次の手順を実行します。

-

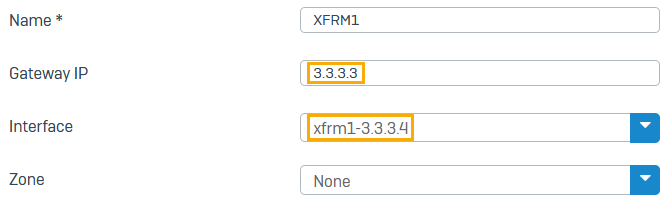

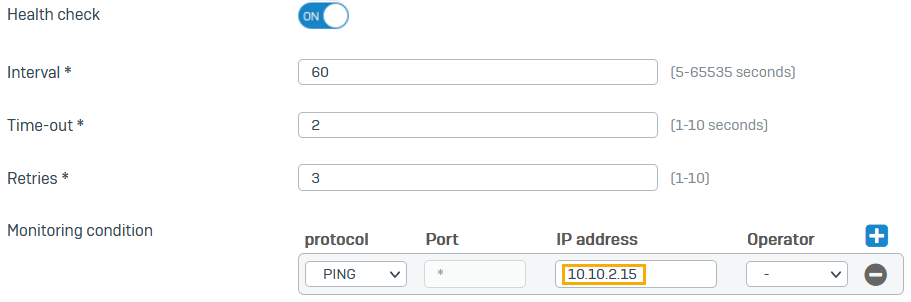

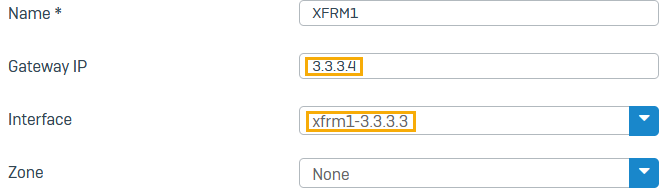

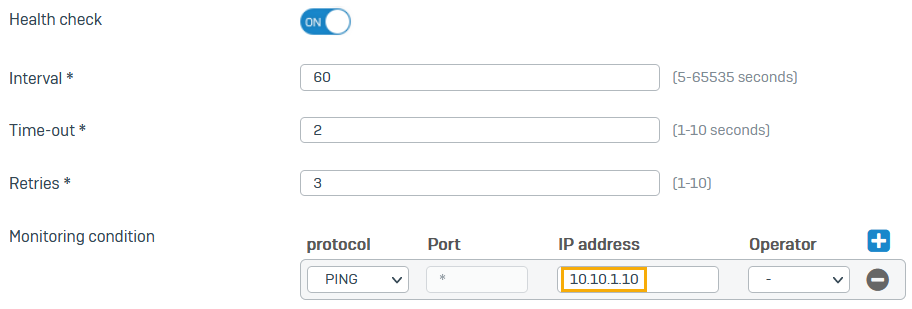

「リンク選択の設定」で、「プライマリゲートウェイとバックアップゲートウェイ」を選択します。

- 「プライマリゲートウェイ」のドロップダウンリストをクリックし、「追加」をクリックします。

-

次の手順を実行します。

-

「指定されたゲートウェイのみを経由してルーティングする」を選択します。

トンネルが使用できない場合、ファイアウォールがトラフィックをドロップするようになります。

-

「保存」をクリックします。

支店: VPN で Ping をオンにする

- 「管理 > デバイスのアクセス」に移動します。

- 「Ping/Ping6」の「VPN」のチェックボックスを選択します。

- 「適用」をクリックします。

支店: デフォルトで使用されるゲートウェイを変換する

本社の AD サーバーへのシステム生成トラフィックで、支店のファイアウォールのゲートウェイアドレスを XFRM インターフェースアドレスに変換 (送信元 NAT) します。

次のコマンドを入力します。

set advanced-firewall sys-traffic-nat add destination <宛先またはネットワークの IP アドレス> snatip <NAT された IP>

例

set advanced-firewall sys-traffic-nat add destination 10.10.2.15 snatip 10.10.1.1

本社: SD-WAN ルートの追加

以下の手順に従って SD-WANルートを設定し、認証クエリを XFRM インターフェースに送信するようにします。

- 「ルーティング > SD-WAN ルート」に移動し、「追加」をクリックします。

- 「名前」を入力します。

- 「送信元ネットワーク」を、AD サーバーの IP ホスト (

10.10.2.15) に設定します。 - 「宛先ネットワーク」を、支店のファイアウォールで変換先として指定した LAN インターフェース (

10.10.1.1) に設定します。 -

「サービス」で、TCP ポート 636 (セキュア AD および LDAP 認証のデフォルトポート) のオブジェクトを作成します。

次の手順を実行します。

- 「新規項目の追加」をクリックして、「すべて」のチェックを外します。

- 「追加」をクリックし、「サービス」をクリックします。

- 「名前」を入力します。

- 「宛先ポート」に

636と入力します。 - 「保存」をクリックします。

-

「リンク選択の設定」で、「プライマリゲートウェイとバックアップゲートウェイ」を選択します。

- 「プライマリゲートウェイ」のドロップダウンリストをクリックし、「追加」をクリックします。

-

次の手順を実行します。

-

「指定されたゲートウェイのみを経由してルーティングする」を選択します。

トンネルが使用できない場合、ファイアウォールがトラフィックをドロップするようになります。

-

「保存」をクリックします。

本社: VPN で Ping をオンにする

- 「管理 > デバイスのアクセス」に移動します。

- 「Ping/Ping6」の「VPN」のチェックボックスを選択します。

- 「適用」をクリックします。

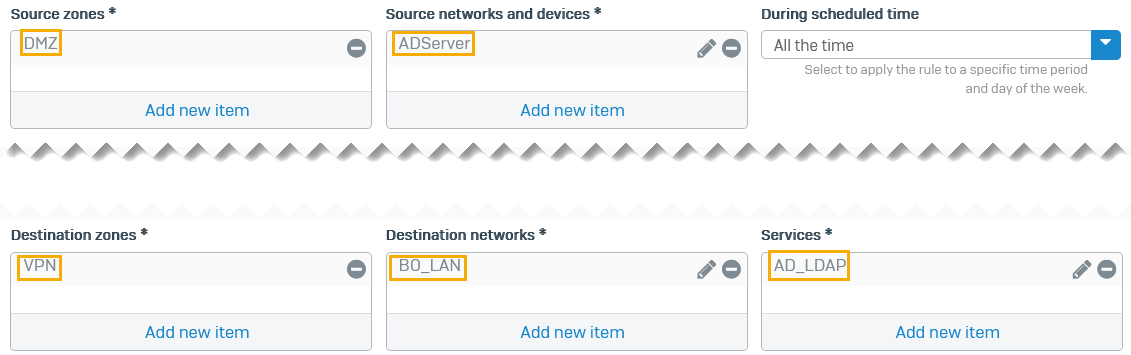

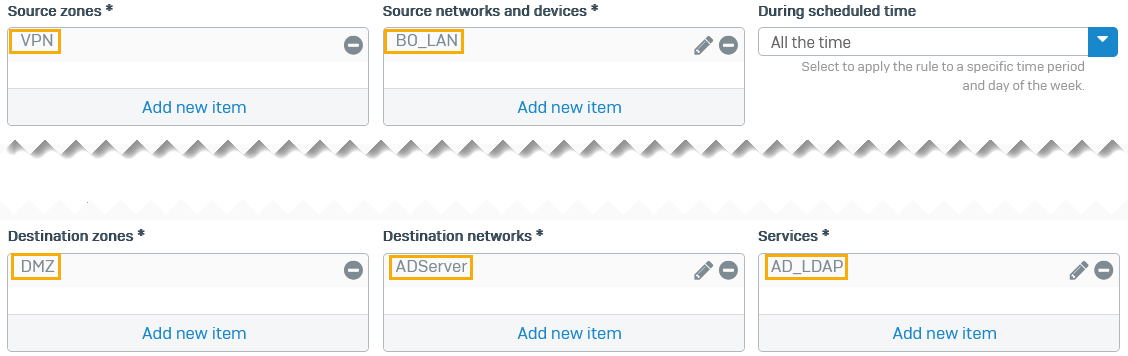

本社: 送信方向のファイアウォールルール

本社のファイアウォールで、送信方向のトラフィックを許可するようにファイアウォールルールを設定します。これにより、AD サーバーはルートベースの VPN トンネルに応答を送信できるようになります。

以下を選択します。

- 送信元ゾーン:

DMZ - 送信元ネットワークとデバイス:

ADServer - 宛先ゾーン:

VPN - 宛先ネットワーク:

BO_LAN - サービス:

AD_LDAP -

「保存」をクリックします。

次に例を示します。

本社: 受信方向のファイアウォールルール

本社のファイアウォールで受信方向のトラフィックを許可するようにファイアウォールルールを設定します。ルートベースの VPN トンネル経由で受信した認証クエリが、AD サーバーに送信されるようになります。

以下を選択します。