Microsoft Entra IDをSophosファイアウォールと統合する

\

Azure Portal で、Sophos Firewall と Microsoft Entra ID を統合し、管理者およびユーザーをシングルサインオン(SSO)によって認証する必要があります。\

ファイアウォール向けのMicrosoft Entra Idアプリケーションを作成します

ファイアウォール用に別個のMicrosoft Entra IDアプリケーションを作成する必要があります。

ファイアウォール用のアプリケーションを作成するには、以下の手順に従います。

- Azure ポータルにサインインします。

- ホームに移動してください ホーム > Microsoft Entra ID > App registrations。

- クリック新規登録。

- アプリケーションの名前を入力します。

- 「サポートされているアカウントの種類」の「このアプリケーションを使用したりこの API にアクセスしたりできるのはだれですか?」で、「この組織ディレクトリのみに含まれるアカウント (既定のディレクトリのみ - シングル テナント)」を選択します。

-

「リダイレクト URI (省略可能)」の「プラットフォームの選択」リストから「Web」を選択します。

今はURLを入力する必要はありません。ファイアウォールにMicrosoft Entra IDサーバーを作成した後にそれらを入力する必要があります。

-

「登録」をクリックします。

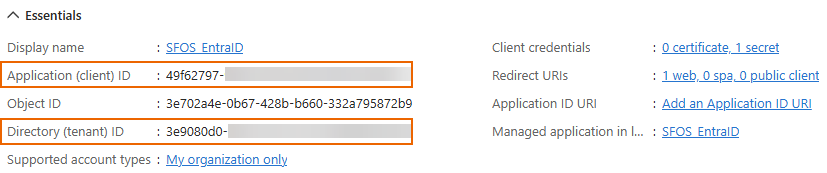

Microsoft Entra IDは、作成したアプリケーションの詳細を表示します。

-

次のIDをコピーしてください。

- アプリケーション (クライアント) ID: ファイアウォールアプリケーションを識別します。

- ディレクトリ (テナント) ID: このアプリケーションが所属するMicrosoft Entra IDテナントを識別します。

マイクロソフト Entra ID サーバーをファイアウォールで構成する際に、これらを貼り付ける必要があります。認証中、ファイアウォールはMicrosoft Entra IDにそれらを提示します。

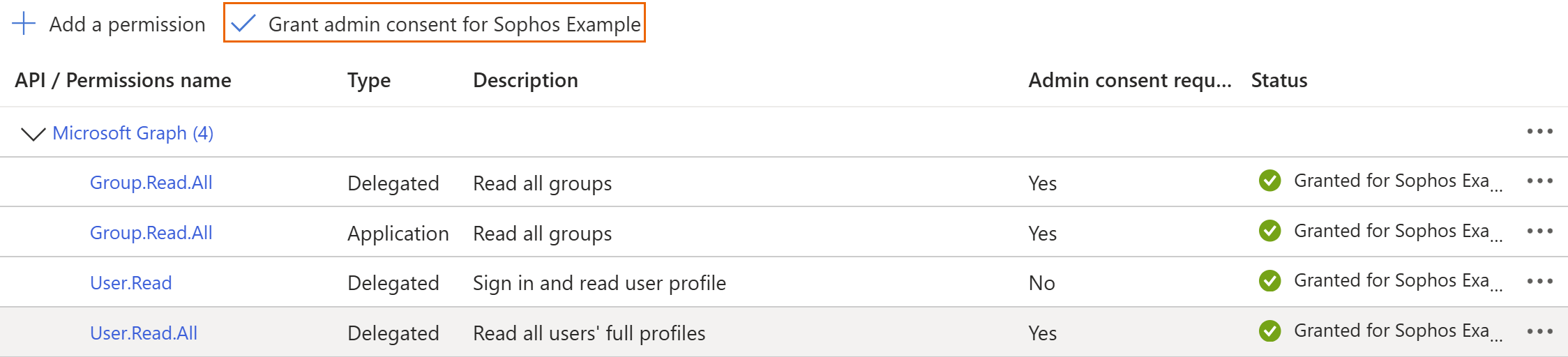

APIの権限を作成する

委任された権限により、ファイアウォール用に作成したアプリケーションが、ユーザーがファイアウォールにサインインする際にユーザープロファイルとグループ情報を読み取ることができます。

アプリケーションの権限により、ファイアウォールはMicrosoft Entra IDからグループをインポートできます。

これらのAPIアクセス許可を作成するには、次の手順を実行してください。

- ホーム > Microsoft Entra ID > アプリケーション登録

- Go to 管理 > API 権限, then click 権限を追加.

-

クリック Microsoft Graph。

-

認証を許可するには、委任されたアクセス許可をクリックしてください。選択権限 の下で、次のようにします:

- 「user.read」を検索し、User.Read.All を選択します。

- 「group.read」を検索し、Group.Read.Allを選択します。

-

ファイアウォールへのグループのインポートを許可するには、アプリケーションの権限をクリックしてください。アクセス許可を選択の下で、

group.readを検索し、Group.Read.Allを選択してください。

-

-

「アクセス許可の追加」をクリックします。

-

選択した権限に対して管理者の同意を与え、プロンプトが表示された際に\<選択2>はい\をクリックしてください。

注

管理者の同意を付与すると、すべてのユーザーに代わってファイアウォールサービスへのアクセス権限が付与され、サインイン時にユーザーに同意を求める個別のプロンプトが不要になります。Microsoft Identity プラットフォームにおけるアクセス権限と同意については、[Microsoft identity platform でのアクセス権限と同意](url)を参照してください。

クライアントシークレットを作成する

ソフォスファイアウォールとMicrosoft Entra ID間の安全な通信を許可するために、クライアントシークレットを作成する必要があります。

Microsoft Entra ID でクライアントシークレットを作成するには、次の手順を実行してください。

- ホーム > Microsoft Entra ID > アプリケーション登録

- 次の手順に従います: 管理 > 証明書とシークレット に移動し、新しいクライアントシークレット をクリックします。

- 説明を入力します。

- 有効期限

- 「追加」をクリックします。

-

タグペア2の値の下に、秘密をすぐにコピーします。

警告

Microsoft Entra IDがページがリロードされるときに秘密を隠します。秘密をすぐにコピーしない場合、新しいクライアントシークレットを作成する必要があります。

注

有効期限日をメモしておき、クライアントの秘密情報を予め更新できるようにしてください。

テナント内のすべてのユーザーとグループは、キャプティブポータルなどのファイアウォールのユーザーサービスにサインインできます。彼らのアクセス権は、ファイアウォールで割り当てるポリシーやルールに基づいています。

管理者向けのグループや役割を設定します

管理者がファイアウォールのWeb管理コンソールにサインインできるようにするには、彼らのグループまたは個々の管理者に割り当てられた役割を使用できます。

Microsoft Entra ID SSOの構成において、これらのグループまたはロールを管理者プロファイルにマッピングする必要があります。

グループを作成し、ファイアウォール管理者を追加します

グループを使用する場合は、ファイアウォールの管理者専用のグループを作成することをお勧めします。これにより、他のユーザーが Web 管理コンソールにアクセスできなくなります。

ファイアウォール管理者向けのグループを作成するには、以下の手順に従います:

- ホーム

- タグペア2の下には、グループタイプを選択してください。

- ルールの名前と説明を入力します。

- 「メンバー」の下、メンバーが選択されていませんをクリックし、ファイアウォール管理者を検索して選択し、「選択」をクリックしてください。

- 「作成」をクリックします。

サイバーセキュリティ専門家に向けた明確で正確な日本語の翻訳を提供します。ファイアウォールでの詳細な読み書き権限を実現するには、例えば、「ファイアウォール管理者フルアクセス」と「ファイアウォール管理者読み取りアクセス」グループを作成できます。

詳細については、Microsoft Entra グループとグループメンバーシップの管理を参照してください。

ファイアウォール管理者にアプリケーションの役割を割り当てる

アプリケーションの役割は、それぞれのアプリケーションに固有です。Microsoft Entra ID でファイアウォール管理者に役割を作成して割り当てる必要があります。

管理者用の役割を作成する

アプリケーションロールを作成するには、次の手順を実行します。

- 「App registrations」をクリックして、リスト内のファイアウォールアプリケーションをクリックします。

- 「管理」>「アプリロール」に移動し、「アプリロールの作成」をクリックしてください。

- ロール名を入力します。

- 「Allowed member types」で「Both (Users/Groups + Applications)」を選択します。

-

値の下に、管理者ロールを定義する名前を入力してください。

例:

adminFullAccessまたはadminReadOnlyAccess。ファイアウォール構成にMicrosoft Entra IDサーバーを追加する場合、これらをファイアウォールの管理者プロファイルにマッピングする必要があります。

ユーザーがファイアウォールにサインインすると、Microsoft Entra ID から、ロールの値とグループ名を含むトークンが送信されます。ファイアウォールは、Microsoft Entra ID SSOサーバー構成内の管理者プロファイルと値をマッピングし、サインインを許可します。 ロールのマッピングを参照してください。

-

ロールの説明を入力します。

- このアプリの役割を有効にしますか?が選択されていることを確認してください。

- 「適用」をクリックします。

ファイアウォールに複数のアプリケーションロールを作成し、これらを異なる管理者プロファイルにマッピングできます。

管理者に役割を割り当てる

管理者に役割を割り当てるには、以下の手順に従います。

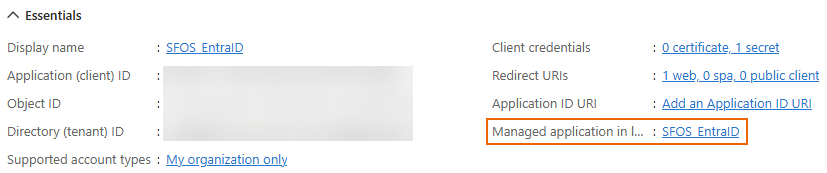

- 「アプリケーション登録」をクリックし、リスト内のファイアウォールアプリケーションをクリックします。

-

「ローカル ディレクトリでのマネージド アプリケーション」で、アプリケーション名をクリックします。

-

管理

- Under ユーザー, click 選択なし, then select the administrators.

- 「選択」をクリックします。

- 各管理者に役割を選択し、次にSelectをクリックします。

- 「割り当て」をクリックします。

選択したユーザーに役割を割り当て、ユーザーをファイアウォールアプリケーションに割り当てました。

ファイアウォールサービスへのアクセスを保護します

\

ファイアウォールサービスにアクセスできるのは、割り当てられたユーザーとグループだけになるようにする場合は、ファイアウォールアプリケーションへの割り当てを必須としてください。\

これは任意のタスクです。オンにしないと、テナント内のすべてのユーザーがアクセスできます。ただし、サービスは、ファイアウォールの必要なルールとポリシーに割り当てられたユーザーまたはグループにのみ利用可能です。

割り当てを必須とする

ユーザーとグループの割り当てを必須とするには、次のようにします:

- ホーム

- 概要に移動してください。

-

「ローカル ディレクトリでのマネージド アプリケーション」で、アプリケーション名をクリックします。

-

「管理 > プロパティ」に移動します。

- タグペア2の下にある「課題が必要ですか?」で、Yesを選択してください。

- 「保存」をクリックします。

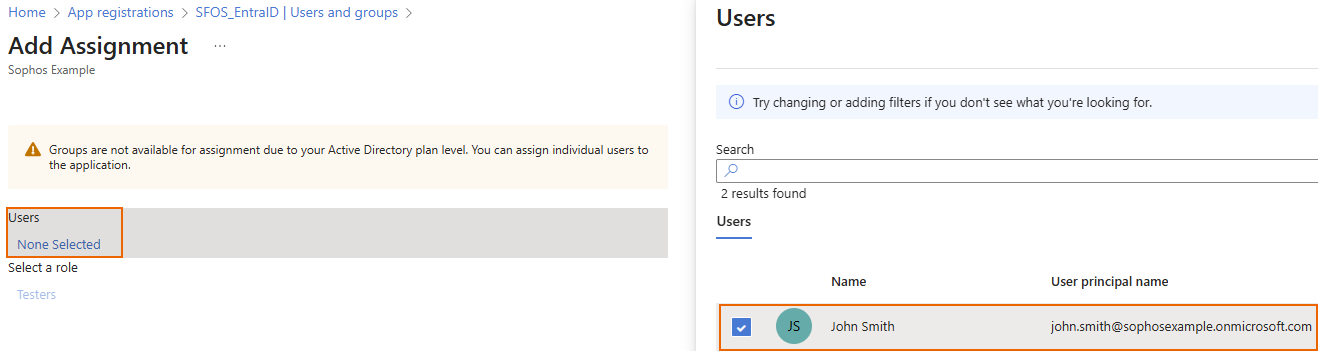

アプリケーションにユーザーまたはグループを割り当てる

Assignment requiredをオンにした場合、ユーザーまたはそのグループをファイアウォールアプリケーションに割り当てる必要があります。これにより、ファイアウォールのサービスにアクセスできます。

アプリケーションにユーザーを割り当てるには、次の手順を実行します。

- ホーム

-

「ローカル ディレクトリでのマネージド アプリケーション」で、アプリケーション名をクリックします。

-

Go to 管理 > ユーザーとグループ, then click ユーザー/グループの追加.

-

ユーザーの下に、選択なしをクリックし、その後ユーザーまたはグループを選択してください。

-

「選択」をクリックします。

- ロールを選択の下で、選択なしをクリックしてください。

- ユーザーの役割を選択して、選択をクリックします。

- 「割り当て」をクリックします。

設定を続けて行うには、Microsoft Entra ID サーバーを追加するを参照してください。