Microsoft Entra ID サーバーを追加する

Microsoft Entra ID サーバーを追加して、以下のサービスにサインインする管理者とユーザーを認証できます。

- Web 管理コンソール

- キャプティブポータル

- VPN ポータル

- Sophos Connect クライアント経由のリモートアクセス IPsec VPN とリモートアクセス SSL VPN

要件

Azure ポータルで、Microsoft Entra ID を Sophos Firewall に統合する必要があります。詳細は、Microsoft Entra IDをSophosファイアウォールと統合するを参照してください。

Microsoft Entra ID サーバーを追加する

Microsoft Entra ID サーバーを追加して、シングルサインオン (SSO) でユーザーと管理者を認証できます。

サーバーの設定

ファイアウォールに Microsoft Entra ID サーバーを追加するには、次のように設定します。

- 「認証 > サーバー」の順に選択し、「追加」を選択します。

- 「サーバーの種類」のリストから、「Microsoft Entra ID SSO」を選択します。

- 「サーバー名」に、サーバーの名前を入力します。

-

次の ID を貼り付けます (Azure ポータルで作成したファイアウォールアプリケーションからコピーしたもの)。

- アプリケーション (クライアント) ID

- ディレクトリ (テナント) ID

-

「クライアントシークレット」に、作成したクライアントシークレットを入力します。詳細は、クライアントシークレットを作成するを参照してください。

-

(オプション)「リダイレクト URI」には、Web 管理コンソールの FQDN が、ブラウザに表示される URL に基づいて自動的に使用されます。

ファイアウォールの Web 管理コンソールの FQDN または IP アドレスを手動で入力することもできます。

Microsoft Entra ID に、コピーした URL を貼り付ける必要があります。詳細は、Microsoft Entra IDにリダイレクトURIを追加するを参照してください。

Sophos Central から、ファイアウォールで Microsoft Entra ID サーバーを設定する場合は、次の手順を実行する必要があります。

- 個々のファイアウォールで:ホスト名を手動で入力します。自動生成された URL を使用しないでください。ファイアウォールは Sophos Central のリバース SSO URL を使用します。

- ファイアウォールグループポリシーで:リダイレクトURI の設定は表示されません。20.0 MR1 以降で設定した場合、リダイレクト URI には個々のファイアウォールのホスト名が自動的に設定されます。それ以前のバージョンでは、「defaultHostname」が自動的に使用されます。

ユーザーの属性とポリシー

「ユーザー属性のマッピング」のユーザー属性は Microsoft Entra ID トークンから取得され、ファイアウォールでユーザーが作成されます。

「ユーザーポリシー」で、次の手順を実行します。

-

「フォールバックユーザーグループ」リストから、ユーザーグループを選択します。

ユーザーの Microsoft Entra ID グループがファイアウォール内に存在する場合は、そのグループにユーザーが割り当てられます。存在しない場合、ここで選択したグループにユーザーが割り当てられます。

注

「ファイアウォール認証手段」の「認証 > サービス」で Microsoft Entra ID サーバーを使用している場合は、「デフォルトグループ」ではなく「フォールバックユーザーグループ」が有効となります。

ロールのマッピング

キャプティブポータルなどのユーザーサービスに対してのみ SSO を実装する場合は、このセクションを省略できます。

-

Web 管理コンソールに SSO を実装するかどうかに応じて、ユーザーの種類を選択してください。

- ユーザー: ユーザーサービスに対してのみ、SSO を実装します。これがデフォルトで選択されます。

- 管理者: ユーザーサービスと Web 管理コンソールに対して SSO を実装します。

-

「管理者」を選択した場合は、次の手順を実行します。

-

識別子の種類と値:「識別子の種類」を以下のいずれかに設定し、Microsoft Entra ID で設定した値を正確に入力します。

- ロール:ロールの値を入力します (

adminFullAccessなど)。 - グループ: グループ名を入力します (

Admin Full Accessなど)。

- ロール:ロールの値を入力します (

-

プロファイル: 管理者プロファイルを選択します。

これらは、ファイアウォールの「プロファイル > デバイスのアクセス」で確認できます。詳細は、デバイスのアクセスを参照してください。

注

ユーザーがファイアウォールにサインインすると、Microsoft Entra ID から、ロールの値とグループ名を含むトークンが送信されます。ファイアウォールは、識別子の種類とプロファイルを表示順でチェックし、最初に一致するプロファイルを管理者に割り当て、サインインを許可します。

トークンにロールの値やグループ名が含まれない場合、通常のユーザーが作成されます。詳細は、管理者向けのグループや役割を設定しますを参照してください。

ヒント

識別子の種類を複数追加するには、追加

をクリックします。

をクリックします。 -

接続のテスト

- 「接続のテスト」をクリックし、ファイアウォールと Microsoft Entra ID が接続されていることを確認します。

- 「保存」をクリックします。

認証方式の設定

認証方法ごとに 1つのMicrosoft Entra ID サーバーのみ使用できます。

認証方式を設定するには、次の手順を実行します。

- 「認証 > サービス」に移動します。

-

利用するサービスの認証方法として Microsoft Entra ID サーバーを選択します。

- ファイアウォール認証手段: キャプティブポータル用。

- VPN ポータルの認証方法:VPN ポータル用。

- VPN (IPsec/dial-in/L2TP/PPTP) 認証方法:リモートアクセス IPsec VPN 用。

- SSL VPN 認証方法:リモートアクセス SSL VPN 用。

- 管理者認証の方法: Web 管理コンソール用。

注

VPN ポータル、リモートアクセス IPsec VPN、リモートアクセス SSL VPN については、要件を確認してください。詳細は、要件を参照してください。

-

各方式で、サーバーをリストの先頭にドラッグ&ドロップします。

- Microsoft Entra ID サーバーを追加した各サービスに対して「適用」をクリックします。

ファイアウォールルールの設定

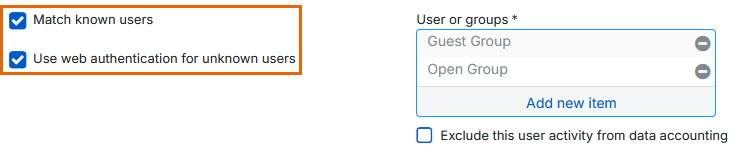

Microsoft Entra ID でユーザーを認証するには、対応するファイアウォールルールで「既知のユーザーを一致」と「不明なユーザーには Web 認証を使用する」を選択する必要があります。

注

Microsoft Entra ID は、OAuth 2.0 と OpenID Connect (OIDC) によるトークンベースの認証を使用しています。そのため、ローカルおよびリモートのユーザーは、「認証情報でログイン」使用して、ユーザー名とパスワードでサインインすることはできません。

「認証情報でログイン」を実装したい場合は、Active Directory (AD) や LDAP などのディレクトリサービスを使用できます。

キャプティブポータルへのアクセスを保護する

キャプティブポータルを使用する場合は、保護を適用することを推奨します。以下のような処理が行われます。

- ファイアウォールで、「認証 > Web認証」に移動します。

-

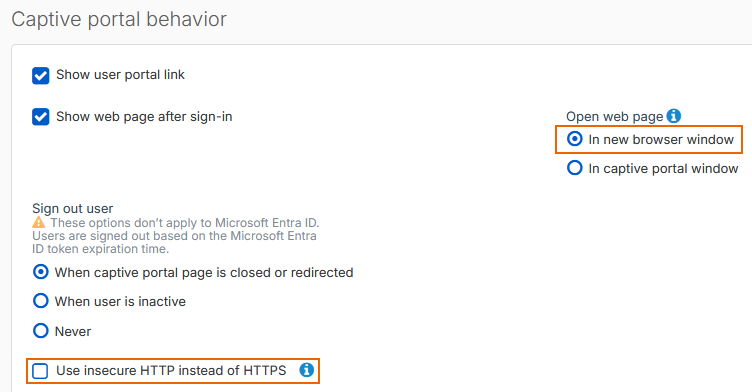

「キャプティブポータルの動作」で、「新しいブラウザウィンドウ内」を選択します。

ユーザーは、セッションを終了するために、明示的にサインアウトしするか、Microsoft Entra ID トークンの有効期限が切れるのを待つ必要があります。キャプティブポータルウィンドウを開いたままにして、ユーザーがサインアウトできるようにすることをお勧めします。

-

「HTTPS より安全性の低い HTTP を使用する」の選択を解除します。

このオプションを選択した場合、Microsoft Entra ID SSO はサポートされません。

-

「適用」をクリックします。

設定を続けて行うには、Microsoft Entra IDにリダイレクトURIを追加するを参照してください。