本社のファイアウォールを DHCP サーバーとして、支社のファイアウォールをリレーエージェントとして使用する

本社の Sophos Firewall を DHCP サーバーとして設定し、支社の Sophos Firewall をDHCP リレーエージェントとして設定し、ポリシーベースの IPsec VPN を介して IP アドレスをリースする方法を説明します。

DHCP リレーエージェントは、リクエストを送信するクライアントと、クライアントに IP アドレスをリースするサーバーとの間で DHCP トラフィックを転送します。

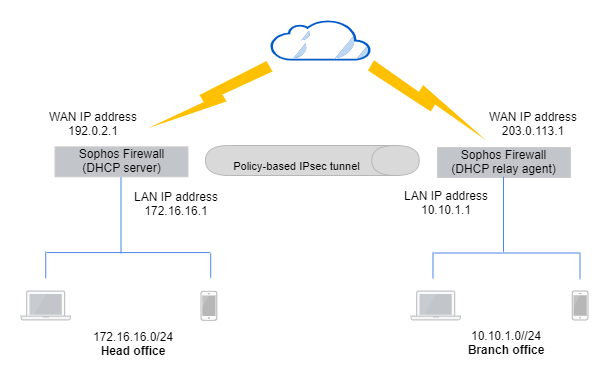

ネットワーク図

ネットワークの詳細は以下のとおりです。

本社:

- WAN IP アドレス:

192.0.2.1 - DHCP サーバーのインターフェース:

172.16.16.1

支店:

- WAN IP アドレス:

203.0.113.1 - DHCP リレーエージェントのインターフェース:

10.10.1.1 - LAN サブネット:

10.10.1.0/24

本社

DHCP サーバーと、ポリシーベースの IPSec 接続を設定し、その接続を通じて IP アドレスをリースします。

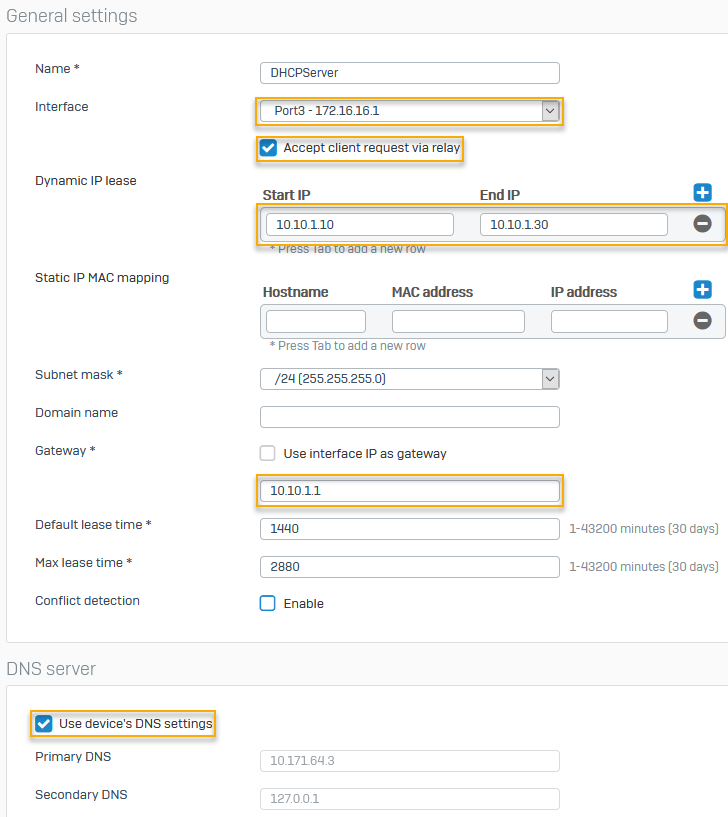

DHCP サーバーの設定

本社の Sophos Firewall を DHCP サーバーとして設定し、支社の DHCP クライアントにダイナミック IP アドレスをリースします。

-

「ネットワーク > DHCP」の順に選択します。

-

「サーバー」で「追加」をクリックします。

-

設定の例を以下に示します。ご利用のネットワークに応じた設定を行ってください。

| 設定 | 値 | | --- | --- | | インターフェース | Port3 - 172.16.16.1 | | **Accept client request via relay** | Accepts relay requests. | | **Dynamic IP lease** |10.10.1.10to10.10.1.30| | **Gateway** |10.10.1.1` | | ユーザーデバイスの DNS 設定 | DHCP クライアントに共有する DNS サーバーの詳細。|

- 「保存」をクリックします。

次に例を示します。

IPsec 接続経由で IP アドレスをリースする

本社のファイアウォールで、IPsec トンネル経由での IP アドレスのリースを有効にします。

- 本社の CLI で「4」と入力して「デバイスコンソール」を選択します。

- 以下のコマンドを実行します:

system dhcp lease-over-IPSec enable

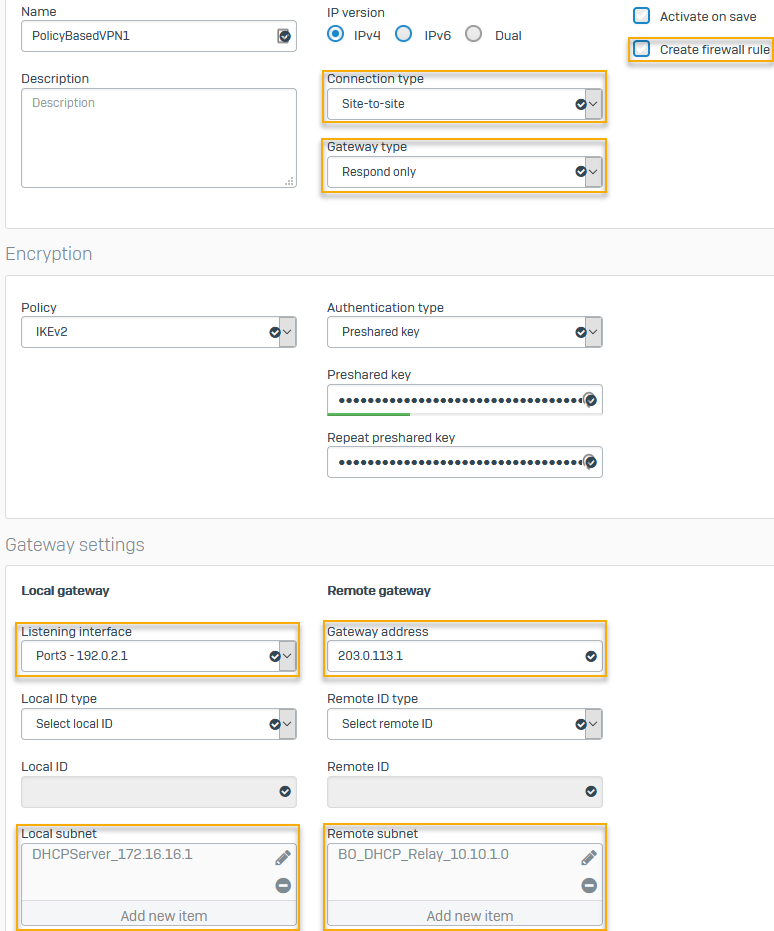

ポリシーベースの IPSec 接続を設定する

ポリシーベースの IPsec 接続を次のように設定します。

-

Web 管理コンソールで、「サイト間 VPN > IPsec > IPsec 接続」に移動し、「追加」をクリックします。

-

設定の例を以下に示します。ご利用のネットワークに応じた設定を行ってください。

| 設定 | 値 |

|---|---|

| 接続タイプ | Policy-based |

| ゲートウェイの種類 |

WAN トラフィックが IPsec トンネルにアクセスできるようにするには、「管理 > デバイスのアクセス」に移動し、「IPsec」に対して「WAN」を選択します。. |

| ファイアウォールルールの作成 | チェックボックスをオフにします。 ファイアウォールルールによって、システム生成トラフィックを制御しません。 |

| 認証の種類 | Preshared key |

| リスニングインターフェース | Port3 - 192.0.2.1 |

| ゲートウェイのアドレス | 203.0.113.1 |

| ローカルサブネット | 172.16.16.1 |

| リモートサブネット | 10.10.1.0 |

次に例を示します。

支店

DHCP リレーエージェントと、ポリシーベースの IPSec 接続を設定し、LAN インターフェースを変換します。

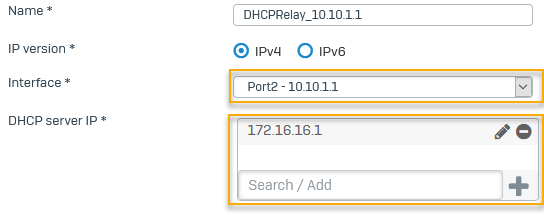

DHCP リレーエージェントを設定する

支社の Sophos Firewall を DHCP リレーエージェントとして設定します。この例では、本社のファイアウォールの DHCP サーバーからリースされた IP アドレスをリレーします。

-

「ネットワーク > DHCP」の順に選択します。

-

「リレー」で「追加」をクリックします。

-

インターフェースを選択します (例:

Port2 - 10.10.1.1)。 -

「DHCP サーバー IP」に IP アドレスを入力し (例:

172.16.16.1)、 をクリックします。

をクリックします。 -

「保存」をクリックします。

次に例を示します。

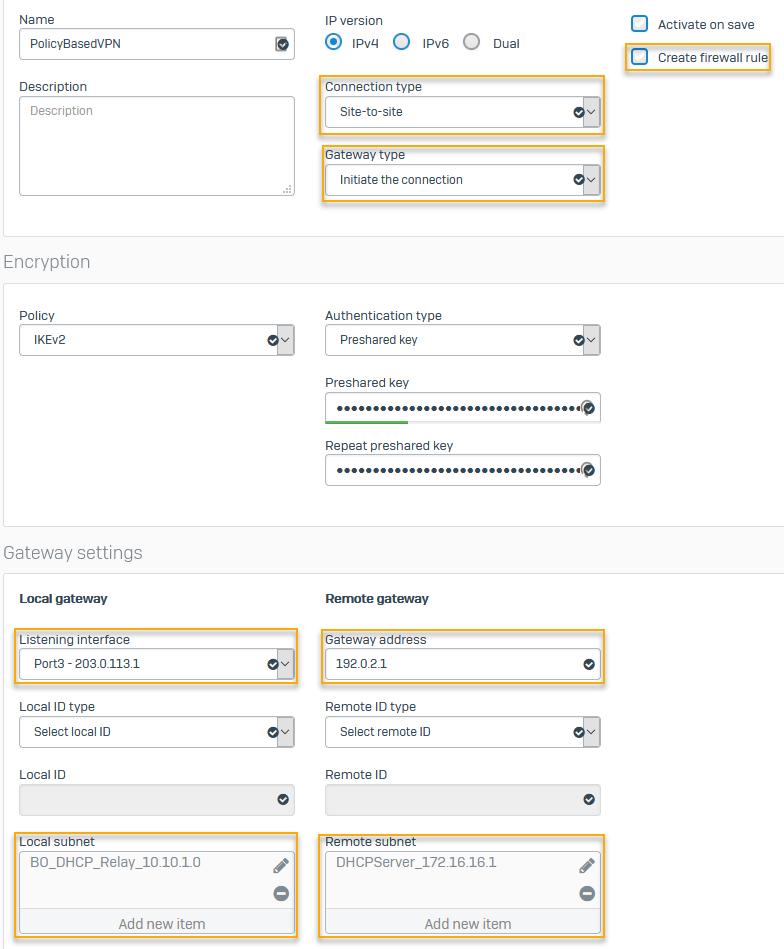

ポリシーベースの IPSec 接続を設定する

支社のファイアウォールで、ポリシーベースの IPSec 接続を設定します。

-

Web 管理コンソールで、「サイト間 VPN > IPsec > IPsec 接続」に移動し、「追加」をクリックします。

-

設定の例を以下に示します。ご利用のネットワークに応じた設定を行ってください。

| 設定 | 値 |

|---|---|

| 接続タイプ | Policy-based |

| ゲートウェイの種類 | Initiate the connection |

| ファイアウォールルールの作成 | チェックボックスをオフにします。 ファイアウォールルールによって、システム生成トラフィックを制御しません。 |

| 認証の種類 |

本社のファイアウォールで指定した鍵を入力します。 |

| リスニングインターフェース | Port3 - 203.0.113.1 |

| ゲートウェイのアドレス | 192.0.2.1 |

| ローカルサブネット | 10.10.1.0 |

| リモートサブネット | 172.16.16.1 |

- 「保存」をクリックします。

次に例を示します。

LAN インターフェースを変換する

CLI を使って、DHCP リクエストなどのシステム生成トラフィックに対して SNAT (送信元ネットワークのアドレス変換) を設定する必要があります。

以下の手順に従って、支社のファイアウォールの LAN ポート (DHCP リレーインターフェース) の IP アドレスを、本社の DHCP サーバーの IP アドレスに変換します。

-

CLI にサインインし、4 と入力してデバイスコンソールを選択します。

-

次のコマンドを実行します。

set advanced-firewall sys-traffic-nat add destination <宛先の IP またはネットワークアドレス> snatip <変換対象の、送信元 IP アドレス>

!!! example "例"

`set advanced-firewall sys-traffic-nat add destination 172.16.16.1 snatip 10.10.1.1`

IPsec ルーティングを追加する

DHCP リクエストがトンネル経由で送信されない場合は、IPsec ルートを設定する必要があります。この手順はオプションであり、ネットワーク構成に依存します。

ルートを追加するには、次のコマンドを実行します。

system ipsec_route add host <IP address of host> tunnelname <tunnel name>

例

system ipsec_route add host 172.16.16.1 tunnelname PolicyBasedVPN

注

SFOS 22.0 以降では、ルーティングテーブルに ipsec0 ルートは表示されませんが、トラフィックは内部ルーティングに基づいて処理されます。