Sophos Connect クライアントを使って IPsec リモートアクセス VPN を設定する方法

IPsec リモートアクセス接続を設定できます。ユーザーは Sophos Connect クライアントを使用して接続を確立できます。

動画

リモートアクセス IPsec および SSL VPN を設定する

Sophos Connect 用に Microsoft Entra ID SSO を設定する

はじめに

Sophos Connect クライアントを使って IPSec リモートアクセス接続を設定、確立するには、以下の手順に従います。

- ローカル署名した証明書の生成。

- (任意) Microsoft Entra ID シングルサインオン (SSO) を設定します。

- 認証手段を確認します。

- IPsec リモートアクセス接続を設定します。

- 設定ファイルをユーザーに送信します。

- (任意) スタティック IP アドレスをユーザーに割り当てます。

- ファイアウォールルールを追加する。

- サービスへのアクセスを許可します。

- Sophos Connect クライアントをユーザーに送信します。または、ユーザーが VPN ポータルからダウンロードすることもできます。

ユーザーは、次の手順に従う必要があります。

- Sophos Connect クライアントをエンドポイントデバイスにインストールします。

- クライアントに設定ファイルをインポートし、接続を確立します。

注

IPsec リモートアクセス VPN は LAN ゾーンからの接続をサポートしません。

ローカル署名証明書を設定する

- 「証明書 >証明書」の順に選択し、「追加」を選択します。

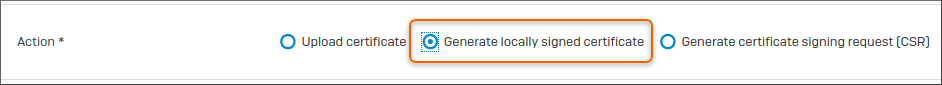

-

「ローカル署名した証明書の生成」を選択します。

証明書がある場合は、「証明書のアップロード」を選択することもできます。

-

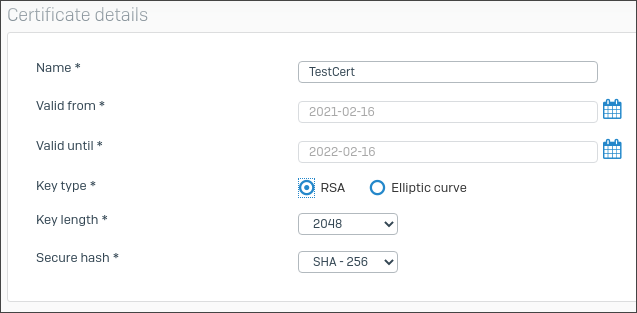

「証明書の詳細」を指定します。

次に例を示します。

-

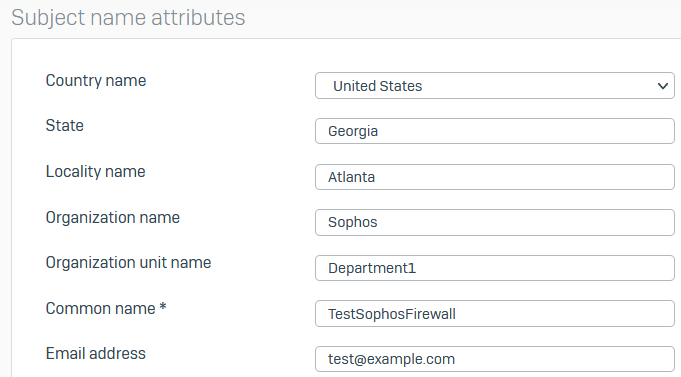

「サブジェクト名の属性」を指定します。

次に例を示します。

-

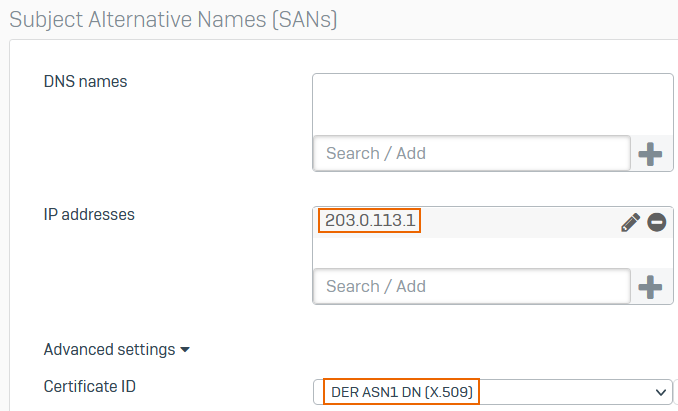

「サブジェクト代替名」に DNS 名または IP アドレスを入力し、追加ボタン (+) をクリックします。

次に例を示します。

Microsoft Entra ID SSO を設定する

リモートアクセス IPsec VPN 用に Microsoft Entra ID SSO 認証を設定できます。詳細は、Microsoft Entra ID サーバーを参照してください。

Microsoft Entra ID SSO 認証を設定するには、次の手順を実行します。

- Azure ポータルで Microsoft Entra ID を設定します。詳細は、Microsoft Entra IDをSophosファイアウォールと統合するを参照してください。

- ファイアウォールで Microsoft Entra ID サーバーを追加します。詳細は、Microsoft Entra ID サーバーを追加するを参照してください。

- (任意) Microsoft Entra ID からグループをインポートします。詳細は、グループのインポートを参照してください。

- 必要な URL を許可します。詳細は、Microsoft Azure URL の許可を参照してください。

認証サービスの確認

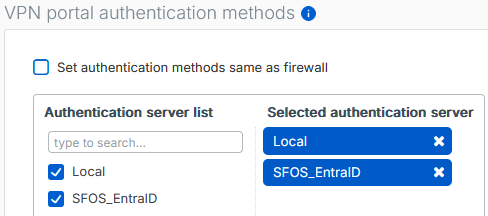

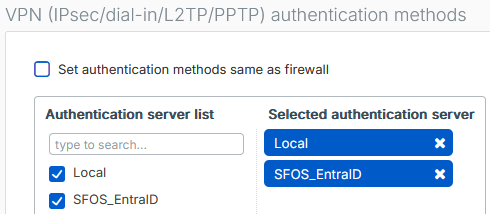

VPN ポータルおよび IPsec VPN で使用したい認証方法が、「認証 > サービス」で設定されていることを確認します。

この例では、VPN ポータルおよび IPsec VPN の認証方法を、ローカル認証および認証サーバー (Microsoft Entra ID など) に設定します。

- 「認証 > サービス」に移動します。

-

「VPN ポータルの認証方法」で、「選択済みの認証サーバー」が「ローカル」、および、「認証 > サーバー」で設定した認証サーバーに設定されていることを確認します。

-

「VPN (IPsec/dial-in/L2TP/PPTP) 認証方法」で、「選択済みの認証サーバー」が「ローカル」、および、「認証 > サーバー」で設定した認証サーバーに設定されていることを確認します。

注

Microsoft Entra ID SSO 認証を使用する場合は、「認証 > サービス」で Microsoft Entra ID サーバーを認証方法として設定してから、VPN 設定ファイルをダウンロードするようにしてください。そうしないと、SSO 認証が機能しません。

リモートアクセス IPsec を設定する

IPsec リモートアクセス接続の設定を指定します。

- 「リモートアクセス VPN > IPsec」に移動し、「有効にする」をクリックします。

-

全般設定を指定します。

名前 設定例 インターフェース 203.0.113.1WAN ポートを選択します。

IPsec プロファイル DefaultRemoteAccess「デッドピア検知」 (DPD) がオフまたは「切断」に設定されている場合のみ、IKEv1 プロファイルを選択できます。

認証タイプ Digital certificateローカル証明書 Appliance certificateリモート証明書 TestCertローカル署名証明書を選択しますまたは、「証明書 > 証明書」にアップロード済みの証明書を選択します。

ローカル ID デジタル証明書のローカル ID が自動的に選択されます。

使用する証明書の ID が設定されていることを確認します。

リモート ID 使用する証明書の ID が設定されていることを確認します。 許可するユーザーとグループ TestGroup -

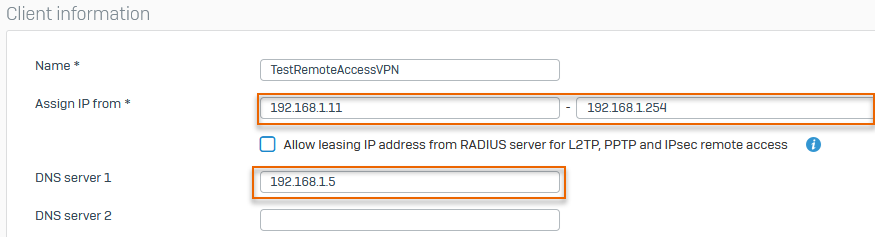

クライアント情報を指定します。

次に例を示します。

名前 設定例 名前 TestRemoteAccessVPNIP の割り当て先 192.168.1.11192.168.1.254DNS サーバー 1 192.168.1.5 -

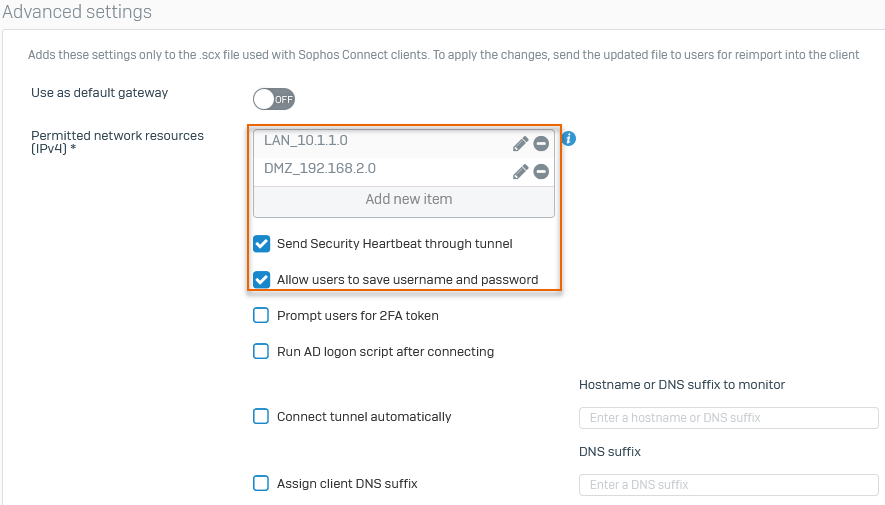

必要に応じて詳細設定を指定して、「適用」をクリックします。

名前 設定例 許可するネットワークリソース (IPv4) LAN_10.1.1.0DMZ_192.168.2.0トンネル経由でセキュリティハートビートを送信する トンネル経由でリモートクライアントのセキュリティハートビートを送信します。 ユーザー名とパスワードの保存をユーザーに許可する ユーザーに認証情報の保存を許可します。 次に例を示します。

-

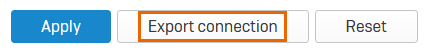

ページの一番下の「接続のエクスポート」をクリックします。

エクスポートされた

tar.gzファイルには、.scxファイルと.tgbファイルが含まれます。 -

.scxファイルをユーザーに送信します。または、クライアントをダウンロードし、ユーザーに送信します。

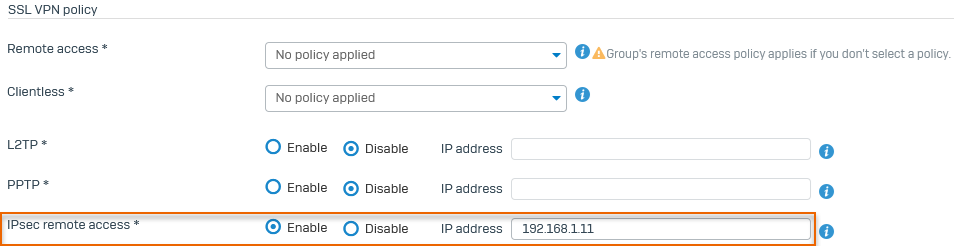

スタティック IP アドレスをユーザーに割り当てる

Sophos Connect クライアントを使って接続しているユーザーにスタティック IP アドレスを割り当てるには、次の手順を実行します。

ファイアウォールルールの追加

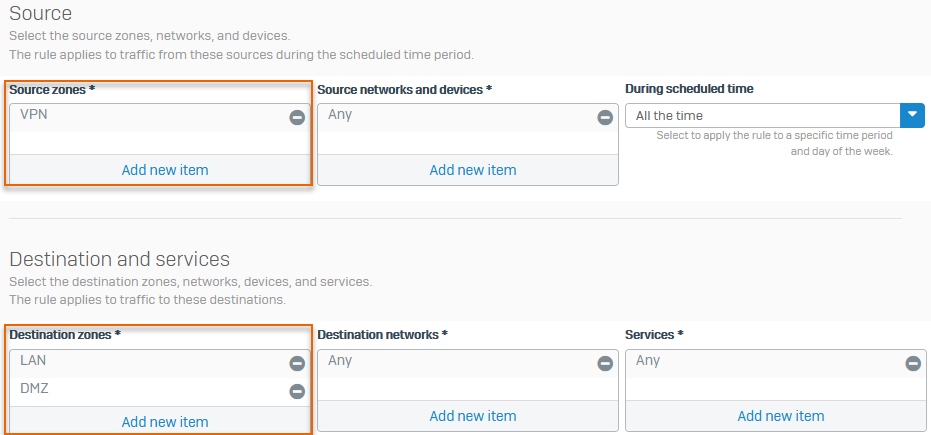

この例では、リモートユーザーが VPN から LAN および DMZ にアクセスできるようにするために、これらのゾーン間のトラフィックを許可するファイアウォールルールを設定します。

- 名前を入力します。

-

送信元ゾーンと宛先ゾーンを以下のように指定して、「適用」をクリックします。

名前 設定例 送信元ゾーン VPN宛先ゾーン LANDMZ次に例を示します。

注

「IPsec (リモートアクセス)」の詳細設定で「デフォルトのゲートウェイとして使用」を選択した場合、Sophos Connect クライアントを使用するリモートユーザーの全トラフィック (インターネットへのトラフィックを含む) がこのトンネルにルーティングされるようになります。インターネットへのトラフィックを許可するには、ファイアウォールルールの「宛先ゾーン」に WAN を追加する必要があります。

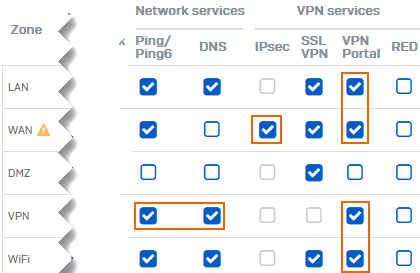

サービスへのアクセスを許可する

IPsec、VPN ポータル、DNS、ping などのサービスへのアクセスをユーザーに許可する必要があります。

- 「管理 > デバイスのアクセス」の順に選択します。

-

「IPsec」で、「WAN」のチェックボックスを選択します。

リモートユーザーのトラフィックが、リモートアクセスおよびサイト間の IPsec VPN トンネルにアクセスできるようになります。

-

「VPN ポータル」で、「LAN」、「WAN」、「VPN」、「Wi‑Fi」のチェックボックスを選択します。

ユーザーがこれらのゾーンから VPN ポータルにサインインして、Sophos Connect クライアントをダウンロードできるようになります。WAN からのアクセスは、一時的にのみ許可することを推奨します。

-

(任意) 「DNS」で、「VPN」のチェックボックスを選択します。

ファイアウォールで DNS 解決を行うように設定した場合、リモートユーザーが VPN からドメイン名を解決できるようになります。

-

(任意) 「Ping/ping6」で、「VPN」のチェックボックスを選択します。

リモートユーザーがファイアウォールへの VPN 接続をチェックできるようになります。

-

「適用」をクリックします。

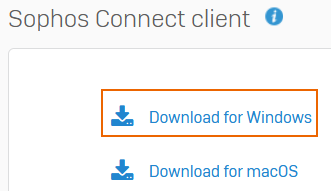

エンドポイントデバイスで Sophos Connect クライアントを設定する

ユーザーは、Sophos Connect クライアントをエンドポイントデバイスにインストールし、クライアントに .scx ファイルをインポートする必要があります。

Sophos Connect クライアントのインストーラは、Sophos Firewall の Web 管理コンソールからダウンロードして、ユーザーに共有できます。

または、ユーザーが次の手順に従って、VPN ポータルから Sophos Connect クライアントをダウンロードすることもできます。

- VPN ポータルにサインインします。

- 「VPN」をクリックします。

-

「Sophos Connect クライアント」で、以下のいずれかのオプションをクリックします。

- Windows 向けのダウンロード

- macOS 向けのダウンロード

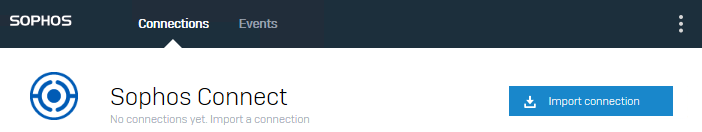

-

ダウンロードした Sophos Connect クライアントをクリックします。

エンドポイントデバイスのシステムトレイに、Sophos Connect クライアントが表示されます。

-

「接続のインポート」をクリックし、管理者から送られてきた

.scxファイルを選択します。 -

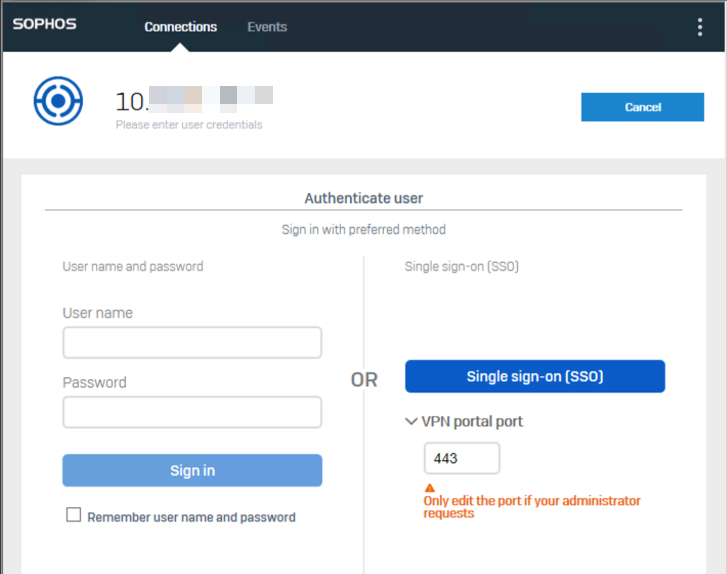

VPN ポータルの認証情報または SSO を使ってサインインします。

-

多要素認証 (MFA) を求められた場合は、確認コードを入力します。

クライアントと Sophos Firewall 間の IPsec リモートアクセス接続が確立されます。

注

過去に認証情報でサインインしたことがあり、ユーザー名とパスワードを記憶するオプションを選択した場合は、自動的にサインインします。サインインのオプションを再度表示するには (認証情報の代わりに SSO を使用したい場合など)、接続の編集 ![]() をクリックし、認証情報をクリアするオプションをクリックします。これで、次回サインインするときにサインインのオプションが表示されるようになります。

をクリックし、認証情報をクリアするオプションをクリックします。これで、次回サインインするときにサインインのオプションが表示されるようになります。