Sophos FirewallとAWS VPNゲートウェイのBGPを使用したルートベースのIPsec VPN接続

\

Sophos FirewallとAWS VPNゲートウェイ間でルートベースのIPsec VPN接続を構成し、動的ルーティングにBGPを使用することができます。\

注

AWS は IPv6 認証をサポートしていません。

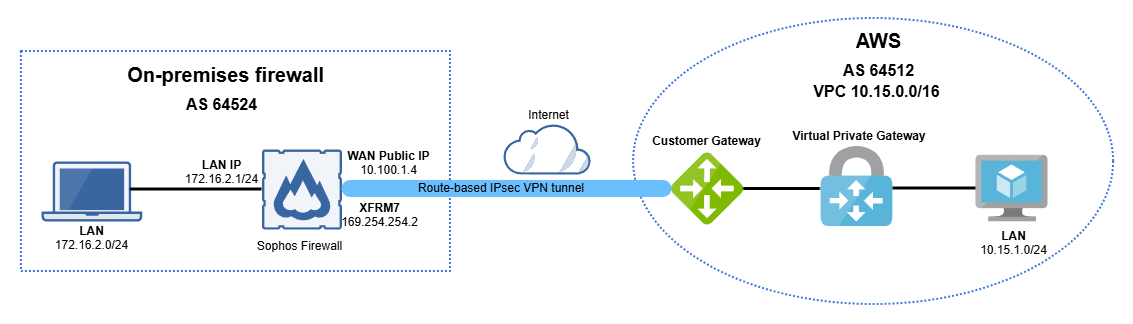

ネットワーク図

以下の図は、Sophos FirewallとAWS VPNゲートウェイのBGPを利用したルートベースのIPsec VPN接続を示しています。

要件

正しく構成されたネットワークアクセス許可を持つ運用中のAWS環境。これには、適切なネットワークアクセス制御リスト(ACL)、セキュリティグループ、および必要なポートを介した入出力通信を許可するためのその他の構成が含まれます。

AWS

Amazon Web Services(AWS)でカスタマーゲートウェイ、仮想プライベートゲートウェイ、およびサイト間IPsec VPN接続を作成します。

このガイドでは、サードパーティ製品に関する手順についても説明しています。各ベンダーの最新ドキュメントを確認することを推奨します。

カスタマーゲートウェイを作成する

次の手順で顧客ゲートウェイを作成します:

- 「AWSコンソール」に移動し、アカウントにサインインしてください。

vpcを検索し、VPCをクリックしてください。- 仮想プライベートネットワーク(VPN)

-

次の設定を行います。

設定 値 名前タグ 名前を入力します。 BGP ASN 64212-65534 の範囲内でプライベート自律システム番号(ASN)を入力してください。 IP アドレス オンプレミスファイアウォールのパブリック IP アドレスを入力します。 -

クリック顧客ゲートウェイを作成します。

仮想プライベートゲートウェイを作成します

- 仮想プライベートネットワーク(VPN)

-

次の設定を行います。

設定 値 名前タグ 名前を入力します。 自律システム番号(ASN) Amazon デフォルトASNを選択します。 -

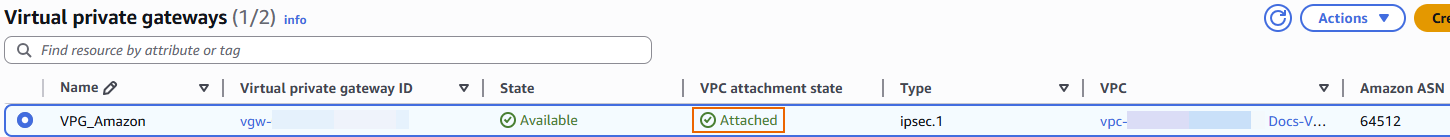

クリック仮想プライベートゲートウェイを作成します。

- 作成した仮想プライベートゲートウェイ(VPG)をクリックします。

- クリックアクション > VPCにアタッチ。

- 利用可能なVPCを選択してください。

-

クリック VPCにアタッチします。

数秒後、添付と表示されます。

サイト間 IPsec VPN の作成

次の手順に従ってサイト間IPsec VPN接続を作成します:

- 仮想プライベートネットワーク(VPN)

-

次の設定を行います。

設定 値 名前タグ 名前を入力します。 ターゲット・ゲートウェイの種類 仮想プライベートゲートウェイを選択してください。 仮想プライベートゲートウェイ 作成したVPGを選択してください。 カスタムゲートウェイ 既存の選択。 カスタマーゲートウェイID 作成したカスタマーゲートウェイIDを選択してください。 ルーティングオプション 選択してください ダイナミック(BGPが必要)。 (Optional) ローカルIPv4ネットワークCIDR 0.0.0.0/0(Optional) リモートIPv4ネットワークCIDR 0.0.0.0/0Tunnel 1 オプション トンネル1のIPv4 CIDR内部 指定されたネットワークからCIDRを入力してください。例: 169.254.254.0/30。トンネル1の事前共有キー 事前共有キーを入力します。それ以外の場合は、Amazonが自動的に生成します。 トンネル1の高度なオプション トンネル 1 のオプションを編集 フェーズ1の暗号化アルゴリズム 「AES256」を選択します。 フェーズ2の暗号化アルゴリズム 「AES256」を選択します。 フェーズ1の整合性アルゴリズム 「SHA256」を選択します。 フェーズ2の整合性アルゴリズム 「SHA256」を選択します。 フェーズ1 DH グループ番号 14 を選択します。 フェーズ2 DH グループ番号 14 を選択します。 IKE バージョン 「ikev2」を選択します。 フェーズ1の寿命(秒) 「 28800」と入力します。フェーズ2の寿命(秒) 「 3600」と入力します。マージン時間(秒)を再設定します 「 360」と入力します。再キーのファズ (パーセンテージ) 「 50」と入力します。DPD タイムアウト アクション Restart 再起動. トンネル2のオプション トンネル2のIPv4 CIDR内部 トンネル1に設定したもの以外のネットワークから、CIDR形式の /30を入力してください。例:169.254.254.4/30。トンネル2の事前共有キー 事前共有キーを入力します。事前共有キーを入力しない場合、Amazonは自動的に生成します。 トンネル2の高度なオプション タグペア2を選択して、トンネル2のオプションを編集します。 フェーズ1の暗号化アルゴリズム 「AES256」を選択します。 フェーズ2の暗号化アルゴリズム 「AES256」を選択します。 フェーズ1の整合性アルゴリズム 「SHA256」を選択します。 フェーズ2の整合性アルゴリズム 「SHA256」を選択します。 Phase 1 DHグループ番号 14 を選択します。 Phase 2 DH グループ番号 14 を選択します。 IKE バージョン 「ikev2」を選択します。 フェーズ1の寿命(秒) 「 28800」と入力します。フェーズ2の寿命(秒) 「 3600」と入力します。マージン時間の再設定(秒) 「 360」と入力します。再鍵付けファズ(パーセンテージ) 「 50」と入力します。DPDタイムアウトアクション タグ 再起動 を選択します。 注

選択または入力するオプションは、SophosファイアウォールのIPsecポリシーと一致する必要があります。

-

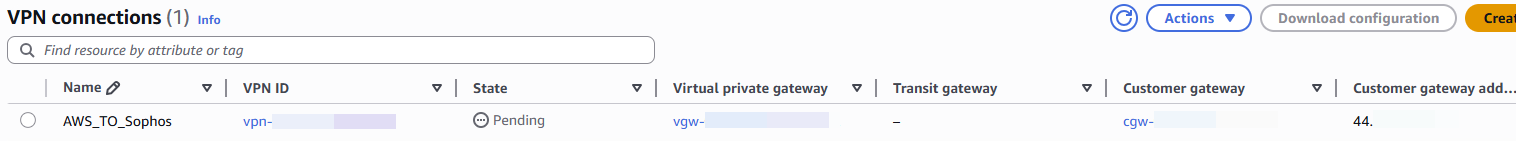

クリックVPN接続を作成。

-

作成したVPN接続をクリックし、構成のダウンロードをクリックします。

-

次の設定を行います。

設定 値 ベンダ 選択汎用。 OS 選択する汎用。 ソフトウェア 選択するベンダーに依存しない。 IKE バージョン 「ikev2」を選択します。 -

「ダウンロード」をクリックします。

Sophos Firewall

IPsecプロファイル、サイト間IPsec VPN接続、BGP、およびファイアウォールルールを構成します。

IPsecプロファイルを作成します

次のようにIPsecプロファイルを設定します:

- Sophos Switch へのサインイン

- 「プロファイル > IPsec プロファイル」に移動し、「追加」をクリックします。

-

「設定」の下では次の項目を設定します。

設定 値 名前 名前を入力します。 鍵交換 「IKEv2」を選択します。 鍵のネゴシエーションの試行回数 「 0」と入力します。鍵の再入力接続 選択した場合 厳密なプロファイルを使用する 選択しない場合 -

「OAuth 1」で、次の項目を設定します。

設定 値 鍵の有効期間 「 28000」と入力します。鍵の再入力マージン 「 360」と入力します。鍵の再入力マージンをランダム化する割合: 「 50」と入力します。DH グループ (鍵のグループ) タグペア2を選択します(DH2048)。 暗号化 「AES256」を選択します。 認証 選択するSHA2 256。 -

「OAuth 2」で、次の項目を設定します。

設定 値 PFS グループ (DH グループ) 選択 14 (DH2048)。 鍵の有効期間 「 3600」と入力します。暗号化 「AES256」を選択します。 認証 選択 SHA2 256。 -

タグペア2の「Dead peer detection」の下に、以下の設定を構成します:

設定 値 デッドピア検知 選択した場合 次の後にピアを確認する: 「 30」と入力します。次まで応答を待つ: 「 120」と入力します。ピアが到達不可能な場合 選択してください再開始。 -

「保存」をクリックします。

サイト間 IPsec VPN の作成

次の手順に従ってサイト間IPsec VPN接続を作成します:

- 「サイト間 VPN > IPsec」に移動し、「追加」をクリックします。

-

「設定」の下では次の項目を設定します。

設定 値 名前 名前を入力します。 接続タイプ 「ルートベース (トンネルインターフェース)」を選択します。 IP バージョン 「IPv4」を選択します。 ゲートウェイの種類 「接続の開始」を選択します。 保存時にアクティベート 選択した場合 -

「基本」で次の設定を構成します。

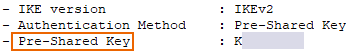

設定 値 プロファイル 「IKEv2」を選択します。 認証タイプ 「事前共有鍵」を選択します。 事前共有鍵 AWS で入力した事前共有キーを入力してください。 事前共有鍵の確認 事前共有キーをもう一度入力してください。 -

「設定」の下では次の項目を設定します。

設定 値 リスニングインターフェース WAN ポートこれは、作成したAWSカスタマーゲートウェイに入力したIPアドレスと一致する必要があります。 ローカル ID のタイプ 「IP アドレス」を選択します。 ローカル ID ランダムなIPアドレスまたは\<タグペア2>リスニングインターフェース\のパブリックIPアドレスを入力してください。 ゲートウェイのアドレス ダウンロードしたAWS VPN接続構成ファイルで見つけることができる、AWS仮想プライベートゲートウェイの公開IPアドレスを入力してください。 リモート ID のタイプ 「IP アドレス」を選択します。 リモート ID ランダムなIPアドレスまたはAWS VPG IPアドレスを入力してください。 -

「保存」をクリックします。

XFRM インターフェースを設定する

XFRM インターフェイスを設定するには、次の手順を実行します。

- 「ネットワーク > インターフェース」に移動します。

-

VPN構成で使用したWANポートの隣の青いバーをクリックします。

-

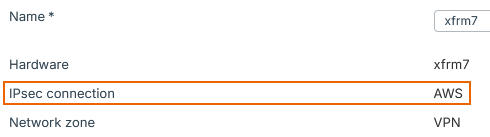

作成したIPsec VPN接続のXFRMインターフェイスをクリックします。

IPsec接続がXFRMインタフェースにリンクされていることを確認してください。

-

「IPv4 設定」を選択します。

-

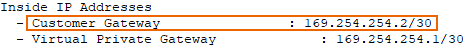

IPv4/netmaskに、ダウンロードしたAWS VPN接続構成ファイルで見つけることができる、カスタマーゲートウェイのIPアドレスとサブネットマスクを入力してください。

-

「保存」をクリックします。

BGP の構成

以下のようにBGPを構成します:

- 「ルーティング > BGP」に移動します。

-

グローバル構成 の下で、次の設定を構成してください。

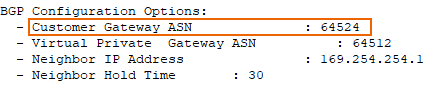

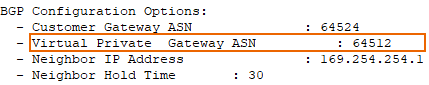

設定 値 ルーター ID の割り当て 選択してください手動。 ルーター ID 任意の IP アドレスを入力します。例: 172.16.1.100。ローカル AS ダウンロードしたAWS VPN接続構成ファイルで見つけられるカスタマーゲートウェイASNを入力してください。

-

「適用」をクリックします。

- 「ネイバー」の「追加」をクリックします。

-

次の設定を行います。

設定 値 IP バージョン 「IPv4」を選択します。 IP アドレス ダウンロードしたAWS VPN接続構成ファイル内で見つけることができる\ \ 内の隣接IPアドレスを入力してください。 リモート AS 仮想プライベートゲートウェイASNを入力してください。これは、ダウンロードしたAWS VPN接続構成ファイル内で見つけることができます。

-

「保存」をクリックします。

- 「ネットワーク」の「追加」をクリックします。

-

次の設定を行います。

設定 値 IP バージョン 「IPv4」を選択します。 IPアドレス と サブネット お客様のSophosファイアウォールの背後にあるネットワークアドレスとサブネットマスクを入力してください。これらはAWSにBGP経由で広告したいアドレスです。例: 172.16.2.0/24。 -

「保存」をクリックします。

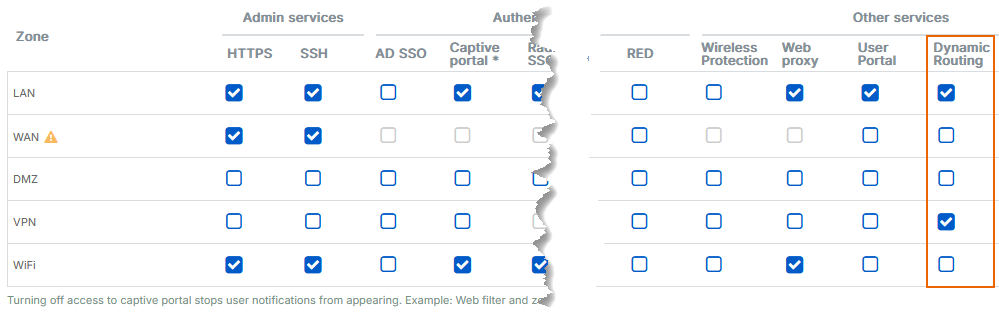

デバイスアクセスを設定します

デバイスアクセスを以下のように設定します:

- 「管理」>「デバイスアクセス」を選択します。

-

ローカルサービスACLの下、ダイナミックルーティング列で、LANやVPNゾーンなど、BGPルーティングに含めたいゾーンを選択します。

-

「適用」をクリックします。

VPN 接続を確立する

次のようにサイト間IPsec VPN接続をアクティブ化します:

- 「サイト間 VPN > IPsec」に移動します。

- AWS VPN接続で作成した場合、VPNトンネルに接続するには、Connectionの下の赤いボタン

をクリックしてください。

をクリックしてください。 - 「OK」をクリックします。

ボタンが緑色に変わり、確立されたVPN接続を示します。

ファイアウォールルールを作成する

ファイアウォールのルールを以下のように設定してください:

- 「ルールとポリシー > ファイアウォールルール」に移動します。

- 「IPv4」プロトコルを選択します。

- 「ファイアウォールルールの追加」をクリックし、「新しいファイアウォールルール」を選択します。

-

次の設定を行います。

設定 値 ルール名 名前を入力します。 アクション 「許可」を選択します。 ルールの位置 「最上位」を選択します。 ルールグループ 「なし」を選択します。 ファイアウォールトラフィックのログ 選択 -

「基本」で次の設定を構成します。

設定 値 送信元ゾーン 「LAN」と「VPN」を選択します。 送信元ネットワークとデバイス ソフォスファイアウォールおよびAWSネットワークを入力してください。 -

次の設定を構成します:宛先とサービス。

設定 値 宛先ゾーン 「LAN」と「VPN」を選択します。 宛先ネットワーク あなたのSophosファイアウォールとAWSネットワークを入力してください。 サービス タグペア2を選択してください。

タグペア4を使用しない場合は、必要なサービスを追加し、BGPポート179も追加してください。

-

「保存」をクリックします。

注

LAN-to-VPNトラフィック用とVPN-to-LANトラフィック用の2つの別々のファイアウォールルールを作成できます。これにより、受信および送信トラフィックログが分離され、接続の問題解決に役立ちます。

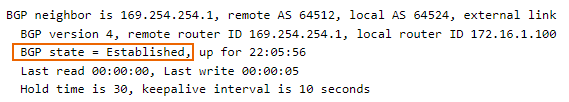

BGP の確認

ソフォスファイアウォールとAWSでBGPルーティングが機能していることを確認できます。

Sophos Firewall

次の手順に従ってSophosファイアウォールでBGPルーティングを確認します:

- Go to ルーティング > 情報.

- BGP-IPv4の下にあるNeighborsをクリックします。

- タグペア2のBGP状態がタグペア3の確立されたことを確認してください。アクティブな場合、BGPはまだ確立されていません。

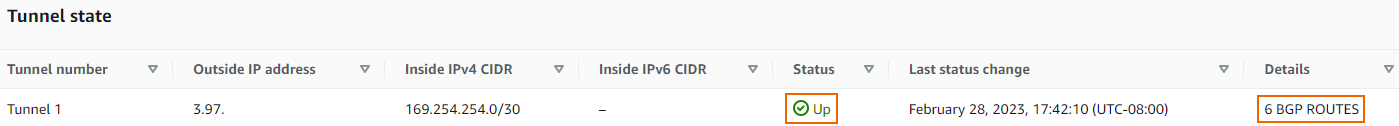

AWS

次の手順に従って、AWSでBGPルーティングを確認します:

vpcを検索し、VPCをクリックしてください。- 「VIRTUAL PRIVATE NETWORK (VPN) > Site-to-Site VPN Connections」に移動します。

- VPN接続をクリックして、トンネルの詳細をクリックします。

- Tunnel 1について、State列がUpであることと、Details列にBGP経路が含まれていることを確認してください。

接続の確認

Sophosファイアウォールの背後にあるホストから、AWS仮想プライベートゲートウェイの背後にあるホストに対してpingテストを実行してください。

この例では、172.16.2.0/24ネットワーク内のホストからのpingテストが、10.15.1.0/24ネットワーク内のホストにpingを送信できます。

トラブルシューティング

以下のトラブルシューティング手順を確認できます:

- お使いのAWS VPCダッシュボードで、セキュリティ > セキュリティグループ に移動し、正しいサブネットとポートが許可されているか確認してください。

- お使いのAWS VPCダッシュボードで、Virtual Private Cloud > ルートテーブル > ルート伝播 に移動し、経路伝播が希望するサブネットに対して有効になっていることを確認してください。

- \

In your AWS VPC dashboard, go to Security > Network ACLs and check that all network ACLs involved in your configuration have the correct inbound and outbound rules.\ - ソフォスファイアウォールとAWSでプライベートASN番号を使用しているか確認してください。

-

AWSでは、BGPを機能させるために、VPN接続でローカルIPv4とリモートIPv4 CIDRを使用することができます。

注

BGP が動作している場合、この設定を削除してください。

-

Sophos Firewallでは、XFRMインターフェースを通じてトラフィックを強制するための静的ルートを作成し、BGPを開始するためにpingテストを開始することができます。

注

BGP が動作している場合、この設定を削除してください。

注

ほとんどの問題は、ルートテーブル、ネットワークACL、セキュリティグループなど、AWSの設定内にあります。AWS サポートに連絡してサポートを受けてください。