アクティブアクティブなHAクラスターにファイアウォールを展開します。

アクティブアクティブな高可用性(HA)クラスター内で、Azureで2つのSophosファイアウォールを展開し、ロードバランシングを行うことができます。展開では、Azure標準ロードバランサーを使用し、HAポート機能を活用して、受信および送信の負荷分散を提供しています。

アクティブパッシブ展開はサポートされていません。

この展開では、Azureテンプレートを使用して、ロードバランサーに必要なルートを自動的に構成します。

注

/16サブネットを仮想ネットワーク(vNet)に使用し、/24サブネットをLANおよびWANネットワークに使用します。異なるサブネットサイズを使用する予定がある場合は、提供されたテンプレートに変更を加える前に、Sophosのアカウントマネージャーに連絡してください。

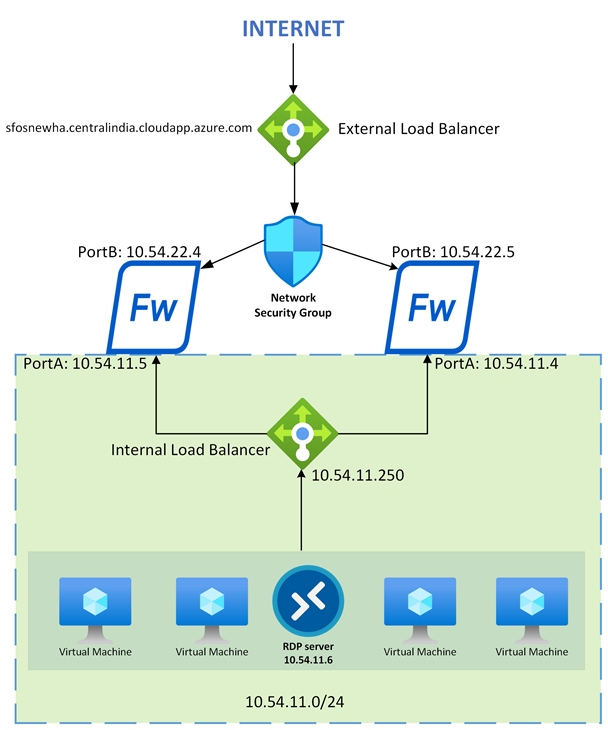

ネットワーク図

ネットワーク図には、外部(インターネット側)ネットワークに接続された2つのファイアウォールと、内部ネットワークに接続されたロードバランサーが表示されています。このセットアップは、受信および送信トラフィックの両方に負荷分散を提供し、高い可用性と最適化されたパフォーマンスを確保します。

要件

本人は次のいずれかのライセンスを持っている必要があります。

- 既存のライセンスを持参してください(BYOL):各ファイアウォールには有効なライセンスが必要です。

- 支払い方法:前払い(PAYG)

ファイアウォールとセキュリティグループの構成がTCPポート4444と3128へのアクセスを許可していることを確認してください。ロードバランサーは、これらのポートを外部および内部のヘルスチェックに使用します。

注

デプロイ後に異なるポートを使用する必要がある場合は、ロードバランサーのヘルスチェック設定を更新してください。ポートを変更する際は、内部および外部のヘルスチェックが競合を防ぐために異なるポートを使用していることを確認してください。

インストール

アクティブアクティブHAクラスターでファイアウォールを展開するには、次の手順を実行してください。

-

-Microsoft Azure ポータルにサインインします。

-

別のブラウザタブで、Sophos Firewall アクティブアクティブ HA デプロイメントテンプレートにアクセスしてください。

-

「Azure へのデプロイ」をクリックして、Azure ポータルでテンプレートを起動します。

-

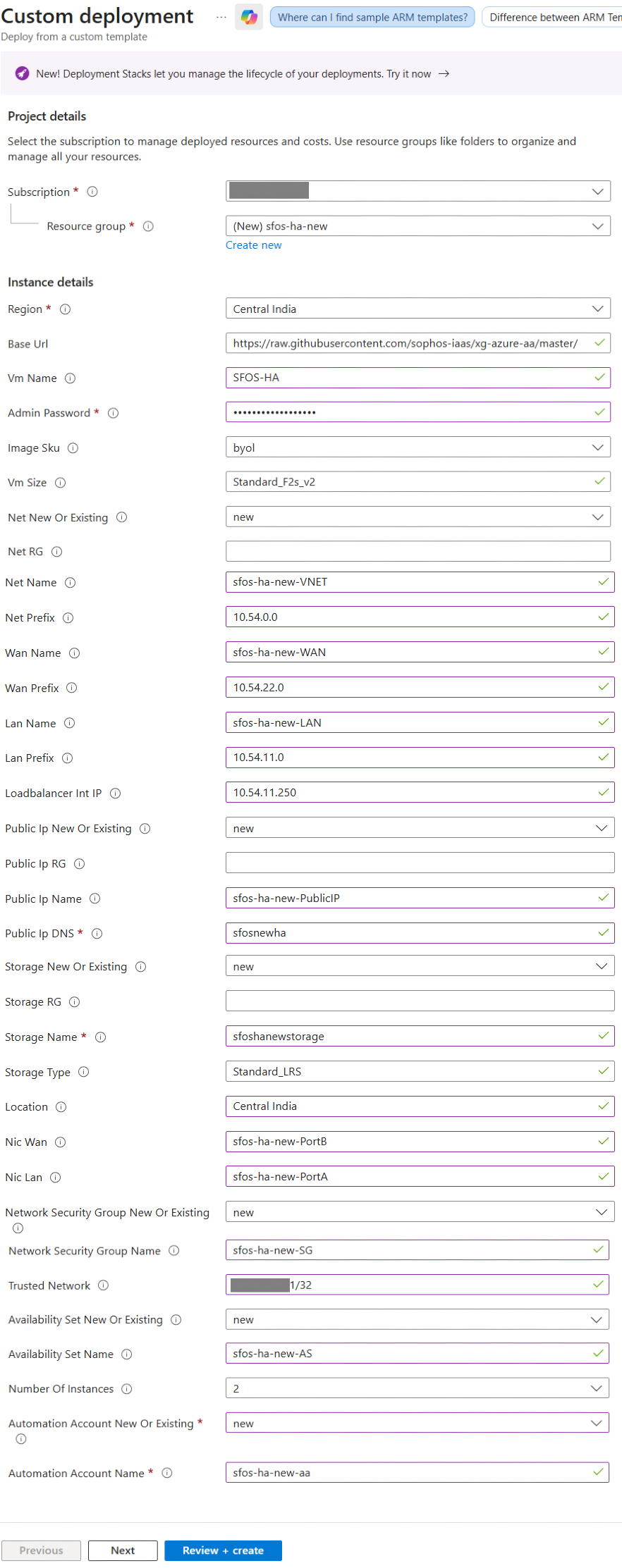

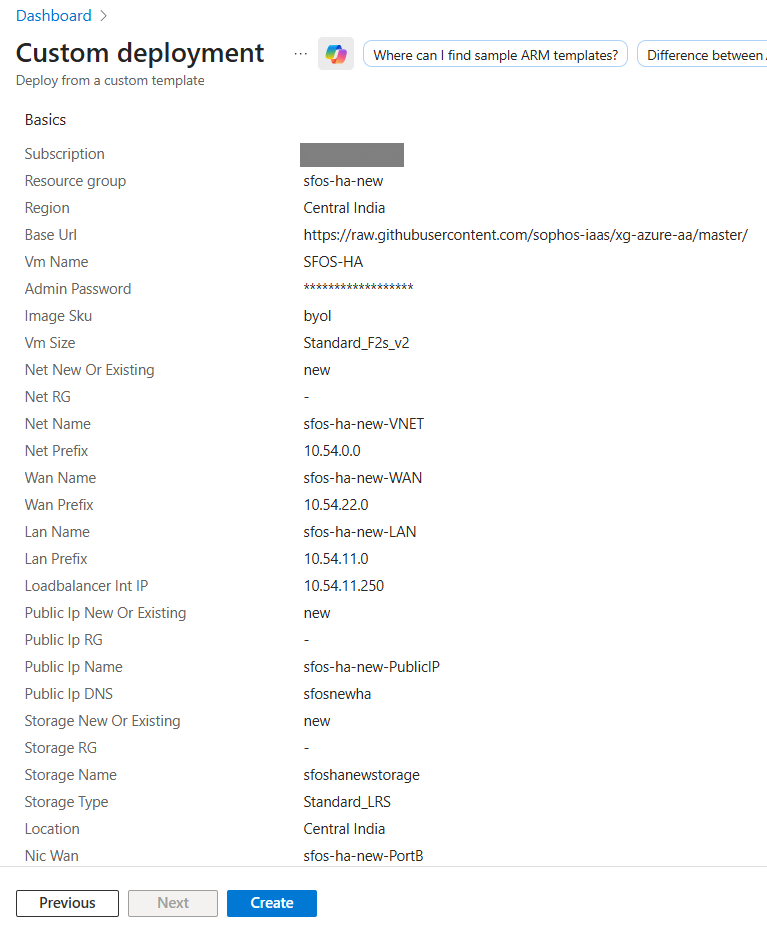

次の設定を行います。

| 設定 | 値 |

|---|---|

| プロジェクトの詳細 | |

| サブスクリプション | お客様のAzureサブスクリプションを選択してください。 |

| リソース グループ | 新規作成, 名前を入力して、OK をクリックします。 |

| インスタンスの詳細 | |

| 地域 | 展開地域を選択してください。 |

| ベース URL | URLを変更しないでください。 |

| VM 名 | 仮想マシンの名前を入力します。 |

| 管理者パスワード | 強力で複雑なパスワードを作成し、安全に保存してください。初めてログインする際には、これが必要です。 |

| Image SKU | 購入したライセンスを使用している場合は、BYOLを選択してください。 Azure 請求を通じて支払う場合は、PAYG-newを選択してください。 |

| VM サイズ | 少なくとも2つのNICをサポートするサイズを入力してください。例えば、 Azureにおける仮想マシンのサイズについてはこちらを参照してください。 |

| Net new or existing | 新しいvNetを選択してください。 既存のvNetを選択します。 |

| Net RG | 新しいまたは既存のネットワークのリソースグループを入力してください。 |

| Net name | 新しいまたは既存の仮想ネットワークの名前を入力してください。 |

| Net prefix | 新規または既存の仮想ネットワークのCIDRブロックのネットワーク部分を入力してください。サブネットマスクは自動的に/16に設定されます。 |

| WAN 名 | 新しいまたは既存のフロントエンドWANサブネットの名前を入力してください。 |

| WAN prefix | 新しいまたは既存のフロントエンドWANサブネットのCIDRブロックのサブネット部分を入力してください。サブネットマスクは自動的に/24に設定されます。 |

| LAN 名 | 新しいまたは既存のLANサブネットの名前を入力してください。 |

| LAN prefix | 新規または既存のLANサブネットのCIDRブロックのサブネット部を入力してください。サブネットマスクは自動的に/24に設定されます。 |

| ロードバランサーInt IP | 内部(アウトバウンド)ロードバランサーのIPアドレスを入力してください。IPアドレスはLANプレフィックスの範囲内にする必要があります。 |

| Public IP new or existing | 新しいパブリックIPアドレスを作成する場合はnewを選択してください。 既存のパブリックIPアドレスをお持ちの場合はexistingを選択してください。 |

| パブリック IPRG | 新しいパブリックIPアドレスのリソースグループを入力してください。同じリソース グループを使用することをお勧めします Net RG。 |

| パブリック IP 名 | 新規または既存のパブリックIPアドレスの名前を入力してください。 |

| パブリック IPDNS | Microsoft の DNS ゾーンに作成される DNS 名レコードを入力してください。 既存のパブリック IP アドレスを使用している場合は、関連する DNS 名を入力してください。 DNS 名はゾーン全体で一意である必要があります。一意性を確保するために、名前にランダムな数字や文字を含めてください。 |

| Storage new or existing | Select new if you want to create a new storage account. Select existing if you have an existing storage account. |

| Storage RG | 新しいまたは既存のストレージ アカウントを含むリソース グループを入力してください。 |

| Storage name | 新しいまたは既存のストレージアカウントの名前を入力して、VMディスク用に指定してください。 |

| 記憶域の種類 | ストレージタイプを入力してください。たとえば、 「ストレージアカウントの概要」を参照してください。 |

| 位置情報 | カスタムの場所を入力するか、リソースグループの場所を使用してください。 |

| NIC WAN | ファイアウォールのフロントエンドWAN NICの名前を入力してください。 |

| NIC LAN | ファイアウォールのバックエンドLAN NICの名前を入力してください。 |

| ネットワークセキュリティグループの新規作成または既存のもの | Select 新しい を選択して、新しいネットワークセキュリティグループを作成したい場合は選択してください。 Select 既存の を選択して、既存のネットワークセキュリティグループがある場合は選択してください。 |

| ネットワークセキュリティグループ名 | ファイアウォールのWAN NIC用のネットワークセキュリティグループ(NSG)の名前を入力してください。 |

| 信頼できるネットワーク | 管理アクセスに使用するIPアドレスまたはCIDRネットワーク範囲を入力してください。 これを |

| 可用性セットの新規作成または既存のもの | 新しい可用性セットを作成する場合は、new を選択します。 既存の可用性セットがある場合は、existing を選択します。 |

| 可用性セット名 | ファイアウォールの可用性セットの名前を入力してください。 |

| インスタンスの数 | 可用性セットに展開するファイアウォールの数を選択してください。 このテンプレートを使用して最大2台のファイアウォールを展開できます。必要に応じて、テンプレート内の最大値を変更できます。 |

| Automation account new or existing | Select new if you want to create a new automation account. Select existing if you have an existing automation account. |

| 自動化アカウント名 | ポスト展開ランブックの自動化アカウントの名前を入力してください。 Azure Automation アカウントは特定のリージョンのみでサポートされています。サポートされている場所を選択してください。地域別に利用可能な製品を参照してください |

-

「Next」をクリックします。

-

「作成」をクリックします。

Azureは、トラフィックを効率的に管理するために、アクティブアクティブHAクラスタに2つのファイアウォールと、インバウンドおよびアウトバウンドロードバランサを展開し始めます。展開には通常、10〜15分かかります。

ファイアウォールに接続しています

Web管理コンソールまたはCommand-Lineインターフェース(CLI)を使用してファイアウォールに接続できます。

ステップ バイ ステップの手順を確認するには、使用したいファイアウォール アクセス メソッドのタブをクリックしてください。

ファイアウォールのWeb管理コンソールに接続するには、以下の手順を実行してください。

1。

In the Azure portal, go to ホーム > 仮想マシン。

1。 展開されているファイアウォールの1つを選択し、その パブリック IP アドレス をコピーします。他のファイアウォールに対しても同じプロセスを繰り返します。ファイアウォールVMのパブリックIPアドレス。

!!! tip "ヒント"

外部ロードバランサーのDNS名を使用することもできます。

1。 新しいWebブラウザーで次のようにファイアウォールに接続します。

最初のファイアウォールに接続するには、`https://<外部負荷分散装置のパブリックIPまたはDNS名>:4444` を入力してください。

<ja-JP>- 第2のファイアウォールに接続するには、`https://<外部ロードバランサーのパブリックIPまたはDNS名>:4445` を入力してください。</ja-JP>

1。 以下の資格情報を使用してサインインしてください:

- ユーザー名: 管理者

- パスワード**展開中に作成した管理者パスワード**

ファイアウォールのCLIコンソールに接続するには、以下の手順を実行してください。

1。

In the Azure portal, go to ホーム > 仮想マシン。

1。 展開されているファイアウォールの1つを選択し、その パブリック IP アドレス をコピーします。他のファイアウォールに対しても同じプロセスを繰り返します。ファイアウォールVMのパブリックIPアドレス。

1。 ファイアウォールのCLIコンソールに接続するには、こちらの手順に従ってください。

次のportを使用する必要があります。

最初のファイアウォール: 2222

第2ファイアウォール:2223

CLIコンソール。

1。 以下の資格情報を使用してサインインしてください:

- ユーザー名: 管理者

- パスワード**展開中に作成した管理者パスワード**

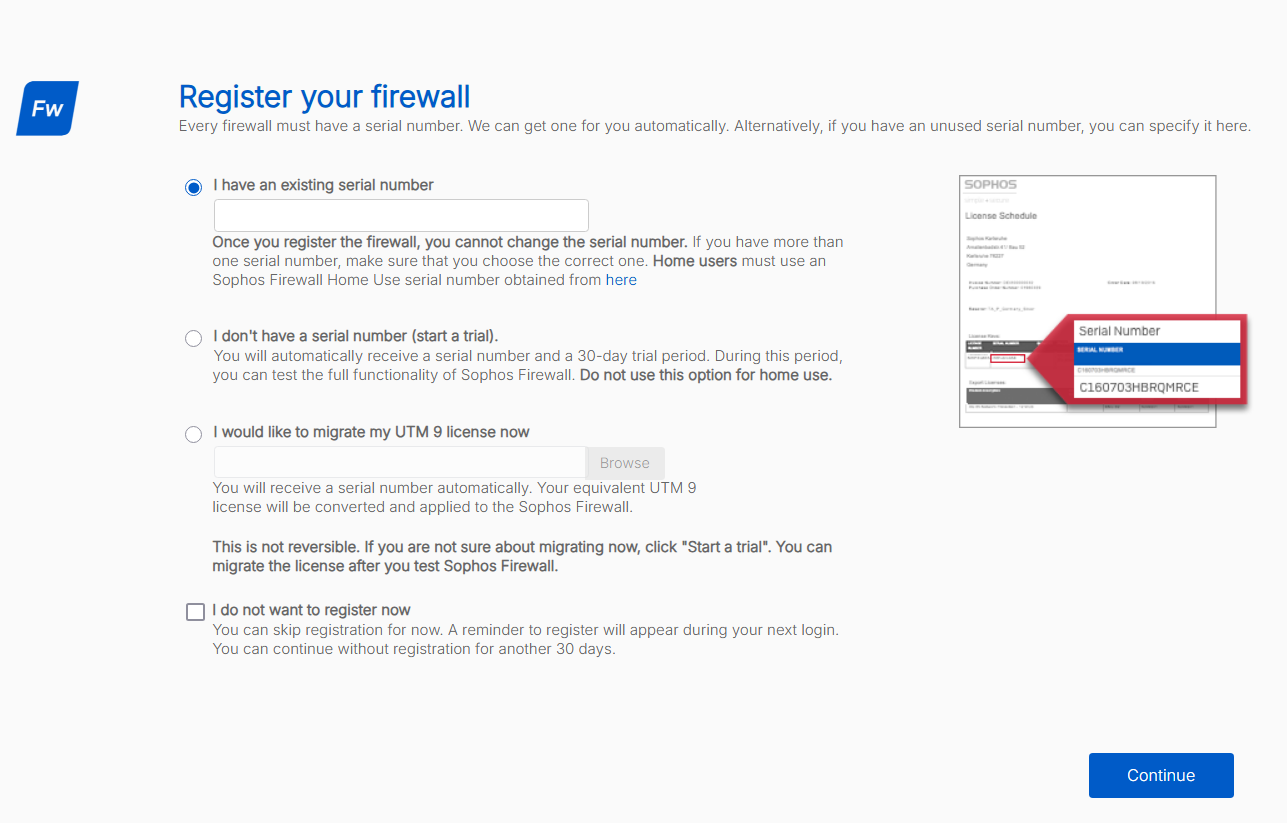

ウォールの登録

Firewall を登録するには、以下の手順に従います。

-

ファーストファイアウォールにポート

4444を使用して接続し、サインインしてください。 ファイアウォールに接続していますを参照してください。 -

次のいずれかのオプションを選択してください。

-

既存のシリアル番号がある

このオプションを選択して、Sophosまたはパートナーから提供されたシリアル番号を入力してください。

-

シリアル番号がない (試用を開始)

このオプションを選択して、30日間のトライアルを開始します。シリアル番号は自動的に生成されます。

このオプションは、弊社のセットアップ例で使用されています。

-

「続行」をクリックします。

-

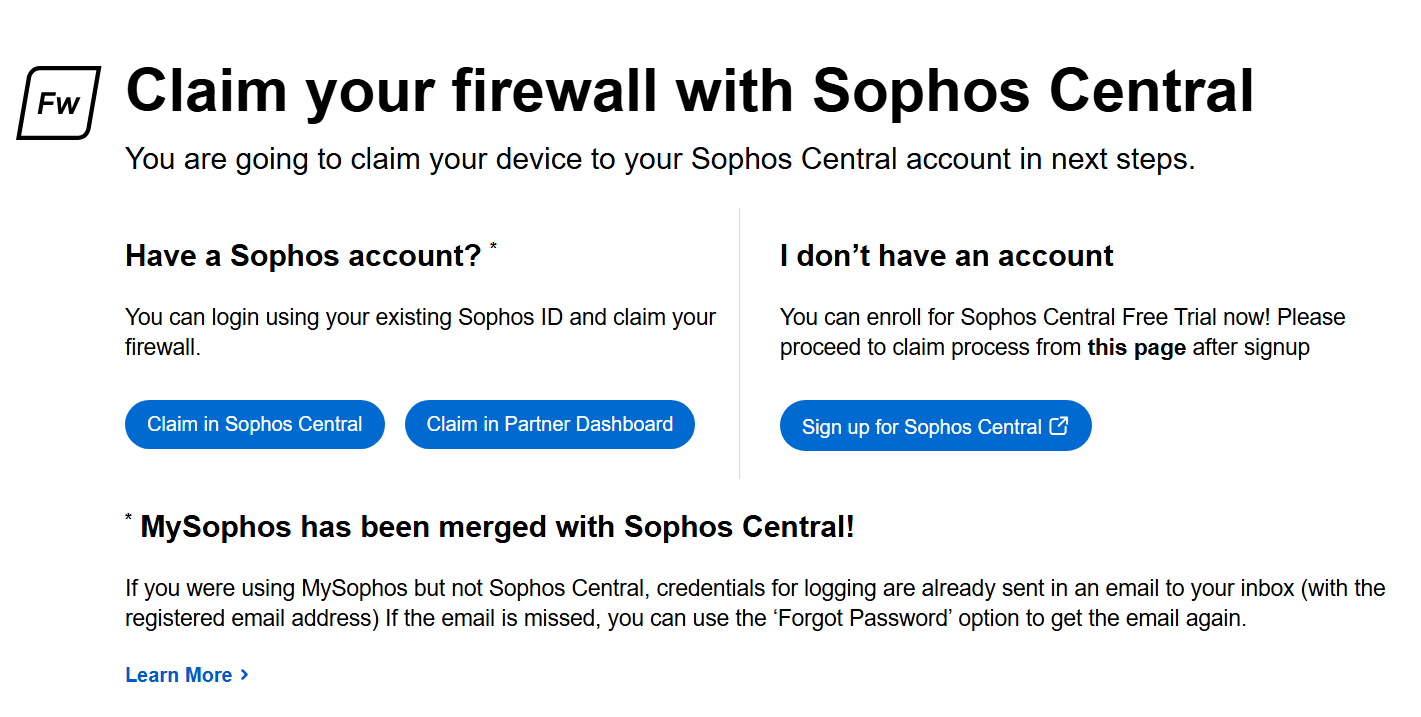

次のオプションをクリックして、Sophos Centralのファイアウォールを申請します:

-

タグペア2: Sophos Central でのクレーム

既存のSophos Centralアカウントでファイアウォールを申請するには、このオプションを使用してください。

このオプションは、弊社のセットアップ例で使用されています。

-

パートナーダッシュボード内のクレーム

このオプションを使用して、パートナーアカウントを介してファイアウォールを申請してください。

-

**Sophos Central**に登録:

このオプションを使用して、新しいSophos Centralアカウントを作成し、ファイアウォールを登録します。

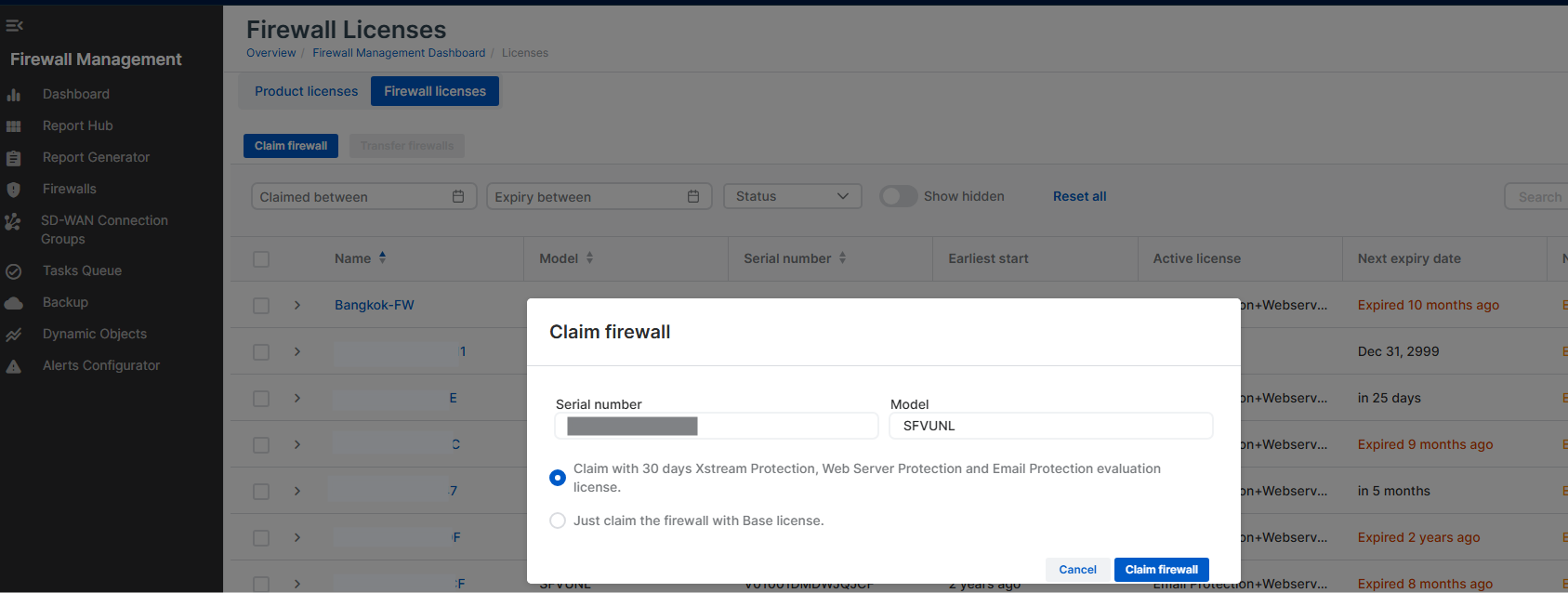

- 「ファイアウォールの追加要求」をクリックします。

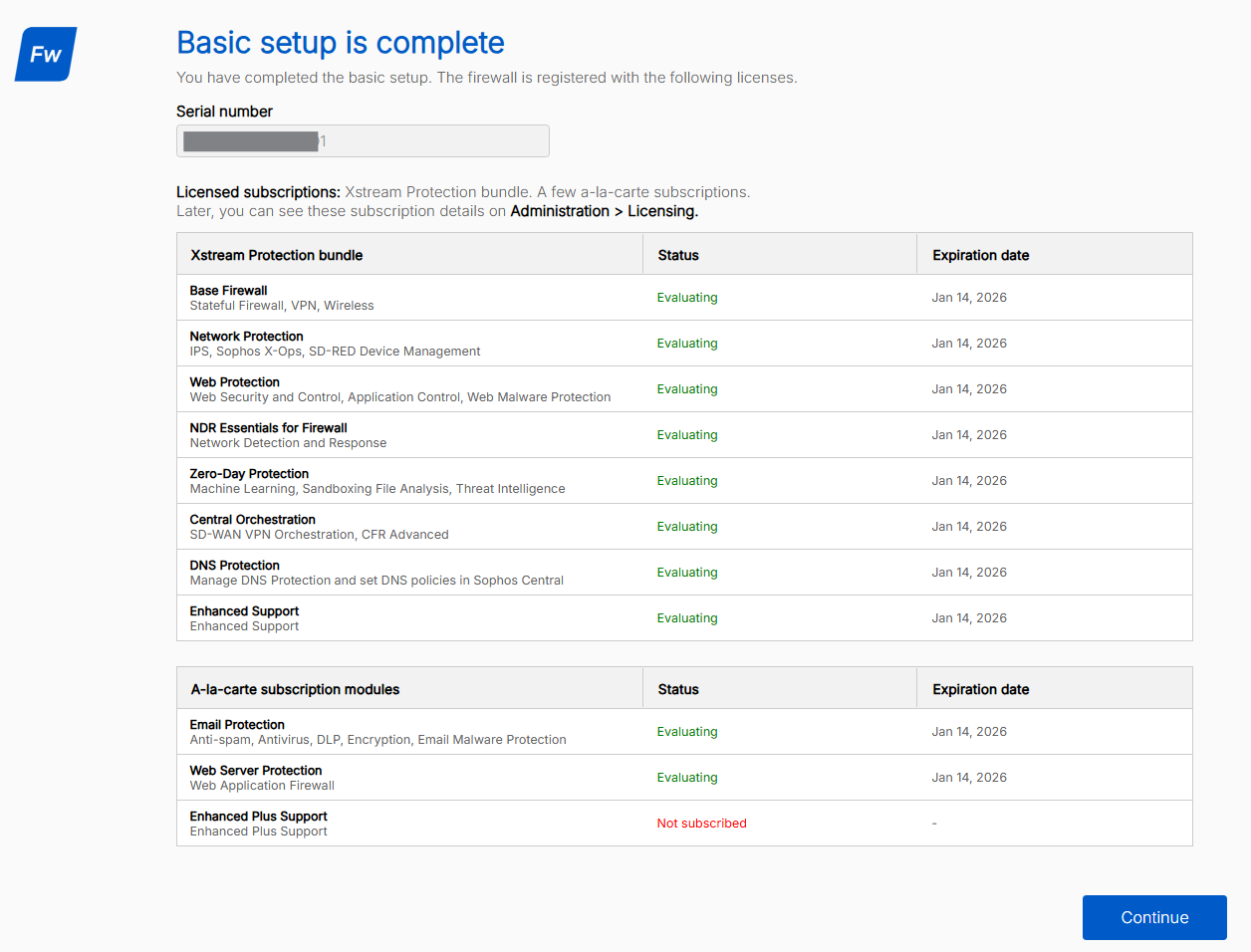

このページには、シリアル番号、トライアルサブスクリプション、有効期限などの詳細が表示されます。

- 「続行」をクリックします。

第2のファイアウォールについても同じ手順を繰り返します。

ロードバランサーのヘルスプローブを設定する

ロードバランサーのヘルスプローブを構成して、トラフィックが適切に流れ、ロードバランサーによって分散されることを確認できます。

外部および内部ロードバランサーのヘルスプローブを構成するには、両方のファイアウォールに外部および内部ロードバランサー用のゲートウェイとSD-WANルートを作成する必要があります。以下のような処理が行われます。

-

ファーストファイアウォールにポート

4444を使用して接続し、サインインします。 ファイアウォールに接続していますを参照してください。 -

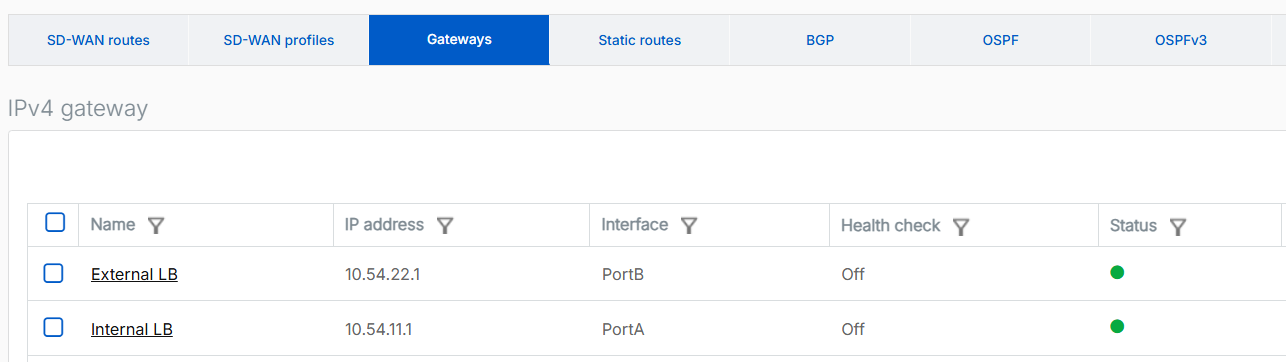

次のように内部ロードバランサー用のゲートウェイを作成してください:

-

「ルーティング」 > 「ゲートウェイ」に移動して、「追加」をクリックします。

-

次の設定を行います。

設定 値 名前 内部ロードバランサーゲートウェイの名前を入力してください。例: Internal LB。ゲートウェイ IP 内部ロードバランサーのサブネットの最初のIPアドレスを入力してください。

この例では、

10.54.11.1です。インターフェース WAN インターフェイスを選択します。 ゾーン 「なし」を選択します。 -

セキュリティ状態のチェックをオフにしますか。

-

「保存」をクリックします。

-

外部負荷分散装置用のゲートウェイを以下のように作成してください:

-

「ルーティング」 > 「ゲートウェイ」に移動して、「追加」をクリックします。

-

次の設定を行います。

設定 値 名前 外部負荷分散ゲートウェイの名前を入力してください。例: External LB。ゲートウェイ IP 外部ロードバランサのサブネットの最初のIPアドレスを入力してください。

この例では、

10.54.22.1です。インターフェース WAN インターフェイスを選択します。 ゾーン 「なし」を選択します。 -

セキュリティ状態のチェックをオフにしますか。

-

「保存」をクリックします。

-

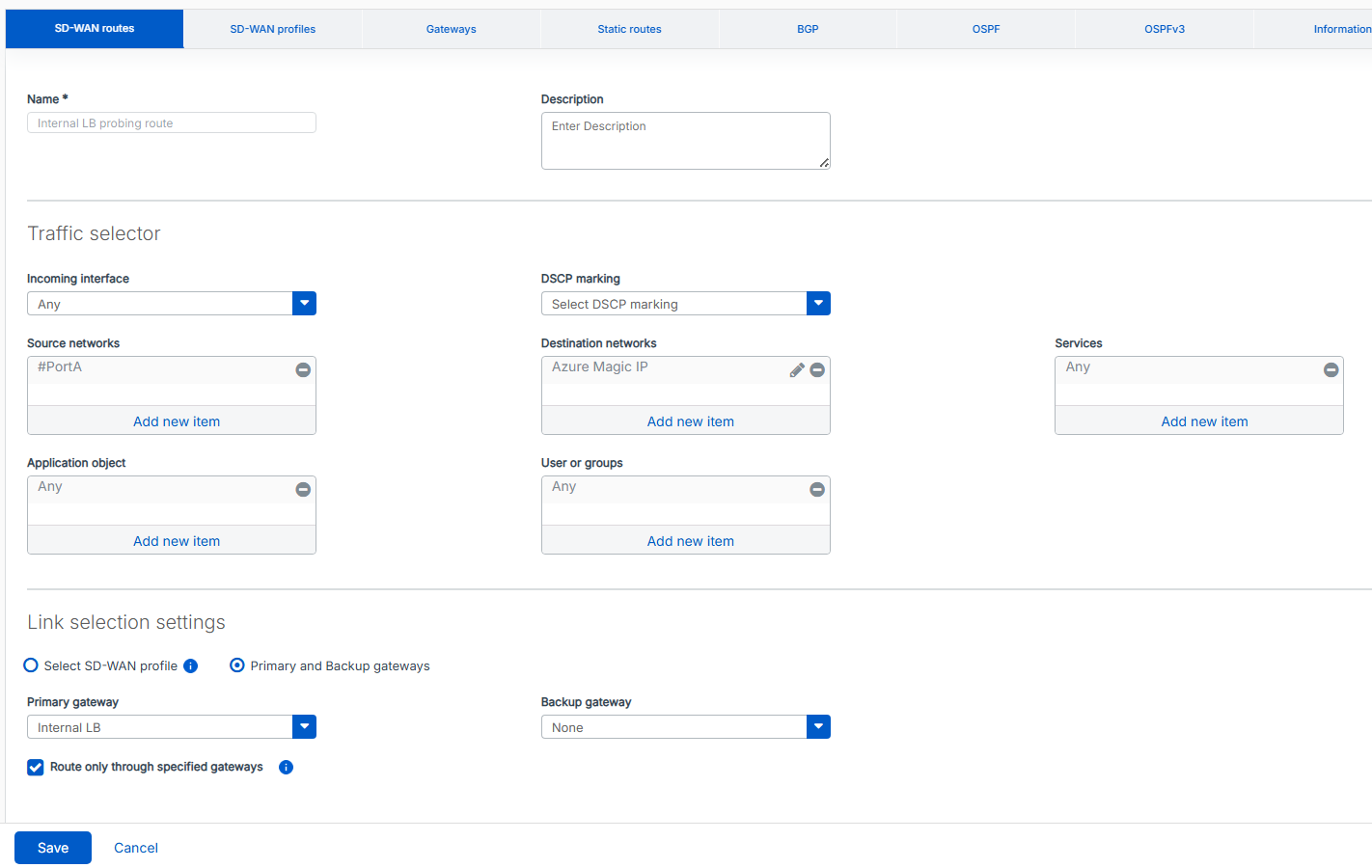

内部ロードバランサープロービング用のルートを以下のように作成します:

-

「ルーティング > SD-WAN ルート」に移動し、「追加」をクリックします。

-

次の設定を行います。

設定 値 名前 内部ロードバランサールートの名前を入力してください。 ルートの位置 「最上位」を選択します。 送信元ネットワーク タグペア2を削除して、LANポートを選択します。

この例では、#PortAです。

宛先ネットワーク 次のいずれかを削除し、新しい項目を追加して、AzureのマジックIPアドレス 168.63.129.16のIPアドレスホストを作成します。プライマリゲートウェイとバックアップゲートウェイ このオプションを選択します。 プライマリゲートウェイ 作成した内部負荷分散ゲートウェイを選択してください。 指定されたゲートウェイのみを経由してルーティングする このオプションを選択します。 -

「保存」をクリックします。

-

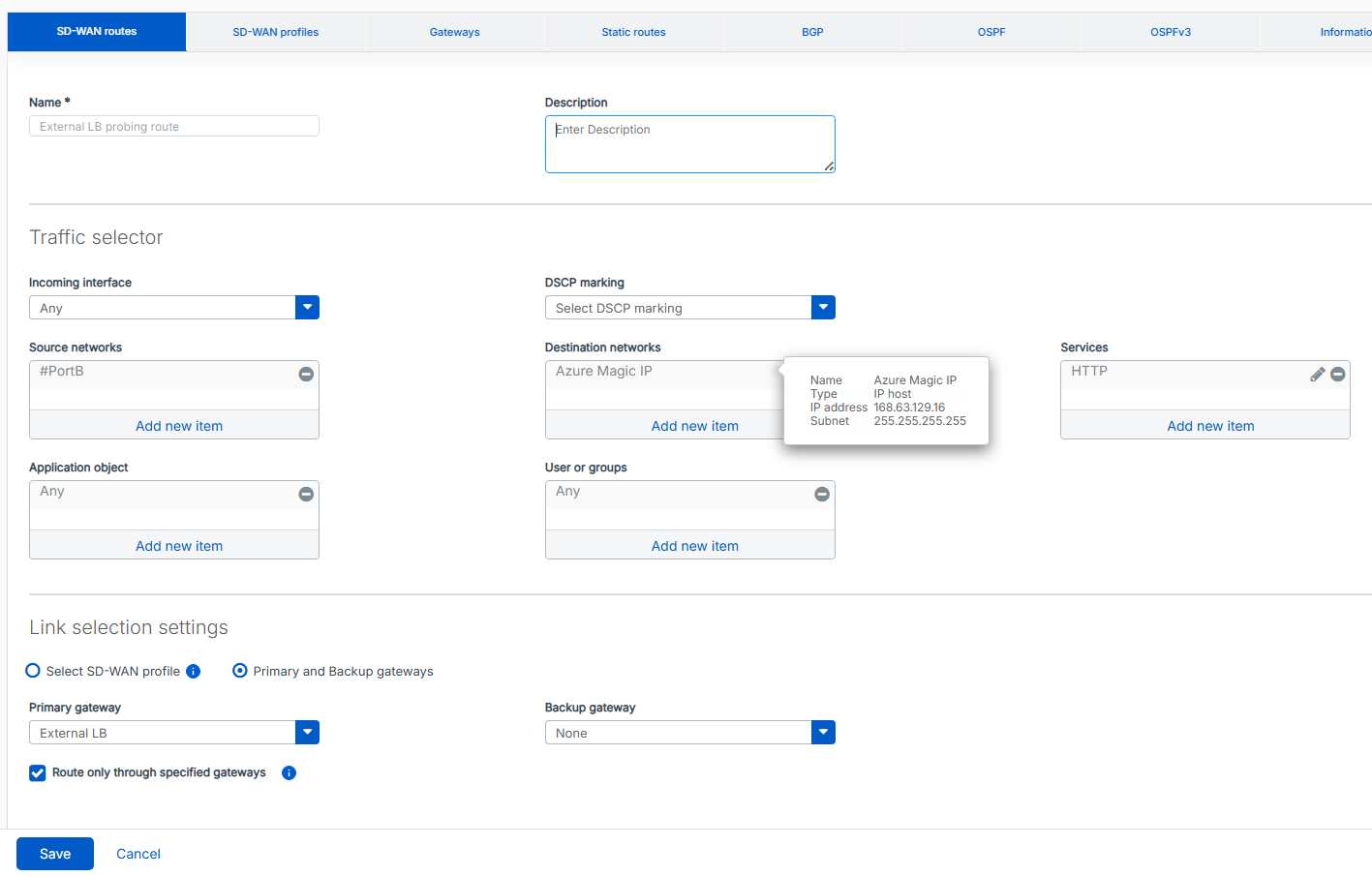

外部ロードバランサーのプローブ用のルートを次のように作成します:

-

「ルーティング > SD-WAN ルート」に移動し、「追加」をクリックします。

-

次の設定を行います。

設定 値 名前 外部ロードバランサールートの名前を入力してください。 ルートの位置 選択しますTop。 送信元ネットワーク Remove Any and select the WAN port.

In this example, it's #PortB.

宛先ネットワーク Anyを削除し、新しいアイテムを追加をクリックして、AzureのマジックIPアドレス 168.63.129.16のホストを作成してください。サービス Any を削除し、HTTP を選択します。 プライマリおよびバックアップゲートウェイ このオプションを選択します。 プライマリゲートウェイ 作成した外部ロードバランサーゲートウェイを選択してください。 指定されたゲートウェイのみを経由してルーティングする このオプションを選択します。 -

「保存」をクリックします。

-

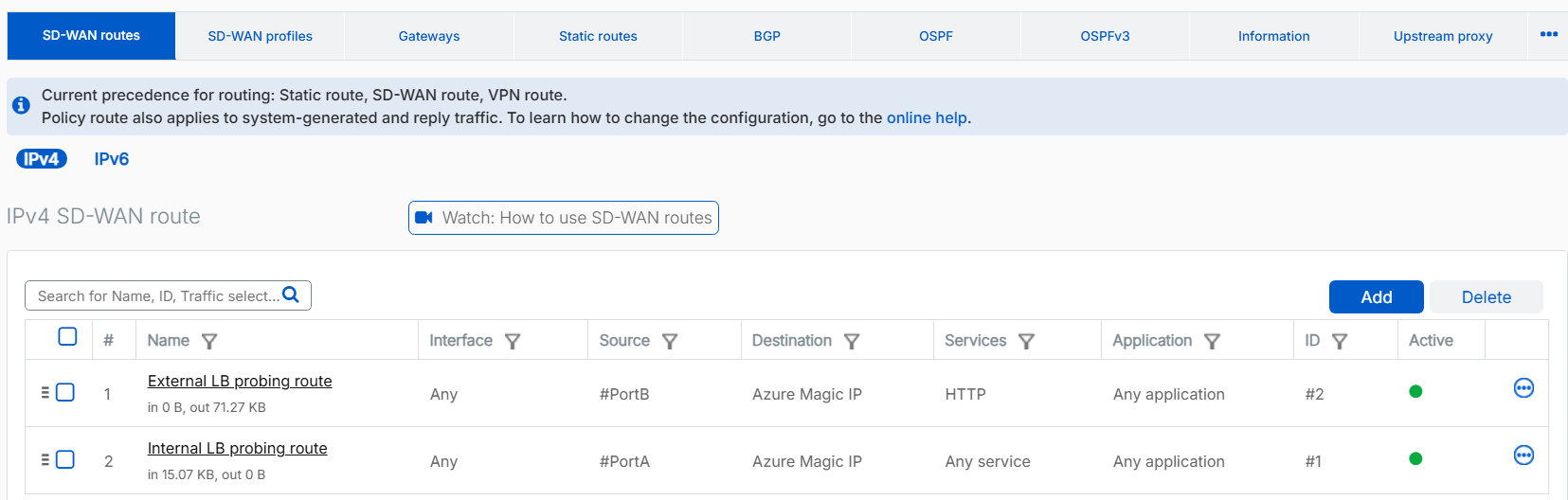

外部ロードバランサールートが内部ロードバランサールートよりも優先されるようにしてください。この構成により、内部ロードバランサーの #PortA が正常にヘルスチェックプローブを通過できるようになります。

2つ目のファイアウォールに対してこれらの手順を繰り返します。

ヘルスプローブを検証する

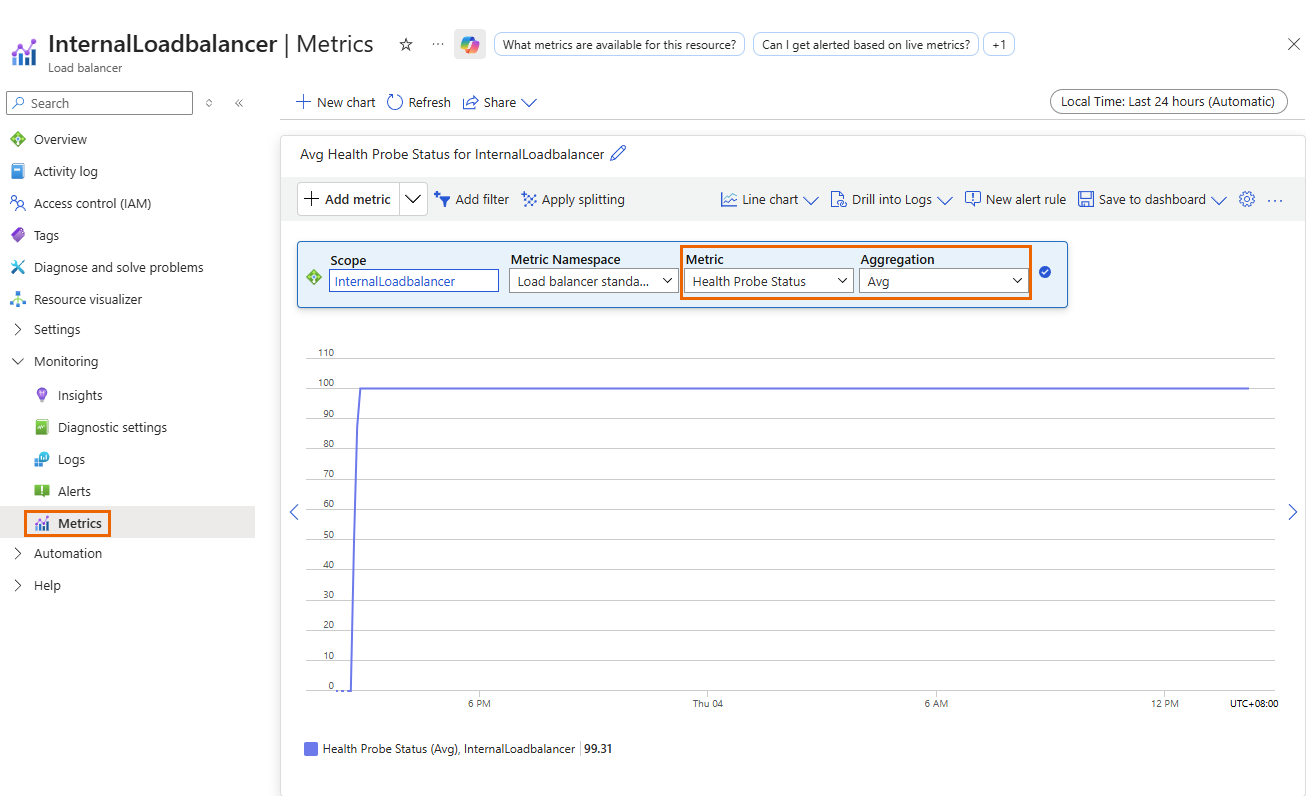

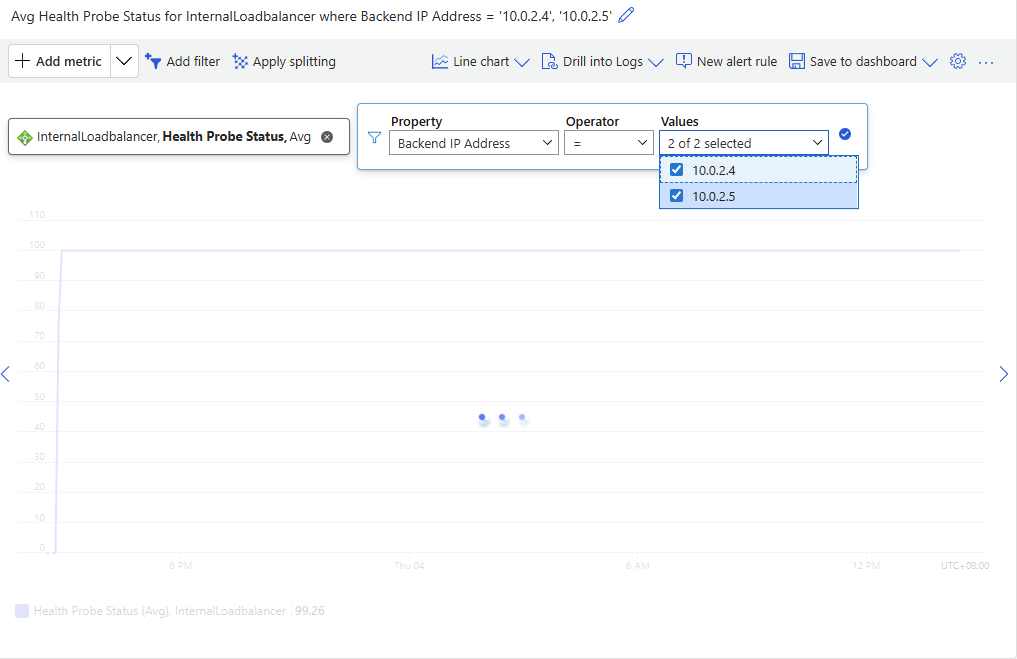

ヘルスプローブステータスメトリックは、ロードバランサーの構成に基づいて、ファイアウォールインスタンスの健全性を示します。Azureは、新しい接続をどこにルーティングするかを決定するためにこのステータスを使用します。ヘルスプローブはAzureインフラストラクチャのIPアドレスから発信され、VMのオペレーティングシステム内で見えます。

セキュリティプローブ状態を検証するには、次の手順を実行します。

-

-Microsoft Azure ポータルにサインインします。

-

ロードバランサーに移動してください。検索バーで「ロードバランサー」も検索できます。

-

確認するグループを選択します。

-

Click モニタリング > メトリクス.

-

タグペア2の下にある「メトリック」を選択し、タグペア3の「ヘルスプローブステータス」を選択してください。

-

集約の下で、Avgを選択します。

-

「Add」をクリックして、次の手順を実行します。

-

Propertyの下で、Backend IP address.を選択してください。

- オペレーターの下で、\=を選択します。

- の値の下で、監視したいIPアドレスを選択してください。

必要に応じて追加のフィルターを適用できます。

ファイアウォールIPアドレスのいずれも、ヘルスプローブのステータスが0にならないように注意してください。ステータスが0の場合、ファイアウォールは健全なインスタンスのプールから削除されます。

ファイアウォールを介してインターネットトラフィックをルーティングします。

内部ロードバランサーの背後にあるデバイスからのインターネットトラフィックをファイアウォールを介してルーティングするには、Azureのルートテーブルを構成し、ファイアウォールルールを作成してください。\

このセットアップにより、LANからのインターネットトラフィックが内部ロードバランサーを介して流れ、次いでロードバランシング方式を使用して両方のファイアウォールに分散されます。\

Microsoft Azure

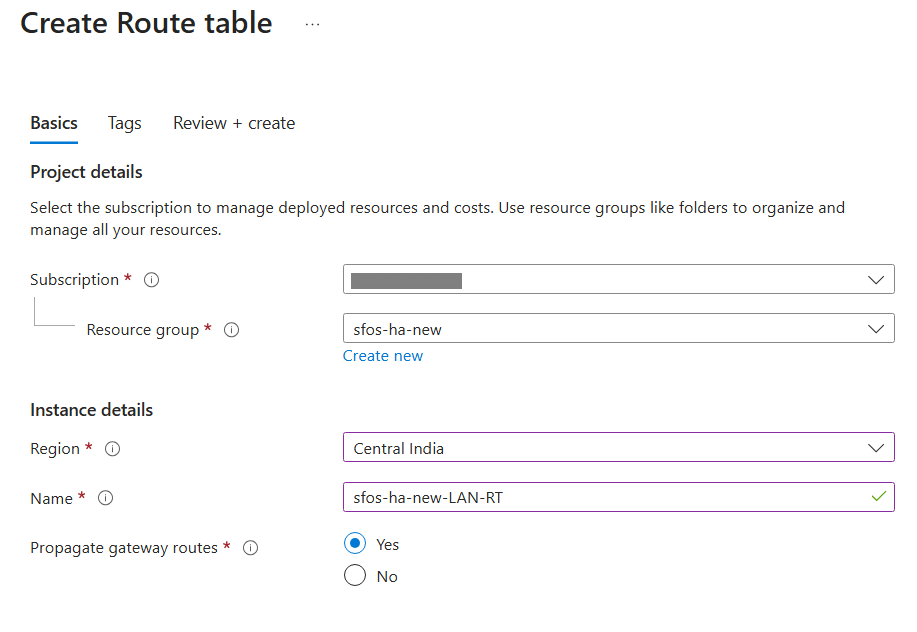

In the Azure portal, do as follows:

-

Microsoft Azure ポータルにサインインします。

-

ルート テーブル へ移動してください。検索バーで「ルートテーブル」も検索することもできます。

-

「作成」をクリックします。

-

次の設定を行います。

| 設定 | 値 |

|---|---|

| プロジェクトの詳細 | |

| サブスクリプション | サブスクリプションを選択してください。 |

| リソース グループ | リソースグループを選択してください。 |

| インスタンスの詳細 | |

| Name | 名前を入力します。 |

| ゲートウェイルートの複製: | 「Yes」を選択します。 |

| 地域 | 使用したのと同じリージョンを選択します。 |

-

「確認して作成」をクリックします。

-

「作成」をクリックします。

-

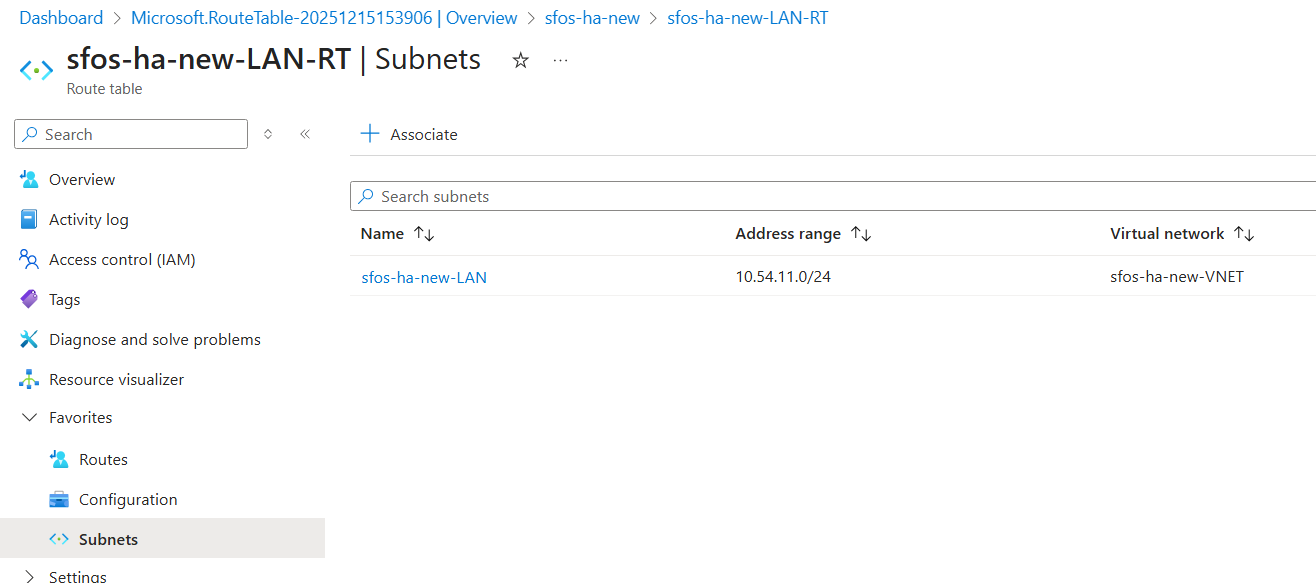

リソースに移動

-

「関連付け」をクリックします。

-

次の設定を行います。

| 設定 | 値 |

|---|---|

| 仮想ネットワーク | 仮想ネットワークお客様の選択します。 |

| サブネット | 内部ロードバランサーのネットワークを選択します。 この例では、 |

-

「OK」をクリックします。

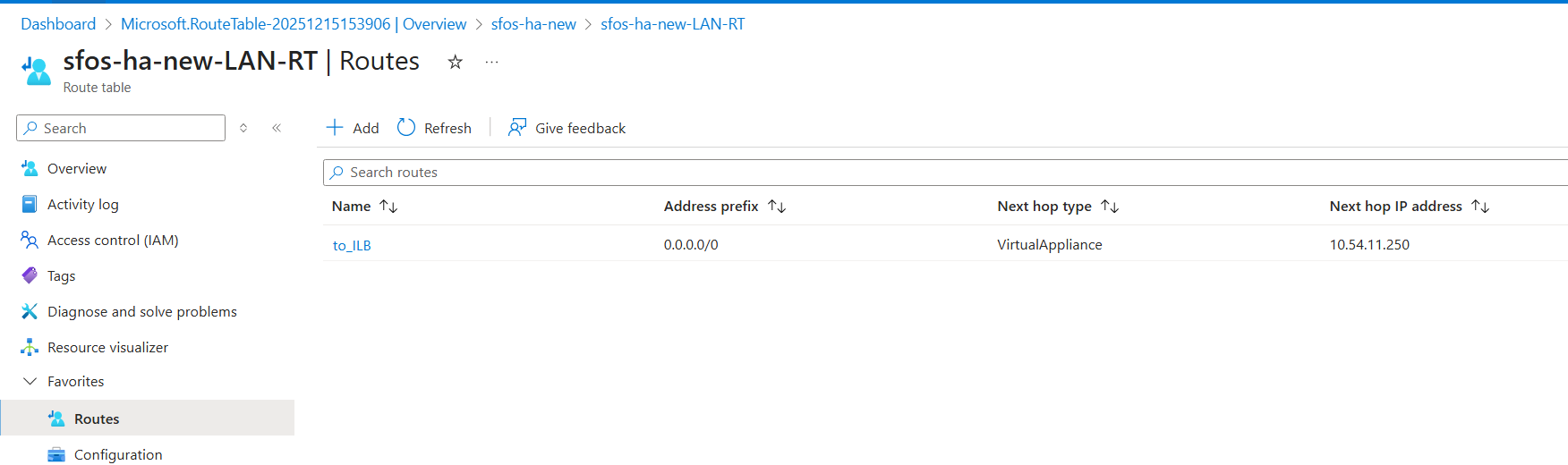

-

クリックルートをクリックして、追加をクリックします。

-

次の設定を行います。

設定 値 ルート名 名前を入力します。 宛先の種類 「IP アドレス」を選択します。 *宛先 IP アドレス/CIDR 範囲*: 「 0.0.0.0/0」と入力します。次のホップの種類; 「仮想アプライアンス」を選択します。 次のホップのアドレス: 内部ロードバランサーのIPアドレスを入力してください。

この例では、

10.54.11.250です。 -

「Add」(追加) をクリックします。

ファイアウォール

ファイアウォールで、次の手順を実行します。

-

最初のファイアウォールにポート

4444を使用して接続し、次にサインインしてください。 ファイアウォールに接続していますを参照してください。 -

「ルールとポリシー > ファイアウォールルール」に移動します。

-

「IPv4」プロトコルを選択します。

-

「ファイアウォールルールの追加」をクリックし、「新しいファイアウォールルール」を選択します。

-

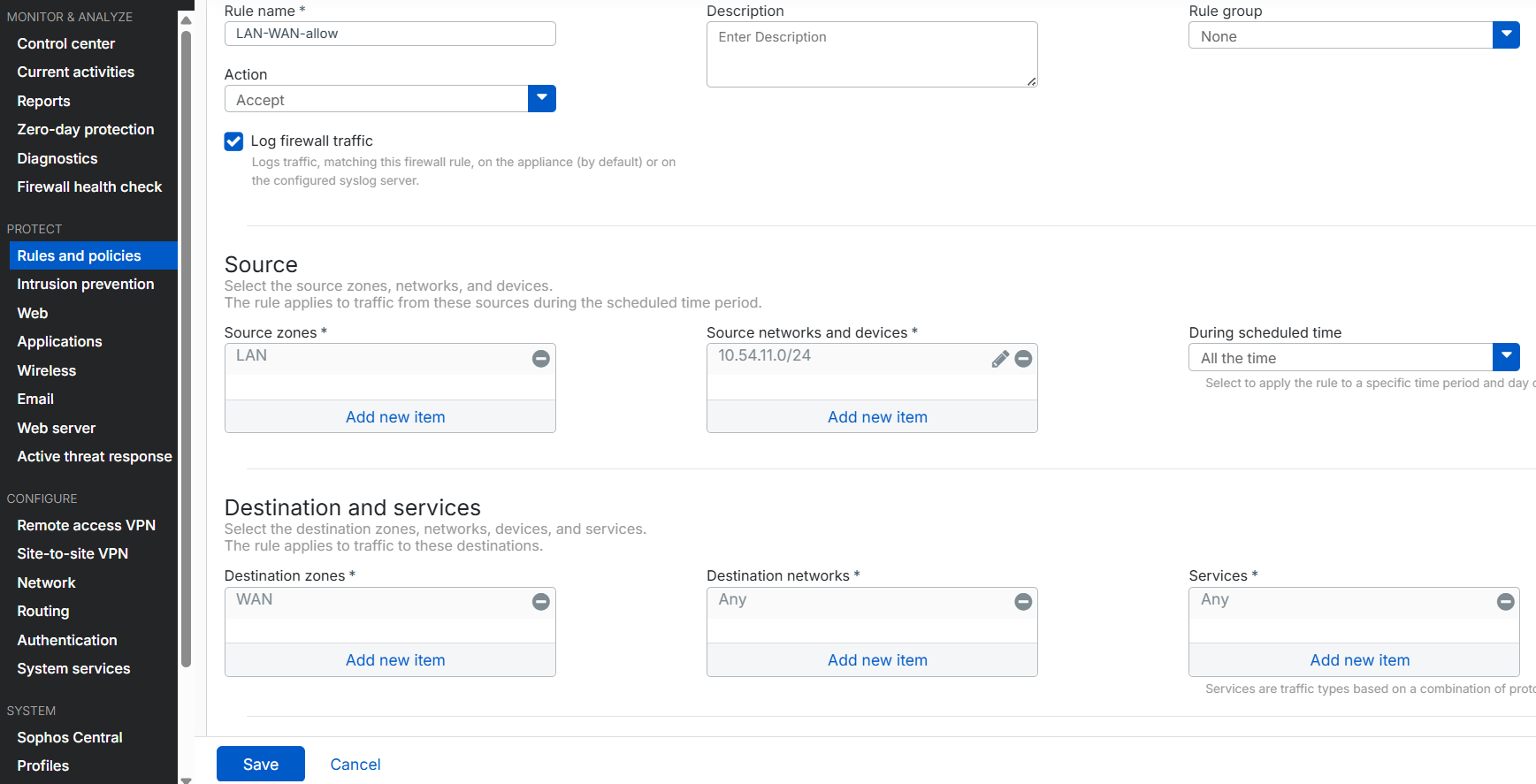

次の設定を行います。

| 設定 | 値 |

|---|---|

| ルール名 | 名前を入力します。 |

| アクション | 「許可」を選択します。 |

| ファイアウォールトラフィックのログ | このオプションを選択します。 |

| 送信元ゾーン | 「LAN」を選択します。 |

| 送信元ネットワークとデバイス | LANネットワークのホストネットワークアドレスを作成するには新しいアイテムを追加をクリックして、 を削除します。この例では、 |

| 宛先ゾーン | 「WAN」を選択します。 |

| 宛先ネットワーク | 「Any」を選択します。 |

- 「保存」をクリックします。

2つ目のファイアウォールに対してこれらの手順を繰り返します。

外部ロードバランサを介して内部デバイスへのアクセスを許可する

上記のネットワーク図を参照して、インターネットから10.54.11.6のRDPデバイスにアクセスする例を考えてみましょう。受信トラフィックはまず、健康チェックプローブを使用して可用性を判定し、その後トラフィックをファイアウォールの1つに転送する外部ロードバランサーに到達します。

Microsoft Azure

In the Azure portal, do as follows:

-

Microsoft Azure ポータルにサインインします。

-

ロードバランサーに移動してください。検索バーで「ロードバランサー」も検索できます。

-

外部ロードバランサーを選択してください。

-

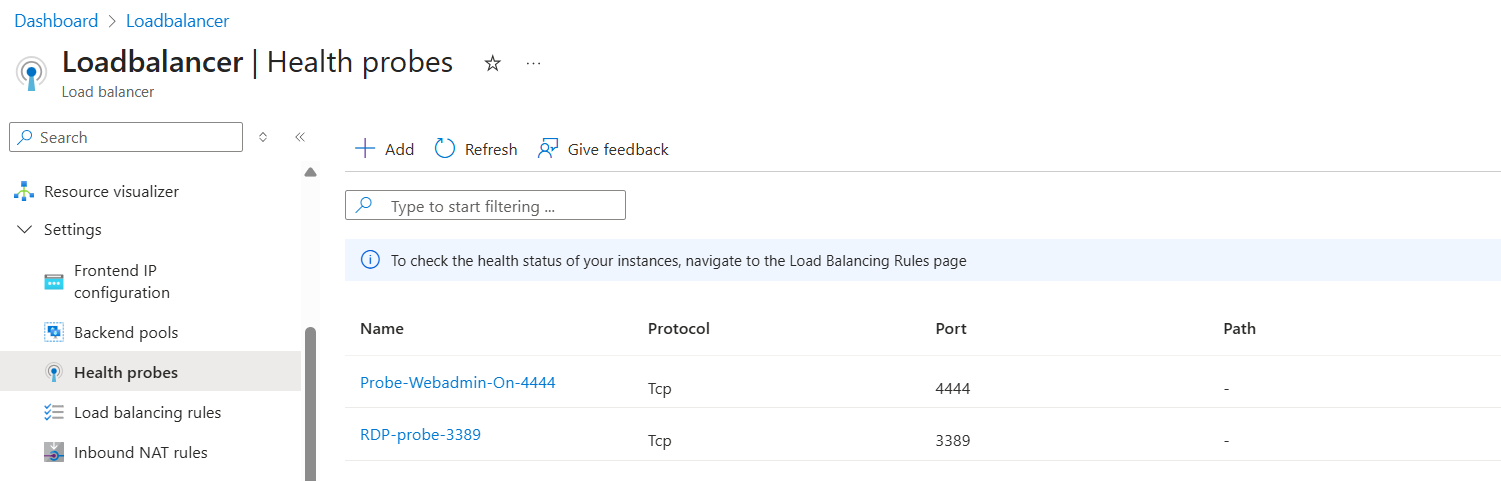

設定 > ヘルスプローブ に移動し、追加 をクリックしてください。

-

次の設定を行います。

| 設定 | 値 |

|---|---|

| 名前 | 名前を入力します。 |

| プロトコル | 「TCP」を選択します。 |

| ポート | 「3389」と入力します。 |

- 「保存」をクリックします。

-

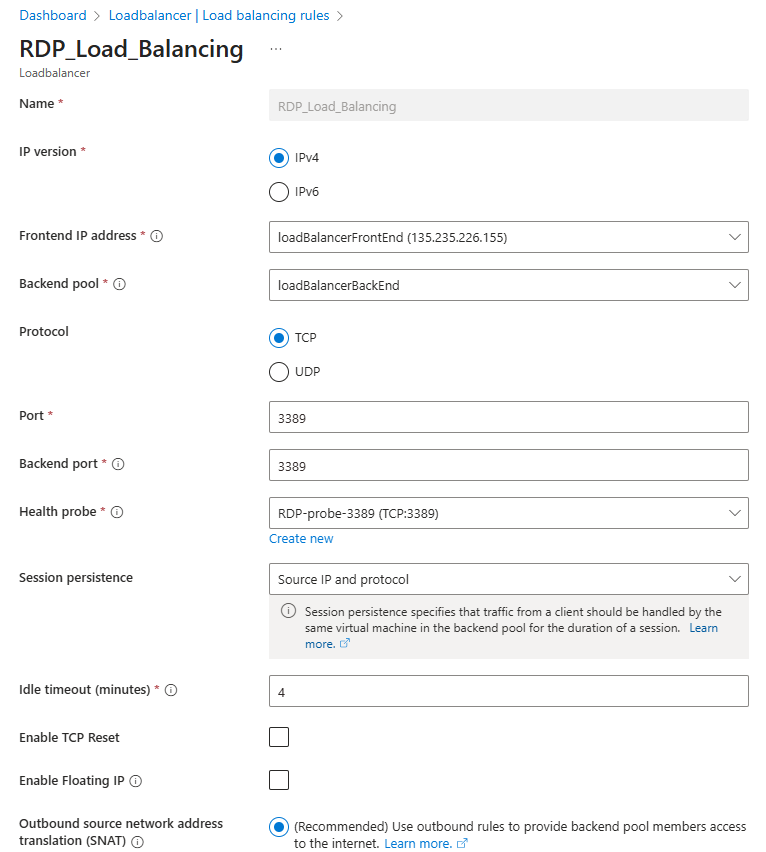

設定

-

次の設定を行います。

| 設定 | 値 |

|---|---|

| 名前 | 名前を入力します。 |

| IP バージョン | 「IPv4」を選択します。 |

| フロントエンドIPアドレス | 外部ロードバランサーのフロントエンドIPアドレスを選択してください。 |

| バックエンドプール | 外部負荷分散装置のバックエンドプールを選択してください。 |

| プロトコル | 「TCP」を選択します。 |

| ポート | 「3389」と入力します。 |

| バックエンドポート | 「3389」と入力します。 |

| サーバー正常性のプローブ | ポート3389のヘルスプローブを選択してください。 |

| 永続セッション | 選択するソースIPとプロトコル。 |

-

「保存」をクリックします。

-

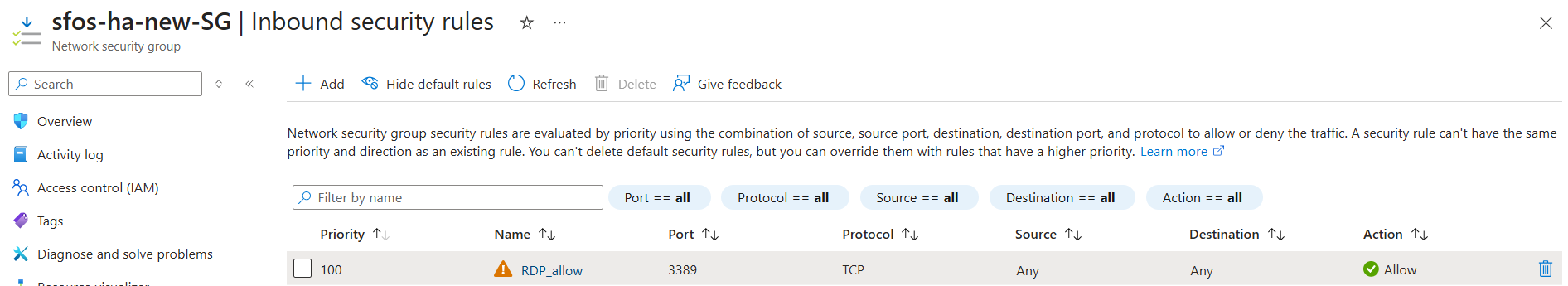

「ネットワークセキュリティグループ」を選択します。検索バーで「ネットワークセキュリティグループ」を検索することもできます。

-

ファイアウォールに関連付けられたNSGを選択してください。

-

設定>インバウンドセキュリティルールに移動し、追加をクリックしてください。

-

次の設定を行います。

設定 値 送信元 Any を選択します。

より安全かつ具体的なルールを作成するために、RDP アクセスが必要な管理者やユーザーのパブリック IP アドレスのみを許可してください。

宛先ポート範囲 「 3389」と入力します。プロトコル 「TCP」を選択します。 処理 選択してください 許可。 Name 名前を入力します。 -

「Add」(追加) をクリックします。

ファイアウォール

ファイアウォールで、次の手順を実行します。

-

最初のファイアウォールにポート

4444を使用して接続し、次にサインインしてください。 ファイアウォールに接続していますを参照してください。 -

「ルールとポリシー > ファイアウォールルール」に移動します。

-

「IPv4」プロトコルを選択します。

-

「ファイアウォールルールの追加」をクリックし、「新しいファイアウォールルール」を選択します。

-

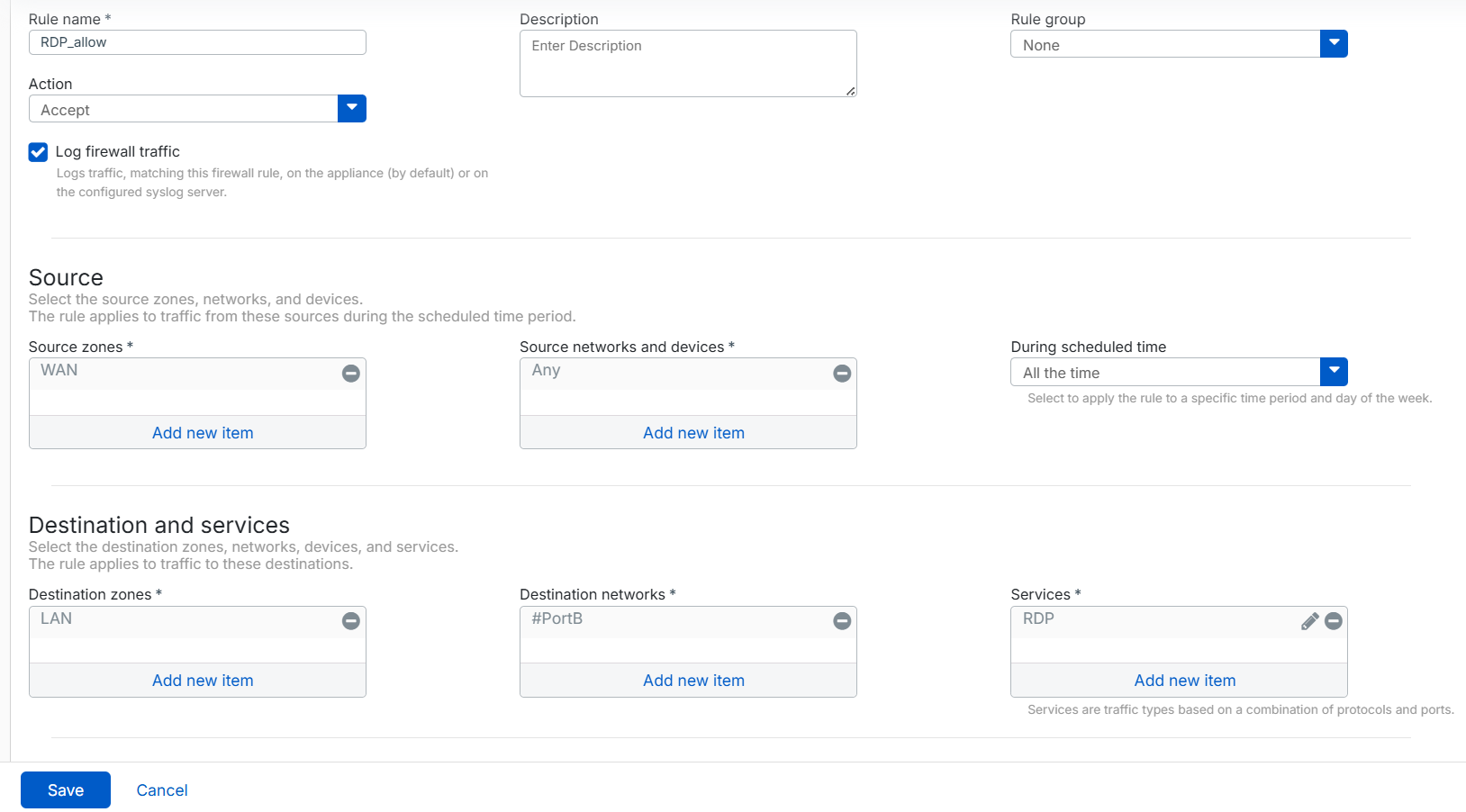

次の設定を行います。

| 設定 | 値 |

|---|---|

| ルール名 | 名前を入力します。 |

| アクション | 「許可」を選択します。 |

| ファイアウォールトラフィックのログ | このオプションを選択します。 |

| 送信元ゾーン | 「WAN」を選択します。 |

| 送信元ネットワークとデバイス | 「Any」を選択します。 |

| 宛先ゾーン | 「LAN」を選択します。 |

| 宛先ネットワーク | WAN ポートを選択してください。 この例では、#PortB です。 |

| サービス | タグペア2の「Any」を削除し、新しいアイテムを追加して、TCPポート3389用のサービスホストを作成してください。 |

-

「保存」をクリックします。

-

「ルールとポリシー > NAT ルール」に移動します。

-

「IPv4」プロトコルを選択します。

-

「NAT ルールの追加 > 新しい NAT ルール」をSELECTします。

-

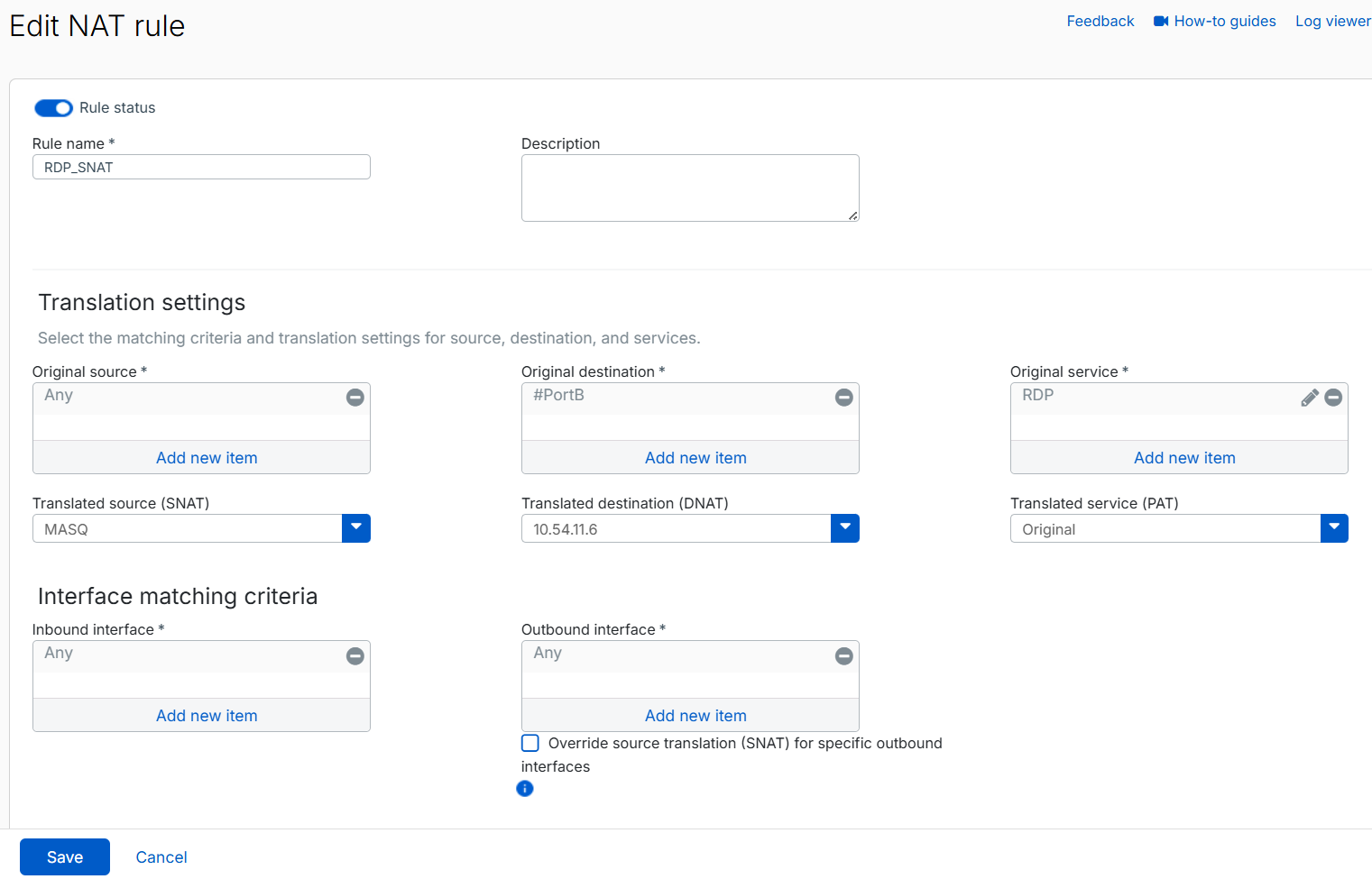

次の設定を行います。

設定 値 ルール名 名前を入力します。 変換前の送信元 「Any」を選択します。 変換前の宛先 WANポートを選択してください。

この例では、#PortBです。

変換前のサービス タグペア2を削除し、作成したRDPサービスを選択してください。 変換後の送信元 (SNAT) 「MASQ」を選択します。 変換後の宛先 (DNAT) ドロップダウンリストをクリックし、追加をクリックして、RDPサーバーのIPアドレスホストを作成します。

この例では、それは

10.54.11.6です。変換されたサービス (PAT) 選択するオリジナル。 タグペア2を(SNAT)からタグペア3(MASQ)に設定したため、RDPトラフィックはRDPサーバーに到達する前にファイアウォールのLAN IPアドレスに変換されます。これにより、リクエストトラフィックが1つのファイアウォールから内部ロードバランサー経由でルーティングされる際に発生する非対称ルーティングの問題が防止され、しかし、応答トラフィックが別のファイアウォールを経由して送信され、トラフィックフローが途切れることがありません。

-

「保存」をクリックします。

2つ目のファイアウォールに対してこれらの手順を繰り返します。

トラブルシューティング

このセクションでは、AzureでアクティブアクティブHAクラスタを展開する際に発生する一般的な問題とそれらの解決策について説明します。

健康プローブが失敗する一般的な理由

ヘルスプローブが失敗する最も一般的な理由は次の通りです:

ポートまたはプロトコルが間違っています

ヘルスプローブは、リスニングしていないポート、応答していないポート、または誤ったプロトコルを使用して構成されています。

サービスがDirect Server Return(DSR)またはフローティングIPルールを使用している場合は、サービスがNICのIPアドレス構成でリッスンするようにし、フロントエンドIPアドレスにバインドされたループバックアドレスではないことを確認してください。

セキュリティ規則によってブロックされました

次のセキュリティルールのいずれかによって、プローブがブロックされる可能性があります:

ネットワークセキュリティグループ(NSG)のルール

仮想マシンのゲストOSファイアウォール

- アプリケーション-レイヤフィルタリング

ファームウェアのアップグレード後、特別なルートが欠落しています

オートメーションランブックによってインジェクトされたルートは、ファームウェアのアップグレードを行っても永続的ではありません。ファイアウォールのファームウェアをアップグレードした後、内部ロードバランサーの特別なルートを再注入するために自動化ランブックを再実行してください。

内部ロードバランサーの健康状態が不健康であるか、100% のプローブ損失を示しています

内部ロード バランサーの正常なヘルス プローブを有効にするために、Azure の IP アドレス `168.63.129.16` のルートがカーネル ルーティング テーブルに注入されます。これらのルートはファームウェアのアップグレードを跨いで持続しません。

ファイアウォールVMファームウェアをアップグレードした後、これらのルートはルーティングテーブルから削除されます。その結果、内部ロードバランサーのヘルスステータスが不健康となるか、両方のファイアウォールで100%のプローブ損失が表示されるため、ユーザーはインターネットアクセスを失う可能性があります。

内部ロードバランサープローブの健全な状態を復元するには、次の手順に従ってください。

1。 <p>In the Azure portal, go to <strong>ホーム</strong> > <strong>ネットワークセキュリティグループ</strong>。</p>

1。 ファイアウォールに関連付けられたNSGを選択してください。

1。 **Inbound security rules**の下にある**allow_ssh**をクリックし、次のようにします:

1。 **ソース**の下で、**IPアドレス**を選択します。

1。 <source>**Source IP addresses/CIDR ranges**</source>

<target>**ソースIPアドレス/CIDR範囲**</target>

1。 「保存」をクリックします。

インバウンドセキュリティルール。

1。 **リソース グループ** の隣に、リソース グループをクリックします。

リソース グループ。

1。 Runbookを検索して選択します。

1。 **編集**をクリック > **ポータルで編集**をクリック。

1。 各行の先頭に `#` を追加して、20行目から24行目までをコメントアウトします。

1。 **保存**をクリックし、次に**公開**をクリックして、最後に**はい**をクリックして確認してください。

次回の実行サイクル中に更新されたスクリプトが実行されます。

1。 「**Start**」をクリックします**.

1。 最初のファイアウォールVMの詳細を使用して、以下の設定を構成してください。

| 設定 | 値 |

| --- | --- |

**パスワード**|

TransUnit内の翻訳例えば、`10.0.2.5`。|

LANのゲートウェイIPアドレスを入力してください。<p>通常、これはAzureにおけるLANサブネットの最初のIPアドレスです。この例では、`10.0.2.1` です。|

ホスト名 | **ホスト名** | DNS名または公開IPアドレスを入力してください。|

TransUnit>

<Translation>**sshport**例えば、ポート `2222`。|

!!! tip "ヒント"

インターフェースの詳細を表示するには、Azureポータルで**ホーム** > **ネットワークインターフェイス**に移動します。

1。 「**Start**」をクリックします**.

成功した場合、ステータスは**完了**に変わり、ファイアウォールVMが再起動します。このプロセスは、Azure IP アドレス `168.63.129.16` のルートを再注入し、内部ロードバランサーのヘルスプローブを復元します。

ランブックのステータスが完了しました。

1。 ファームウェアをアップグレードした後、第2ファイアウォールVMでも同じ手順を繰り返します。

このプロセスを完了した後、両方のファイアウォールの内部ロードバランサーのヘルスプローブが100%の健全性に戻り、インターネット接続が復元されます。

1。 内部ロードバランサーの状態を確認するには、以下の手順を実行してください。

1。 <p>In the Azure portal, go to **ホーム** > **リソースマネージャー** > **リソースグループ**、次にリソースグループを選択してください。</p>

1。 クリック**内部ロードバランサー**。

1。 クリック**モニタリング**>**インサイト**。

両方のファイアウォールには、緑色のチェックマークが表示されるはずです。

内部ロードバランサーのインサイト。

1。 プロセスを完了した後、許可されたIPアドレスへのSSHアクセスを元に戻してください。以下のような処理が行われます。

1。 <p>Azure ポータルで、**ホーム** > **ネットワークセキュリティグループ** に移動します。</p>

1。 ファイアウォールに関連付けられたNSGを選択してください。

1。 **Inbound security rules**の下、**allow_ssh**をクリックし、次のようにします:

1。 **ソース**で、**IPアドレス**を選択してください。

1。 **ソースIPアドレス/CIDR範囲**の下に、組織で許可されたIPアドレスを入力してください。

1。 「保存」をクリックします。