Añadir recursos

Ahora puede añadir los recursos (aplicaciones y páginas web) a los que los usuarios tendrán acceso a través de la puerta de enlace.

Si añade un recurso que redirige al usuario a una dirección URL diferente después de la autenticación o que enlaza con otros recursos, añada también esos recursos. Por ejemplo, si añade wiki.mycompany.net y la wiki enlaza con las incidencias de Jira, añada jira.mycompany.net.

Nota

Para obtener instrucciones acerca de cómo configurar un recurso al que acceden los usuarios a través de un controlador de dominio de Windows, como Common Internet File System (CIFS), consulte Sophos ZTNA: acceso ineficiente a recursos de Windows.

Cómo añadir recursos

Para obtener instrucciones paso a paso para la puerta de enlace local y la puerta de enlace de Sophos Cloud, haga clic en la ficha de su tipo de despliegue a continuación

Para añadir recursos, haga lo siguiente:

-

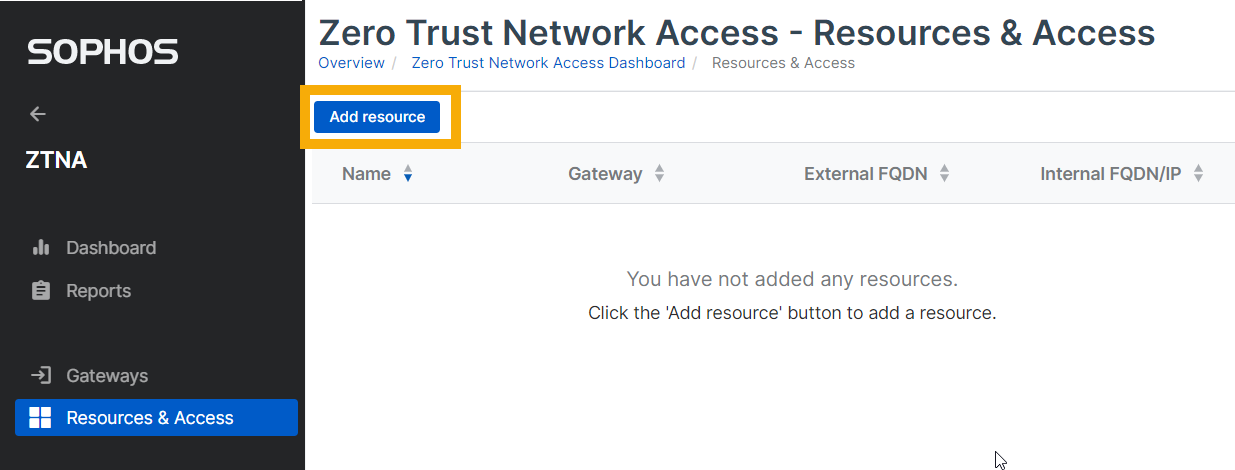

Vaya a Mis productos > ZTNA > Recursos y acceso y haga clic en Añadir recursos.

-

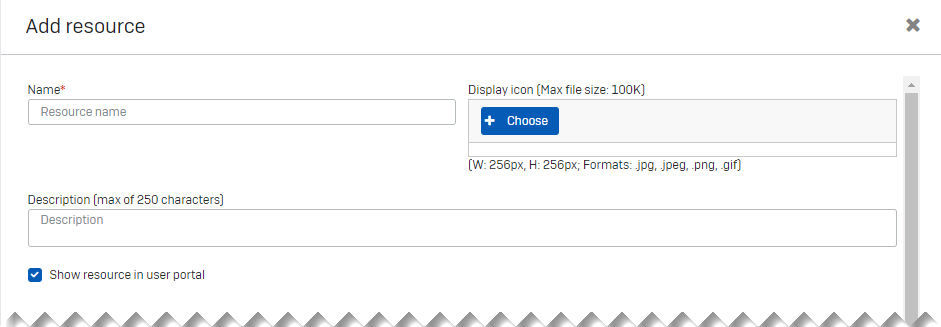

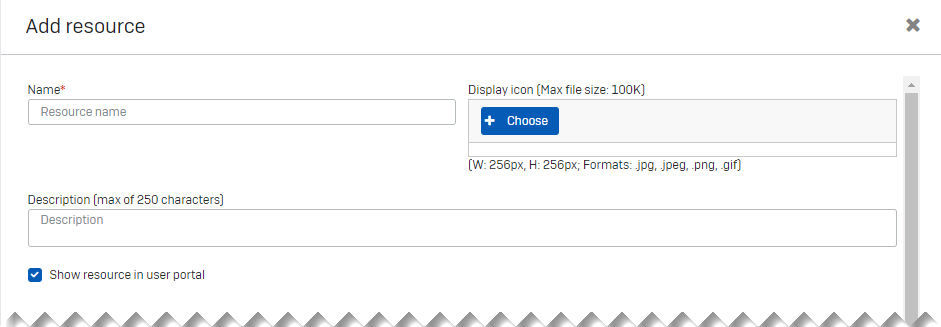

En Añadir recurso, haga lo siguiente:

- Introduzca el nombre y la descripción del recurso.

- Compruebe que la opción Mostrar el recurso en el portal del usuario esté seleccionada.

-

Especifique el tipo de acceso y los detalles del recurso de la siguiente manera:

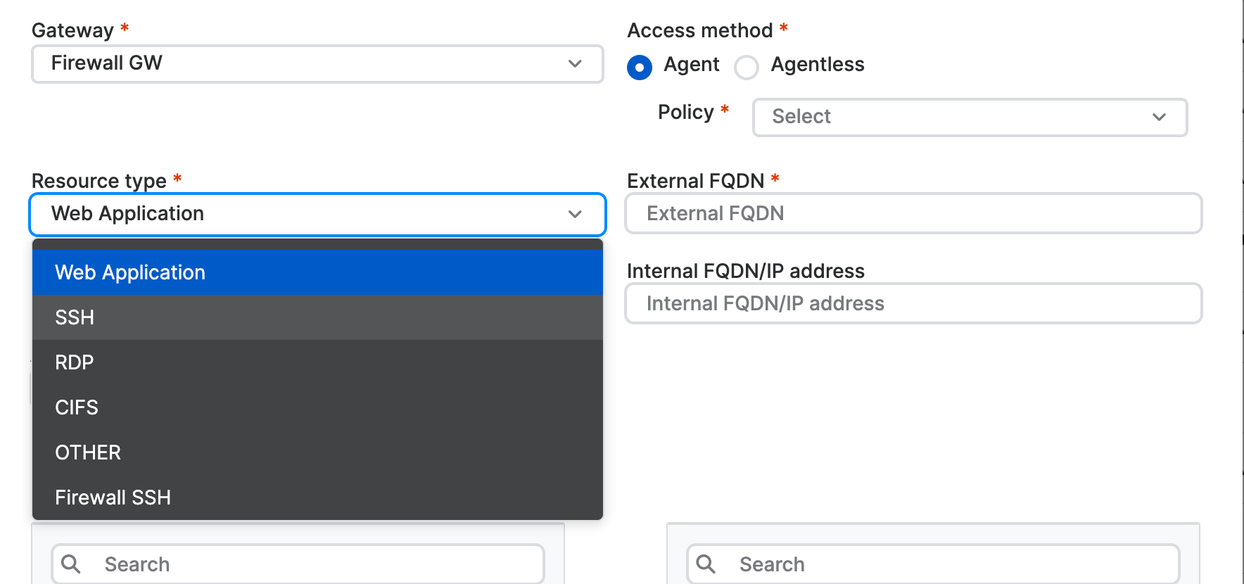

- Seleccione una Puerta de enlace.

- En Método de acceso, seleccione Agente para acceder al recurso con el agente ZTNA o Sin agente para acceder al recurso sin él. Seleccione también la Política que desea aplicar.

- Seleccione el Tipo de recurso (por ejemplo, Aplicación web).

-

Introduzca el FQDN externo y la FQDN/dirección IP interno/a del recurso.

Aviso

Si ha seleccionado el acceso sin agente, el FQDN externo debe estar disponible públicamente. Si ha seleccionado el acceso con agente, el FQDN externo no debe estar disponible públicamente.

Nota

No es necesario añadir un FQDN o una dirección IP internos. Si deja FQDN/dirección IP interno/a en blanco, el FQDN externo se añade automáticamente.

-

Proporcione el tipo y número de puerto (por ejemplo, HTTPS y el puerto 443 para una aplicación web).

Puede usar hasta 20 puertos TCP y UDP para proporcionar acceso a un recurso. Puede añadir un rango de puertos separados por comas. Ejemplo: TCP 26-27, 20-24.

-

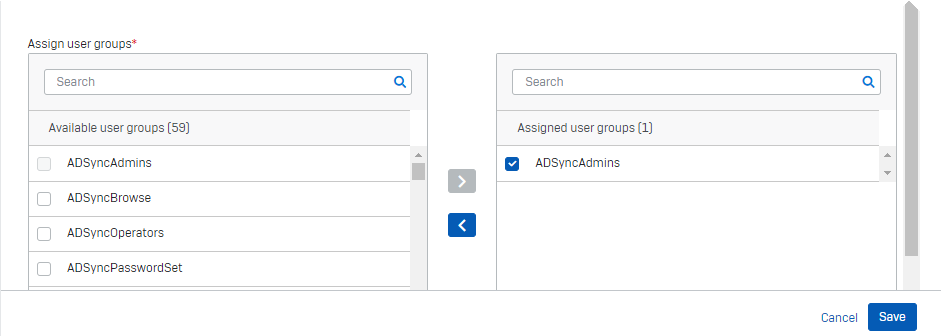

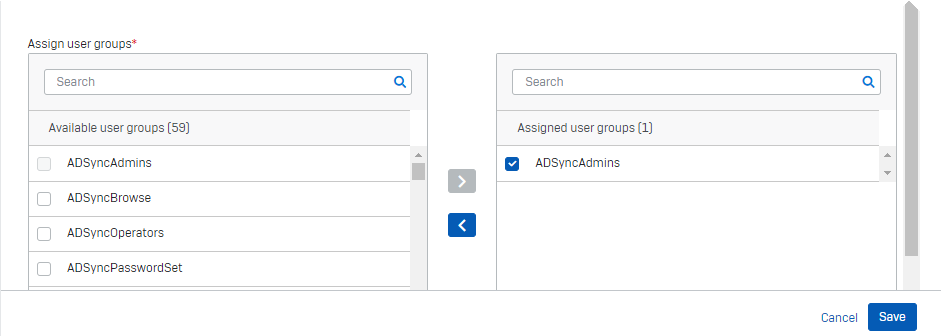

En Asignar grupos de usuarios, seleccione los grupos disponibles que necesitan acceso al recurso. Muévalos a Grupos de usuarios asignados y selecciónelos.

Nota

Si cambia el nombre de un grupo de usuarios asignado de Microsoft Entra ID (Azure AD) posteriormente, la lista no se actualiza. Los usuarios no podrán acceder a la aplicación y tendrá que volver a asignar el grupo.

-

Haga clic en Guardar.

-

Compruebe que puede acceder a la aplicación que ha añadido.

Puede comprobar el certificado SSL y asegurarse de que es el mismo certificado comodín que se ha cargado en la puerta de enlace.

-

Repita los pasos anteriores para cualquier otro recurso al que este recurso pueda redirigir al usuario.

Nota

Para editar o eliminar información de recursos, vaya a Recursos y acceso y, a continuación, haga clic en el nombre del recurso para abrir los Detalles del recurso.

Para añadir recursos, haga lo siguiente:

-

Vaya a Mis productos > ZTNA > Recursos y acceso y haga clic en Añadir recursos.

-

En Añadir recurso, haga lo siguiente:

- Introduzca el nombre y la descripción del recurso.

- Compruebe que la opción Mostrar el recurso en el portal del usuario esté seleccionada.

-

Especifique el tipo de acceso y los detalles del recurso de la siguiente manera:

- Seleccione una Puerta de enlace.

- En Método de acceso, seleccione Agente para acceder al recurso con el agente ZTNA o Sin agente para acceder al recurso sin él. Seleccione también la Política que desea aplicar.

-

Seleccione el Tipo de recurso (por ejemplo, Aplicación web).

-

Introduzca el FQDN externo y la FQDN/dirección IP interno/a del recurso.

Aviso

Si ha seleccionado el acceso sin agente, el FQDN externo debe estar disponible públicamente. Si ha seleccionado el acceso con agente, el FQDN externo no debe estar disponible públicamente.

-

Proporcione el tipo y número de puerto (por ejemplo, HTTPS y el puerto 443 para una aplicación web).

Puede usar hasta 20 puertos TCP y UDP para proporcionar acceso a un recurso. Puede añadir un rango de puertos separados por comas. Ejemplo: TCP 26-27, 20-24.

-

En Asignar grupos de usuarios, seleccione los grupos disponibles que necesitan acceso al recurso. Muévalos a Grupos de usuarios asignados y selecciónelos.

Nota

Si cambia el nombre de un grupo de usuarios asignado de Microsoft Entra ID (Azure AD) posteriormente, la lista no se actualiza. Los usuarios no podrán acceder a la aplicación y tendrá que volver a asignar el grupo.

-

Haga clic en Guardar.

Verá la ventana emergente Recurso añadido que muestra el Dominio de alias.

-

Compruebe que el Dominio de alias sea el mismo que el generado al configurar la puerta de enlace.

Nota

Si el Método de acceso es Agente, no se genera el dominio de alias.

-

Compruebe que puede acceder a la aplicación que ha añadido.

Puede comprobar el certificado SSL y asegurarse de que es el mismo certificado comodín que se ha cargado en la puerta de enlace.

-

Repita los pasos anteriores para cualquier otro recurso al que este recurso pueda redirigir al usuario.

Nota

Puede desactivar la agrupación de conexiones de recursos. Para obtener más detalles, consulte Sophos Central: Configuración de ZTNA.

Entradas DNS

Las entradas DNS necesarias para los recursos sin agente y los basados en agente son diferentes.

Recursos sin agente

-

Cuando añade un FQDN para la puerta de enlace de Sophos Cloud, se genera un dominio de alias de la puerta de enlace. Debe añadirlo como un registro CNAME en su servidor DNS público.

-

Cuando añade un FQDN para el recurso, se genera un dominio de alias del recurso. Debe añadirlo como un registro CNAME en su servidor DNS público.

Cuando accede a un recurso a través de su FQDN, se le redirige al dominio de alias.

Recursos basados en agente

-

Cuando añade un FQDN para la puerta de enlace de Sophos Cloud, se genera un dominio de alias de la puerta de enlace. Debe añadirlo como un registro CNAME en su servidor DNS público.

-

No se genera un dominio de alias para los recursos basados en agente. Por lo tanto, no debe añadir registros CNAME para los recursos.

-

No añada ninguna entrada DNS comodín.

Acceso basado en IP

Si un usuario intenta acceder a un recurso interno escribiendo su dirección IP en el navegador, el usuario va directamente al recurso, eludiendo ZTNA. Para garantizar que los usuarios acceden al recurso interno por FQDN, puede añadir reglas de firewall.

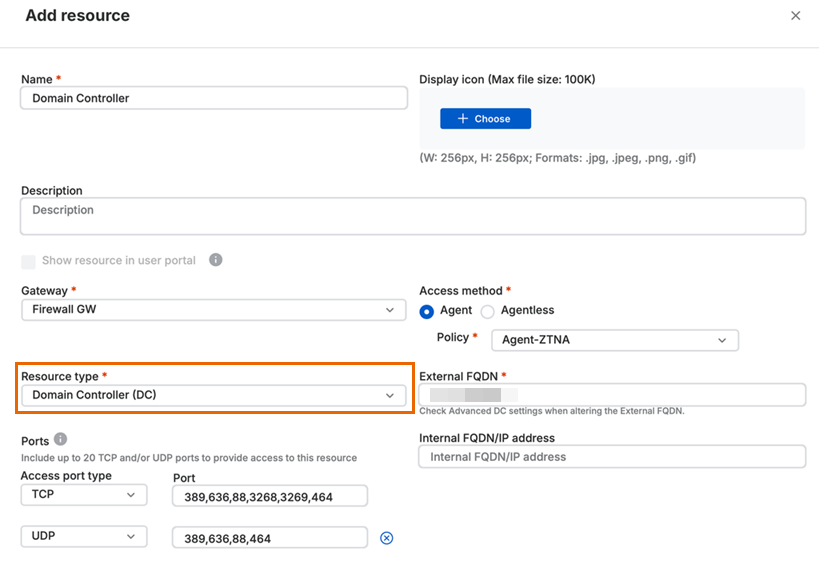

Controlador de dominio como recurso basado en agente

Debe definir el controlador de dominio como un recurso basado en agente para garantizar una conectividad fluida con los recursos que se encuentran detrás de él.

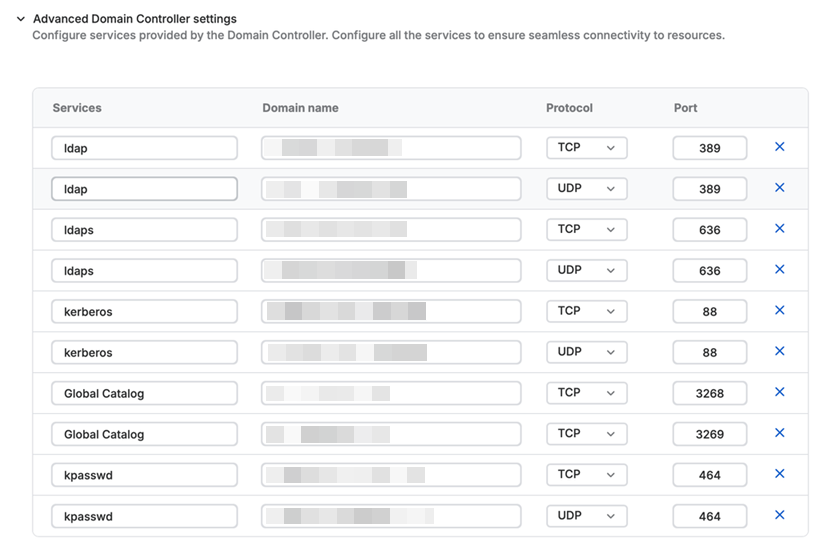

Cuando establece el Tipo de recurso como Controlador de dominio (DC), la lista de puertos predeterminada se rellena automáticamente. Puede editar la lista y añadir puertos personalizados.

Los registros de servicio DNS (SRV) que detectan servidores para servicios específicos se añaden automáticamente en Configuración avanzada del controlador de dominio. Puede actualizar estos registros.

También puede añadir registros adicionales. Para ello, introduzca el nombre del servicio y el nombre del dominio correspondiente, seleccione el protocolo e introduzca el número de puerto.

Nota

- Si configura un controlador de dominio con un FQDN externo, asegúrese de que los nombres de dominio de los registros SRV individuales en la configuración avanzada sean correctos.

- Al actualizar los puertos en la configuración avanzada, compruebe que los puertos correctos se muestran en el campo de puertos para el recurso.

En Asignar grupos de usuarios, asigne todos los grupos de usuarios que puedan necesitar acceder a los recursos detrás de su controlador de dominio.